EMOTET vuelve propagando TrickBot y QakBot

La semana pasada, Emotet volvió a la vida después de un descanso de más de

cinco meses. Inicialmente, la operación de malspam comenzó a

instalar TrickBot en sistemas Windows comprometidos

pero un grupo de investigadores y administradores de sistemas unidos bajo el

nombre de

Cryptolaemus, para combatir las operaciones de Emotet, vieron que luego comenzaron a

reemplazar la distribución de TrickBot por el troyano bancario QakBot a una

tasa inusualmente alta.

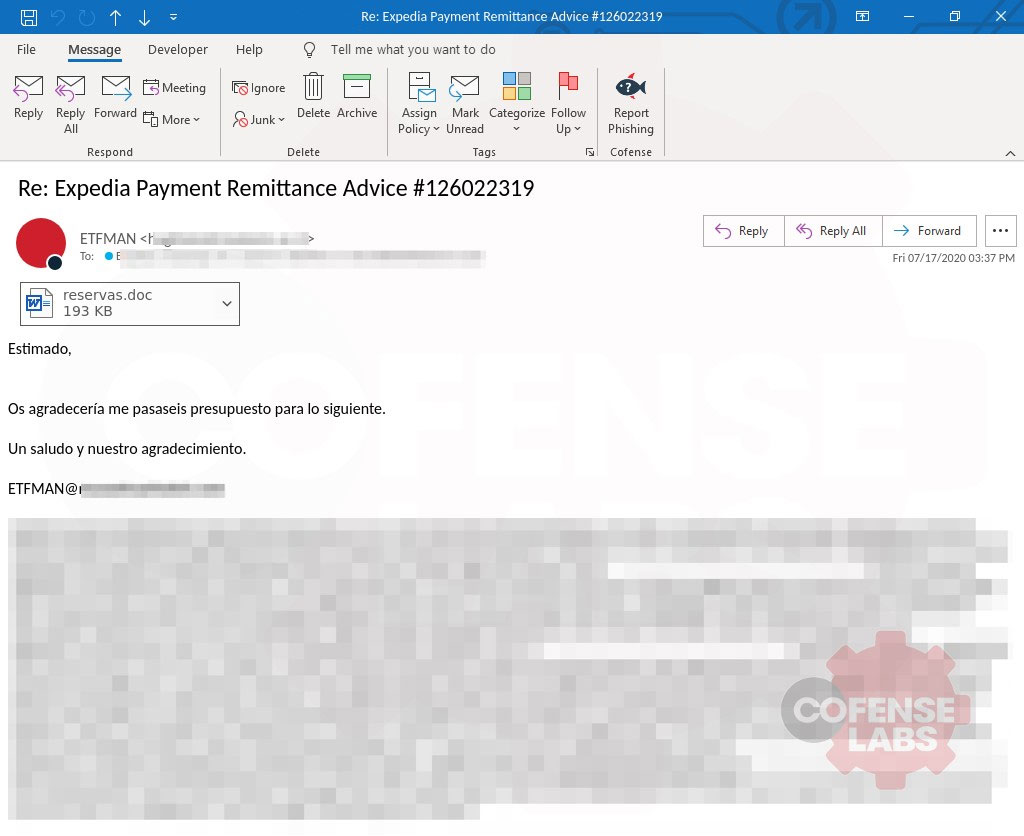

Después de más de cinco meses de inactividad, el troyano Emotet se despertó y

comenzó campañas masivas de spam que pretendían ser informes de pago, facturas,

información de envío y oportunidades de empleo. Los investigadores notaron que

Emotet estaba instalando QakBot, una cadena en el malware indica que este

troyano es ahora el socio elegido para la botnet Emotet.

TrickBot es un malware avanzado que infecta las máquinas con Windows y se

ve comúnmente dirigido a redes empresariales.

Lo que hace que TrickBot sea tan peligroso es que descargará módulos que

realizan diversas actividades maliciosas en una computadora

infectada.

- Intenta extenderse lateralmente a través de una red

- Robar bases de datos de servicios de Active Directory

- Robar las credenciales de inicio de sesión y las cookies de los navegadores

- Robar llaves OpenSSH

- Robar las credenciales RDP, VNC y Putty

- Robar credenciales bancarias

Un análisis adicional de la compañía de inteligencia de cibercrimen Intel 471 reveló que la cadena para identificar esta campaña QBot es "partner01", lo que sugiere una fuerte conexión entre Emotet y estos actores de amenazas.

Sin embargo, especular sobre las consecuencias entre Emotet y TrickBot es prematuro ya que la relación entre los operadores de estas dos golosinas no es exclusiva. Cryptolaemus dijo que en el pasado se produjo un cambio en la carga útil entregada y que es muy probable que el dúo original reanude la actividad. Por ejemplo, Emotet fue visto entregando QakBot el año pasado. TrickBot y QakBot son los socios preferidos para Emotet. Los tres actores son parte de la misma comunidad de habla rusa y han estado interactuando durante mucho tiempo.

No está claro qué cae QakBot en los sistemas infectados, pero algunas víctimas puede nobtener ransomware como entrega especial, ProLock en particular. Para obtener actualizaciones sobre los indicadores de compromiso y las direcciones C2 utilizadas en las campañas de Emotet, puede seguir el perfil de TwitterCryptolaemus.

Incluso si hay una carga útil diferente, Emotet aún depende de correos

electrónicos para la distribución de malware, con la amenaza entregada a

través de un documento malicioso.

Fuente: BC

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!