Análisis del malware Joker y el fraude de SMS

Google ha publicado un análisis de Joker (aka Bread) una de las amenazas para Android más activas en los últimos tiempos. Joker es un malware (o PHA - Potentially Harmful Application según google) para Android que está especializado en colarse en Google Play.

Joker es una familia de malware de fraude de facturación a gran escala que se comenzaó a rastrear a principios de 2017, identificando aplicaciones diseñadas exclusivamente para el fraude por SMS. A medida que Play Store ha introducido nuevas políticas y Google Play Protect ha ampliado las defensas, las aplicaciones Joker se vieron obligadas a iterar continuamente para buscar vacíos. En algún momento han utilizado casi todas las técnicas de ocultación y ofuscación existentes en un intento de no ser detectadas. Muchas de estas muestras parecen estar diseñadas específicamente para intentar ingresar a Play Store sin ser detectadas y no se ven en ningún otro lado.

Fuente: Google

Joker es una familia de malware de fraude de facturación a gran escala que se comenzaó a rastrear a principios de 2017, identificando aplicaciones diseñadas exclusivamente para el fraude por SMS. A medida que Play Store ha introducido nuevas políticas y Google Play Protect ha ampliado las defensas, las aplicaciones Joker se vieron obligadas a iterar continuamente para buscar vacíos. En algún momento han utilizado casi todas las técnicas de ocultación y ofuscación existentes en un intento de no ser detectadas. Muchas de estas muestras parecen estar diseñadas específicamente para intentar ingresar a Play Store sin ser detectadas y no se ven en ningún otro lado.

- Las aplicaciones de Joker generalmente se dividen en dos categorías: fraude de SMS (versiones anteriores) y fraude de peaje (versiones más recientes). Ambos tipos de fraude aprovechan las técnicas de facturación móvil que involucran al operador de telefonía.

- Según sus números, han eliminado 1700 apps de Joker en Google Play incluso antes de que se la descargaran los usuarios. Esto implica que otros tantos miles sí han llegado a los usuarios, y que el proceso de Google Play sigue siendo reactivo (siempre permite la subida al store y luego las elimina si las detecta como maliciosas, lo que implica un riesgo para el usuario).

- Esta familia comenzó en 2017 a intentar llegar a Google Play y estaba especializada en estafas de SMS premium. Tras una política más dura por parte de Google, han pivotado hacia la facturación WAP ilegítima, todo con una inteligente fórmula para automatizar todo el proceso de autorización que debería ser manual.

- Han usado todo tipo de técnicas de packing, ofuscación, C&C dinámicos para pasar desapercibidos, poniendo a prueba todas las fórmulas de control y detección de la propia Google.

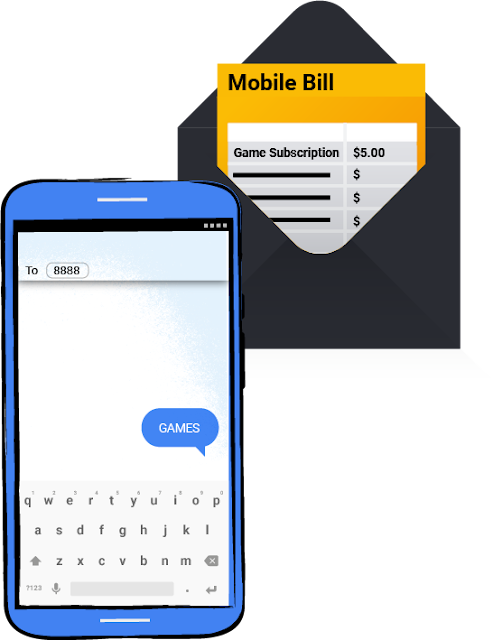

Facturación por SMS

Los operadores pueden asociarse con proveedores para permitir a los usuarios pagar los servicios por SMS. El usuario simplemente necesita enviar una palabra clave prescrita a un número prescrito (shortcode). Luego se agrega un cargo a la factura del usuario con su proveedor de servicios móviles.

Facturación de peaje

Los operadores también pueden proporcionar puntos finales de pago a través de una página web. El usuario visita la URL para completar el pago e ingresa su número de teléfono. La verificación de que la solicitud proviene del dispositivo del usuario se completa utilizando dos métodos posibles:- El usuario se conecta al sitio a través de datos móviles, no WiFi (por lo que el proveedor de servicios maneja directamente la conexión y puede validar el número de teléfono); o

- El usuario debe recuperar un código que se le envió por SMS e ingresarlo en la página web (lo que demuestra el acceso al número de teléfono proporcionado).

Fraude

Los dos métodos de facturación detallados anteriormente proporcionan la verificación del dispositivo, pero no la verificación del usuario. El operador puede determinar que la solicitud se origina en el dispositivo del usuario, pero no requiere ninguna interacción del usuario que no pueda automatizarse. Los autores de malware utilizan clics inyectados, analizadores HTML personalizados y receptores de SMS para automatizar el proceso de facturación sin requerir ninguna interacción por parte del usuario.Fuente: Google

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!