Implementación del Framework NIST CSF desde la perspectiva COBIT 5

Las organizaciones necesitan un enfoque pragmático para implementar la efectividad de las contramedidas de seguridad que les permita ajustar sus estrategias y decidir sobre las inversiones, lo cual significa que la ciberseguridad se convierte en un desafío moderno para la gobernanza.

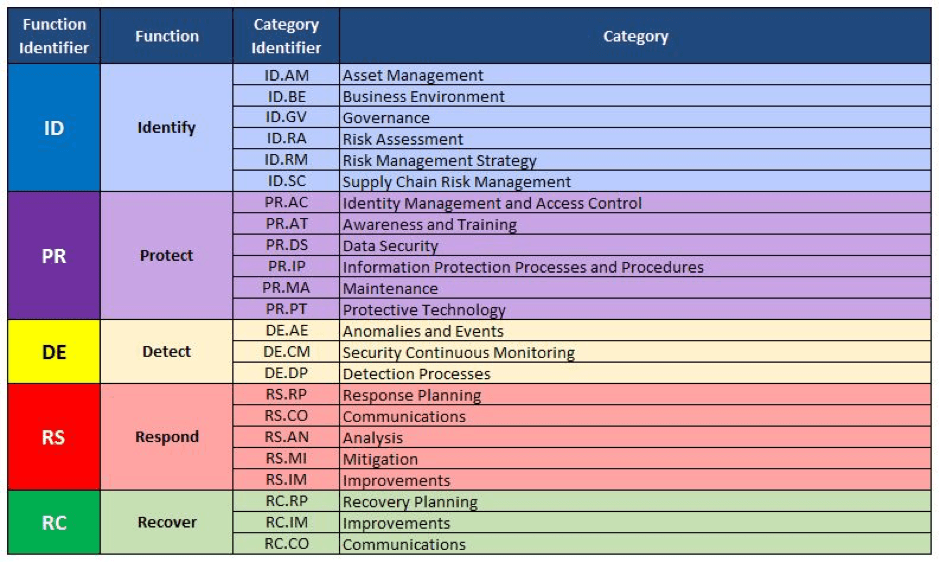

Las organizaciones necesitan un enfoque pragmático para implementar la efectividad de las contramedidas de seguridad que les permita ajustar sus estrategias y decidir sobre las inversiones, lo cual significa que la ciberseguridad se convierte en un desafío moderno para la gobernanza.Para ayudar a las organizaciones a abordar y evaluar los aspectos relacionados con la ciberseguridad, el Instituto Nacional de Estándares y Tecnología (NIST, por sus siglas en inglés) ha desarrollado un marco de trabajo de ciberseguridad del NIST (NIST Cybersecurity Framework – NIST CSF) con un conjunto de buenas prácticas. Aun así, cada empresa es diferente, creando desafíos únicos para su implementación. En tal sentido, el marco de gobierno de COBIT 5 ha demostrado ser extremadamente valioso. Este trabajo describe los pasos para llevar su programa de ciberseguridad NIST CSF bajo una estructura COBIT 5, estableciendo las similitudes de principios, procesos y niveles de madurez con respecto al NIST CSF, lo que hace que el acoplamiento de estos marcos en un enfoque de gobernanza coherente sea una buena decisión.

La vida moderna depende cada vez más de una multitud de infraestructuras interconectadas e interdependientes. Si bien sectores como el industrial, el hidráulico, el de la salud, el del transporte y otros, siempre se han considerado críticos por la infraestructura que los soporta, cada vez más su capacidad de producción y entrega está más comprometida con las Tecnologías de la Información y las Comunicaciones (TIC) que se han convertido en componentes esenciales de la vida cotidiana.

La evolución rápida de las TIC ha provocado la búsqueda de mejores soluciones y productos para el mundo digital. El avance tecnológico y una mayor conectividad han llevado a las organizaciones a mejores mercados económicos para la sostenibilidad. Aparejado al desarrollo tecnológico y el aumento de los niveles de conectividad, el cibercrimen también está creciendo rápidamente.

En consecuencia, las empresas necesitan un enfoque pragmático para monitorear la efectividad de las contramedidas de seguridad que le permitan ajustar su estrategia y decidir sobre sus planes de inversiones. De esta manera adoptarían un esquema de gobernabilidad basado en informes o medidas que evalúen la adecuación de la seguridad de la información y el retorno de la inversión, de manera tal que se cumplan los objetivos de la organización.

El tema de la gobernanza de la ciberseguridad ha evolucionado y ha alcanzado un mayor grado de importancia a medida que las organizaciones aumentan su eficiencia operativa a través de la tecnología de la información. Como resultado, las organizaciones deben comprender la profundidad y la amplitud de la investigación sobre el tema de la gobernanza de la seguridad de la información para elegir la mejor metodología para su implementación. Con ello las organizaciones pueden planificar mejor y actuar para obtener ventajas competitivas, evitando penalidades o pérdidas legislativas o la confianza de los accionistas.

La ciberseguridad es un desafío moderno para la gobernanza. En la misma medida que los sectores público y privado continúen entregando bienes a través de medios digitales, el dominio del ciberespacio continuará expandiéndose y será más relevante para el campo de la gobernanza.

Este nuevo dominio plantea amenazas a la gobernanza en forma de guerra cibernética, terrorismo cibernético, ciberespionaje y cibercrimen, y crea nuevas vulnerabilidades como las Infraestructuras críticas y el Big Data.

No prepararse para estas amenazas podría exponer a las empresas a la pérdida de ingresos, pérdida de reputación, operaciones interrumpidas y medidas reguladoras. Para mejorar sus posturas de ciberseguridad, se podrían considerar diferentes marcos de ciberseguridad, estándares y mejores prácticas. Algunos de estos son el Marco de Ciberseguridad del Instituto Nacional de Estándares y Tecnología (NIST CSF), la Organización Internacional de Normalización (ISO) y la Comisión Electrotécnica Internacional (IEC), ISO/IEC 27001:2013 y COBIT 5 entre otros.

El presente trabajo describe los pasos para la adopción del marco de ciberseguridad NIST CSF en una organización bajo una estructura COBIT 5, guiado a través de sus principios y las fases del ciclo de vida para la implementación de un marco de gobierno para las TIC.

En la realización de la investigación se utilizaron los siguientes métodos científicos: Histórico lógico y el dialéctico: para el estudio crítico de trabajos anteriores. También para comprobar la evolución del fenómeno investigado y el comportamiento de este en una secuencia temporal.

Hipotético-deductivo: permite a través de los conocimientos generales abarcados, definir criterios específicos, conceptos del fenómeno investigado y factores de alta influencia en las etapas de la investigación, además de relacionar elementos de conceptos relevantes para lograr el objetivo propuesto en la investigación.

Analítico-sintético: utilizado al descomponer el problema de investigación en elementos por separado y profundizar en el estudio de cada uno de ellos, para luego sintetizarlos en la solución de la propuesta.

- Inducción-deducción: para definir criterios específicos a partir de los conocimientos generales, conceptos del fenómeno investigado y factores de alta influencia en las etapas de la investigación a partir del análisis de la bibliografía que se consulta.

- Análisis documental: en la consulta de la literatura especializada, para extraer la información necesaria que responda a las características distintivas del problema.

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!