Brecha de seguridad en empresa de biometría expone a un millón de personas

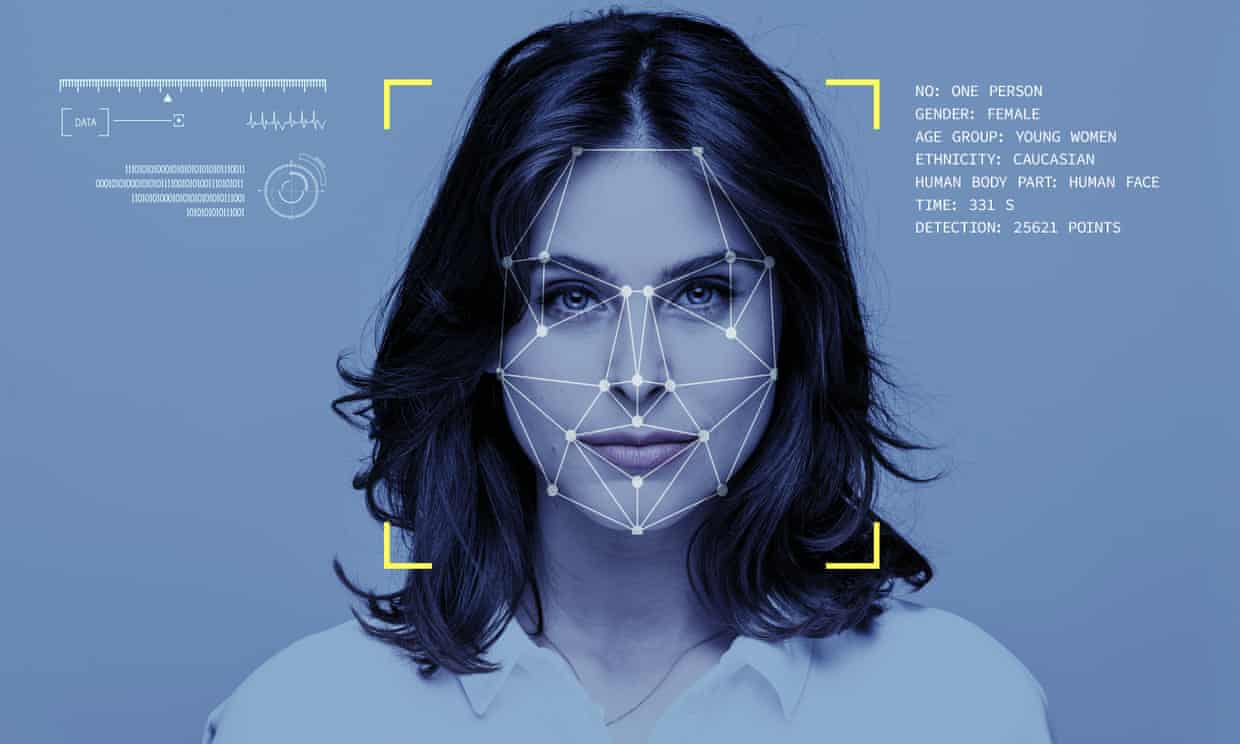

Suprema es la compañía de seguridad responsable del sistema de bloqueo biométrico Biostar 2 basado en la web que permite un control centralizado para el acceso a instalaciones seguras como almacenes o edificios de oficinas. Biostar 2 utiliza huellas dactilares y reconocimiento facial como parte de sus medios para identificar a las personas que intentan acceder a los edificios.

El mes pasado, Suprema anunció que su plataforma Biostar 2 estaba integrada en otro sistema de control de acceso: AEOS. AEOS es utilizado por 5.700 organizaciones en 83 países, incluidos gobiernos, bancos y la policía metropolitana del Reino Unido.

Los investigadores de seguridad israelíes Noam Rotem y Ran Locar que trabajan con VPNmentor, un servicio que revisa servicios de redes privadas virtuales, han estado ejecutando un proyecto paralelo para escanear puertos en busca de bloques de IP familiares, y luego usar estos bloques para encontrar agujeros en los sistemas de las empresas que potencialmente podría conducir a violaciones de datos.

En una búsqueda la semana pasada, los investigadores encontraron que la base de datos de Biostar 2 no estaba protegida y en su mayoría sin cifrar. Pudieron buscar en la base de datos manipulando los criterios de búsqueda de URL en Elasticsearch para obtener acceso a los datos.

Los investigadores tuvieron acceso a más de 27,8 millones de registros y 23 gigabytes de datos, incluidos paneles de administración, tableros, datos de huellas digitales, datos de reconocimiento facial, fotos faciales de usuarios, nombres de usuario y contraseñas sin cifrar, registros de acceso a las instalaciones, niveles de seguridad y autorización, y detalles personales del personal.

Gran parte de los nombres de usuario y contraseñas no estaban cifrados, dijo Rotem al Guardian. "El acceso permite en primer lugar ver que millones de usuarios están utilizando este sistema para acceder a diferentes ubicaciones y ver en tiempo real qué usuario ingresa a qué instalación o incluso a qué habitación. También pudimos cambiar los datos y agregar nuevos usuarios".

Esto significaría que podría editar la cuenta de un usuario existente y agregar su propia huella digital y luego poder acceder a cualquier edificio al que esté autorizado el usuario, o podría agregarse a sí mismo como usuario con su foto y huellas digitales.

En el documento sobre el descubrimiento, los investigadores dijeron que pudieron acceder a datos de organizaciones de trabajo conjunto en los EE. UU. E Indonesia, una cadena de gimnasios en India y Pakistán, un proveedor de medicamentos en Reino Unido, y un desarrollador de plazas de aparcamiento en Finlandia, entre otros.

Los investigadores dijeron que la magnitud de la violación fue alarmante porque el servicio se encuentra en 1,5 millones de ubicaciones en todo el mundo y porque, a diferencia de las contraseñas que se filtran, cuando se filtran las huellas dactilares, no se puede cambiar su huella digital.

"En lugar de guardar un hash de la huella digital (que no se puede aplicar ingeniería inversa) están guardando las huellas digitales reales de las personas que pueden copiarse con fines maliciosos", dijeron los investigadores en el documento.

Los investigadores hicieron múltiples intentos de contactar a Suprema antes de llegar al periódico a fines de la semana pasada. La madrugada del miércoles (hora australiana) la vulnerabilidad se cerró, pero aún no han recibido noticias de la empresa de seguridad.

El jefe de marketing de Suprema, Andy Ahn, le dijo a The Guardian que la compañía había realizado una "evaluación en profundidad" de la información proporcionada e informaría a los clientes si existía una amenaza.

Rotem dijo que el problema no era exclusivo de Suprema. "Es muy común. Hay literalmente millones de sistemas abiertos, y aunque atravesarlos es un proceso muy tedioso, algunos de los sistemas son bastante sensibles".

Dijo que las vulnerabilidades de la cadena de suministro, donde una compañía usa una compañía de terceros para un servicio que no tiene la seguridad adecuada, era común, pero a menudo algunas de las vulnerabilidades descubiertas se encontraban con compañías Fortune 500.

Rotem dijo que contacta a unas tres o cuatro compañías por semana con problemas similares. A principios de este año, Rotem señaló una falla sustancial en el sistema de reserva de vuelos de Amadeus."Los errores suceden, y la verdadera prueba es cómo los manejas. Si tiene un equipo de seguridad que puede responder rápida y eficientemente, es lo suficientemente bueno. Si tiene un equipo de seguridad que enviará un equipo legal para amenazarlo, bueno, es menos eficiente"

Fuente: The Guardian

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!