RogueRobin: malware que utiliza los servicios de Google Drive como servidor C&C

En julio de 2018, la Unidad 42 de Palo Alto informó la aparición de un nuevo grupo de actores maliciosos en el Medio Oriente, llamado DarkHydrus (o "LazyMeerkat" por Kaspersky). Este grupo desarrolla sus actividades utilizando tácticas, herramientas y procedimientos (Tactics, Tools, Procedures - TTPs), como el registro de dominios typoquatting para proveedores de tecnología o seguridad, abusando de las herramientas de pentesting de código abierto, y aprovechando los tipos de archivos novedosos como técnicas de análisis.

Nombrado RogueRobin, esta nueva variante del troyano fue descubierta por investigadores de la firma 360 Threat Intelligence Center el pasado 9 de enero en el marco de una campaña que según los especialistas está dirigida a la región de Medio Oriente.

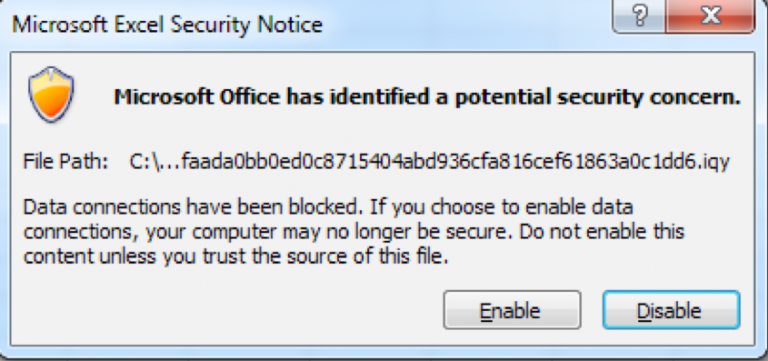

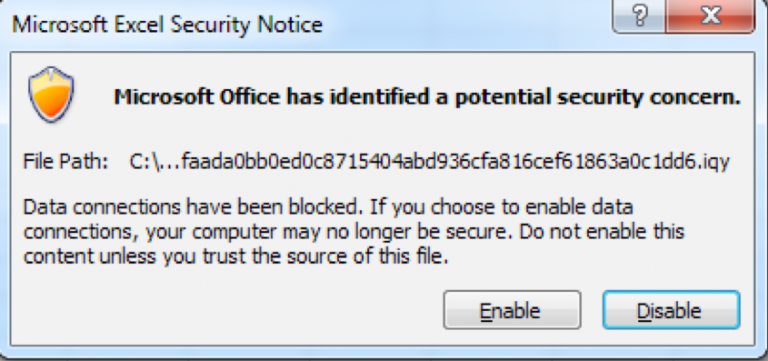

Una nueva variante del troyano RogueBin utiliza Google Drive como su servidor de Comando & Control (C&C). El troyano infecta el equipo de la víctima cuando el usuario abre un archivo de Microsoft Excel que contiene macros VBA incrustadas. Una vez que se habilita la macro, se guarda un archivo .txt el directorio temporal, después se aprovecha la aplicación "regsvr32.exe" para ejecutarlo y por último se instala una puerta trasera (backdoor) escrita en lenguaje C#.

Una nueva variante del troyano RogueBin utiliza Google Drive como su servidor de Comando & Control (C&C). El troyano infecta el equipo de la víctima cuando el usuario abre un archivo de Microsoft Excel que contiene macros VBA incrustadas. Una vez que se habilita la macro, se guarda un archivo .txt el directorio temporal, después se aprovecha la aplicación "regsvr32.exe" para ejecutarlo y por último se instala una puerta trasera (backdoor) escrita en lenguaje C#.

Según los investigadores de Palo Alto, RogueRobin incluye muchas funciones ocultas para verificar si se ejecuta en un entorno de sandbox, verificación de ejecución en entornos virtualizados, poca memoria, y herramientas de análisis comunes que se ejecutan en el sistema, además de contener un código anti-depuración.

Al igual que la versión original, esta nueva versión utiliza la tunelización DNS para enviar o recuperar datos y comandos a través de paquetes de consulta DNS.

Fuente: INCIBE

Nombrado RogueRobin, esta nueva variante del troyano fue descubierta por investigadores de la firma 360 Threat Intelligence Center el pasado 9 de enero en el marco de una campaña que según los especialistas está dirigida a la región de Medio Oriente.

Según los investigadores de Palo Alto, RogueRobin incluye muchas funciones ocultas para verificar si se ejecuta en un entorno de sandbox, verificación de ejecución en entornos virtualizados, poca memoria, y herramientas de análisis comunes que se ejecutan en el sistema, además de contener un código anti-depuración.

Al igual que la versión original, esta nueva versión utiliza la tunelización DNS para enviar o recuperar datos y comandos a través de paquetes de consulta DNS.

Fuente: INCIBE

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!