Borran 6.500 sitios en la DarkWeb gracias a un 0-Day de PHP

Uno de los servicios de alojamiento web más populares en la DarkWeb, Daniel's Hosting, fue "asesinado" la semana pasada cuando los atacantes borraron alrededor de 6,500 servicios web en la darkweb. El administrador dice que se han ido para siempre: ni siquiera se ha dado cuenta de dónde está la vulnerabilidad.

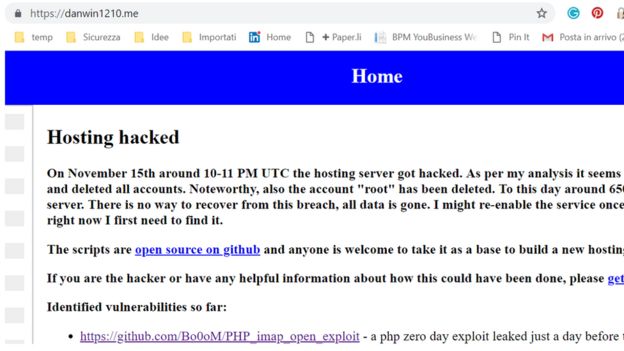

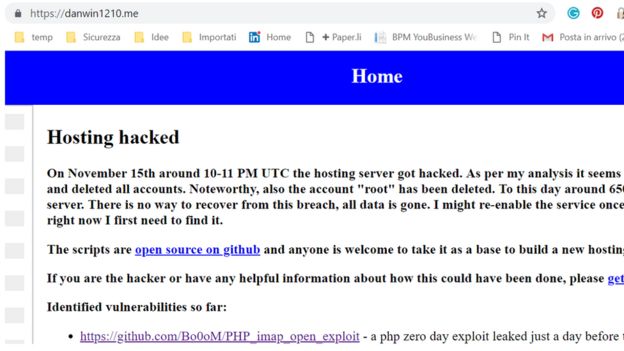

El administrador de Daniel´s Hosting es un desarrollador de software alemán llamado Daniel Winzen, quien reconoció el ataque al portal del proveedor de hosting. Winzen dijo que esto ocurrió el día jueves por la noche, un día después de que se filtró un exploit de PHP de día cero.

El administrador de Daniel´s Hosting es un desarrollador de software alemán llamado Daniel Winzen, quien reconoció el ataque al portal del proveedor de hosting. Winzen dijo que esto ocurrió el día jueves por la noche, un día después de que se filtró un exploit de PHP de día cero.

El servicio probablemente regresará en diciembre, dijo, pero incluso la cuenta "root" se ha eliminado, y todos los datos de esos 6.500 sitios están borrados.

Catalin Cimpanu de ZDNet tuiteó el lunes por la noche que esto coincidía con sus propios cálculos.

Los atacantes también eliminaron más de seis millones de documentos que DarkOwl, un proveedor de contenido y herramientas de dark web, así como también de defensas de seguridad informática, habían archivado en la dark web.

Esto es lo que el mundo perdió cuando Daniel Hosting se vino abajo, Dark Owl dice:

Por otra parte, podría haber sido cualquiera que esté en contra de la fácil publicación y el intercambio de imágenes de abuso infantil. Dark Owl informa que Winzen, en 2016, hizo la vida más fácil para que las personas compartan esas imágenes en Tor sin exponer sus identidades.

Fuente: Naked Security

El servicio probablemente regresará en diciembre, dijo, pero incluso la cuenta "root" se ha eliminado, y todos los datos de esos 6.500 sitios están borrados.

No hay manera de recuperarse de esta violación, todos los datos se han ido. Volveré a habilitar el servicio una vez que se haya encontrado la vulnerabilidad, pero ahora mismo primero necesito encontrarla.Por como es la arquitectura "turbia" de la dark web, no existen respaldos de nada, por tanto todos los portales afectados tendrán que crearse desde cero.

Y, ¿esto a quien le afecta?

Según Dark Owl, cuando los atacantes eliminaron a Daniel's Hosting, borraron más del 30% de los servicios ocultos operativos y activos en Tor y el Invisible Internet Project (I2P), una capa de red anónima que permite la resistencia a la censura, comunicación de igual a igual.Catalin Cimpanu de ZDNet tuiteó el lunes por la noche que esto coincidía con sus propios cálculos.

Los atacantes también eliminaron más de seis millones de documentos que DarkOwl, un proveedor de contenido y herramientas de dark web, así como también de defensas de seguridad informática, habían archivado en la dark web.

Esto es lo que el mundo perdió cuando Daniel Hosting se vino abajo, Dark Owl dice:

- 657 de los servicios ocultos tenían el título "Sitio alojado por el servicio de alojamiento de Daniel" y poco más (pero puede haber sido utilizado para algo más que para servir contenido web).

- La mayoría (más de 4900) estaban en inglés, 54 en ruso y dos de los más antiguos en portugués.

- 457 de los servicios ocultos contienen contenido relacionado con piratería y / o desarrollo de malware.

- 304 han sido clasificados como foros.

- 148 de ellas son salas de chat.

- 136 incluyen palabras clave específicas de drogas.

- 109 contienen contenido relacionado con falsificaciones.

- 54 mencionan específicamente información específica del cardado.

- Más de 20 contienen contenido que incluye armas y palabras clave relacionadas con explosivos.

- Para bien o para mal, el derribo de Daniel Hosting significa que se ha demolido un "pilar de la comunidad de Darknet" que sirvió una sala de chat y una lista de enlaces en línea, de forma gratuita, dice Dark Owl.

Por otra parte, podría haber sido cualquiera que esté en contra de la fácil publicación y el intercambio de imágenes de abuso infantil. Dark Owl informa que Winzen, en 2016, hizo la vida más fácil para que las personas compartan esas imágenes en Tor sin exponer sus identidades.

Fuente: Naked Security

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!