Aplicaciones falsas de bancos se aprovechan del 2FA por SMS

Según ha descubierto TrendMicro, hay que comenzar a tener especial cuidado con lo que se instala, pues existen en la tienda de Android aplicaciones maliciosas que imitan a las oficiales de algunos bancos españoles, con el fin de realizar cargos ilegales en las tarjetas de los usuarios haciendo uso de ataques SMiShing.

Según ha descubierto TrendMicro, hay que comenzar a tener especial cuidado con lo que se instala, pues existen en la tienda de Android aplicaciones maliciosas que imitan a las oficiales de algunos bancos españoles, con el fin de realizar cargos ilegales en las tarjetas de los usuarios haciendo uso de ataques SMiShing.Aplicaciones falsas de bancos que utilizan la autenticación de doble factor de los SMS

Cuando un usuario instala una de estas aplicaciones, los desarrolladores de la aplicación no pueden hacer demasiado, pues incluso si se introducen las claves, no tendrían acceso a todos los números relevantes de una tarjeta de débito o crédito, a la vez que para un pago suele estar activada la verificación de dos pasos por SMS.Sin embargo, antes de acceder a ello, al abrirlas por primera vez, las aplicaciones ya tienen acceso a la ID del terminal, la versión del sistema operativo y el código del país, datos que son enviados a un servidor dedicado de los atacantes para analizar y recoger los datos. Además, una vez abierta por primera vez, la aplicación se oculta.

Los bancos españoles, afectados

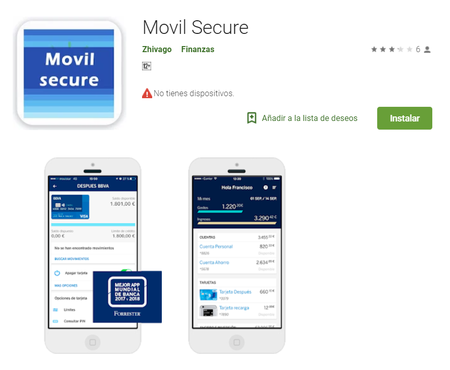

De la investigación de TrendMicro se extrae que han sido tres bancos españoles los afectados por esta pequeña ola de aplicaciones maliciosas, BBVA, copiada por una aplicación llamadas "Movil Secure", Evo, copiada por "Evosecure", y Bankia, copiada por "Bankia secure cuenta". A día de hoy ya no se encuentran en el Play Store.

Ante casos como los de las aparición de estas aplicaciones falsas, hay que extremar la precaución en el Play Store.

Junto a ellas, creada también por Zhivago, el desarrollador, aparecía Credit Secure Account, que parece francesa pero en principio informan de que no se asocia a ninguna entidad financiera concreta. Como se observa, los nombres guardaban relación con las aplicaciones oficiales, pero dado el sospechoso nombre del creador, y que los nombres tampoco son exactos (es probable que no aparecieran los primeros en la búsqueda del Play Store), las aplicaciones contaban con pocas instalaciones, unas 100 en el caso de Movil Secure. Por último, algo que parece incomprensible es que a día de hoy estas aplicaciones puedan seguir apareciendo y permaneciendo subidas en la tienda.

Fuente: Xataka

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!