Vulnerabilidad en Mikrotik WinBox más crítica de lo esperado (Parchea!)

Este nuevo ataque desarrollado por Teenable Research, podría permitir a usuarios maliciosos hacerse con el control de los routers Mikrotik para desplegar malware en la red, minar criptomonedas, o evitar las restricciones configuradas en estos dispositivos.

La vulnerabilidad(CVE-2018-14847), publicada en Abril de este mismo año, fue calificada con severidad media. Sin embargo, investigadores de Teenable Research han liberado una nueva prueba de concepto basada en dicha vulnerabildad, utilizando una nueva técnica que permite evadir la autenticación de RouterOS y permitir la ejecución remota de código arbitrario.

Este fallo usa WinBox (pequeña utilidad gráfica para administrar RouterOS) como vector de ataque, aunque la vulnerabilidad es en sí misma, de RouterOS.

El funcionamiento de esta nueva prueba de concepto es simple; en primer lugar se obtienen las credenciales del usuario administrator del dispositivo para después escribir un fichero en el router (con ayuda de las credenciales extraidas) con el que finalmente el atacante puede conseguir acceso con los máximos privilegios (root).

El funcionamiento de esta nueva prueba de concepto es simple; en primer lugar se obtienen las credenciales del usuario administrator del dispositivo para después escribir un fichero en el router (con ayuda de las credenciales extraidas) con el que finalmente el atacante puede conseguir acceso con los máximos privilegios (root).

Las versiones afectadas por esta vulnerabilidad son:

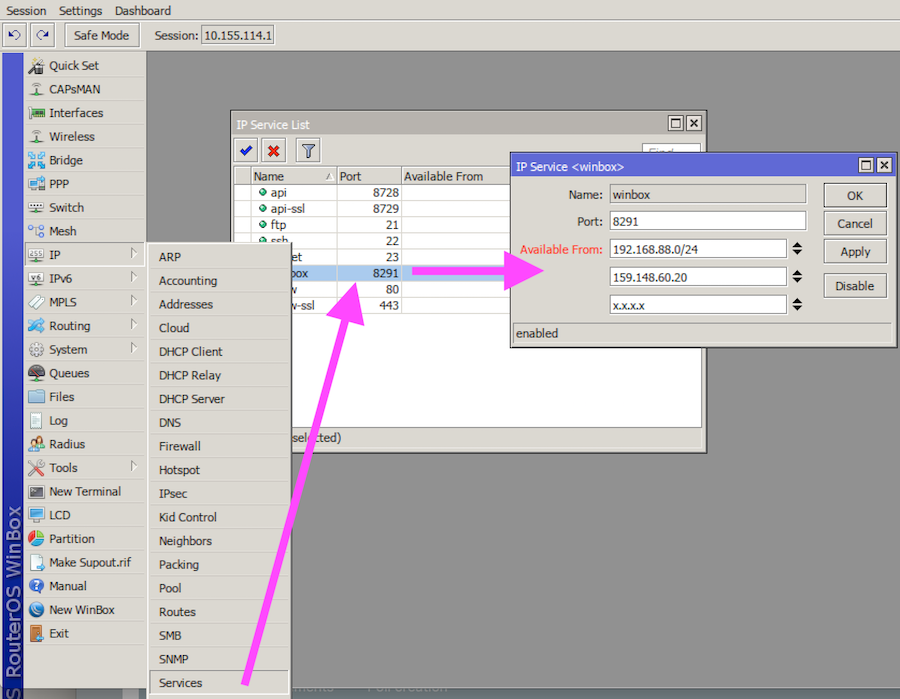

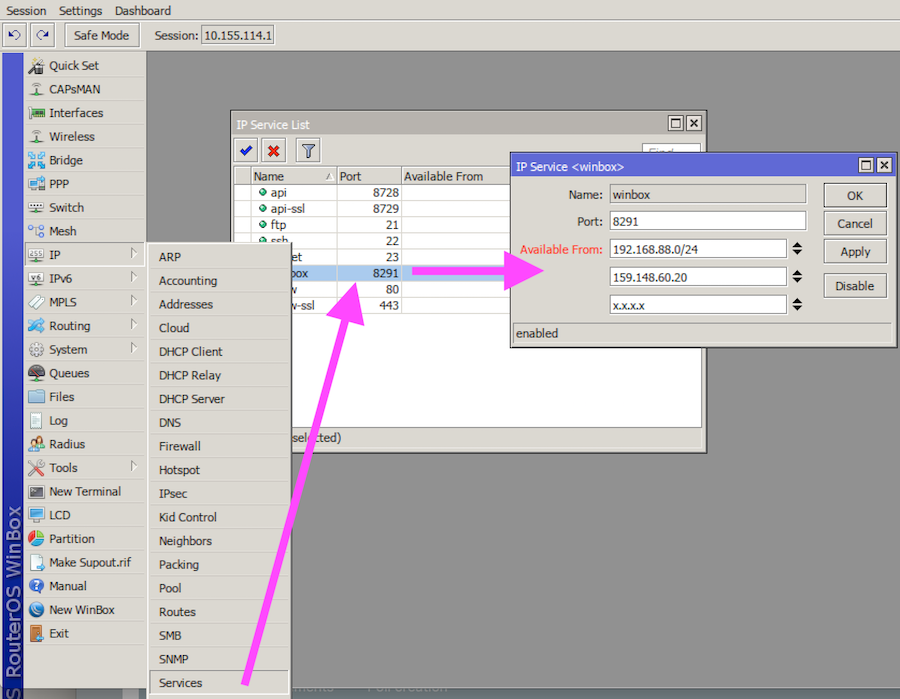

Ya hablamos en anteriores entradas de las vulnerabilidades que continuamente amenazan a estos dispositivos, por lo que como siempre, se recomienda actualizar el sistema operativo de los routers afectados a la última versión disponible y adicionalmente, impedir la salida de los puertos de administración asociados a los componentes Webfig y Winbox.

Fuente: Hispasec

La vulnerabilidad(CVE-2018-14847), publicada en Abril de este mismo año, fue calificada con severidad media. Sin embargo, investigadores de Teenable Research han liberado una nueva prueba de concepto basada en dicha vulnerabildad, utilizando una nueva técnica que permite evadir la autenticación de RouterOS y permitir la ejecución remota de código arbitrario.

Este fallo usa WinBox (pequeña utilidad gráfica para administrar RouterOS) como vector de ataque, aunque la vulnerabilidad es en sí misma, de RouterOS.

Las versiones afectadas por esta vulnerabilidad son:

- bugfix release: desde 6.30.1 hasta 6.40.7

- current release: desde 6.29 hasta 6.42

- RC release (Release Candidate): desde 6.29rc1 hasta 6.43rc3

Ya hablamos en anteriores entradas de las vulnerabilidades que continuamente amenazan a estos dispositivos, por lo que como siempre, se recomienda actualizar el sistema operativo de los routers afectados a la última versión disponible y adicionalmente, impedir la salida de los puertos de administración asociados a los componentes Webfig y Winbox.

Fuente: Hispasec

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!