SonarSnoop: robar el patrón de bloqueo del celular por la onda sonora que genera

El bloqueo de pantalla es fundamental para proteger nuestros equipos, y los delincuentes informáticos evalúan diversas estrategias para robar datos personales. El bloqueo de los dispositivos es fundamental y los delincuentes intentan vulnerarlo para tener acceso a esa información tan importante.

Ahora una investigación realizada por la Universidad de Lancaster y la Universidad de Linköping revela que mediante el ataque del canal lateral acústico es posible identificar el patrón de desbloqueo de un teléfono. Esta nueva amenaza, bautizada SonarSnoop es un side-channel attack que reduce en un 70% el número de intentos para encontrar la secuencia.

Pero esta no es la única forma que tienen los delincuentes para acceder a la información contenida en los móviles. A principios de 2017 investigadores de la Universidad de Lancaster y la Universidad de Bath en Reino Unido, en colaboración con la Universidad de Noroeste de China demostraron que el patrón de desbloqueo de algunas versiones del sistema operativo Android se podría saltar en pocos intentos; incluso en 2013 ya se había demostrado que para algunos modelos específicos de Samsung también existía una vulnerabilidad para saltar esta protección.

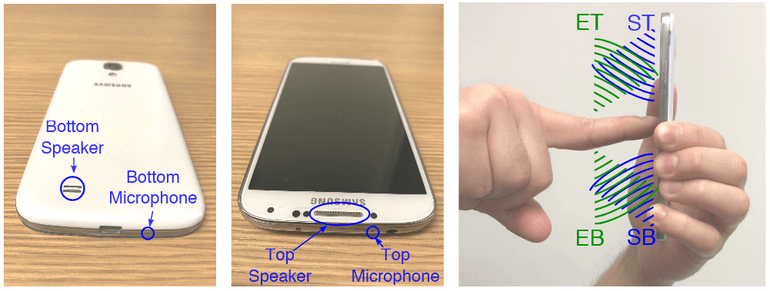

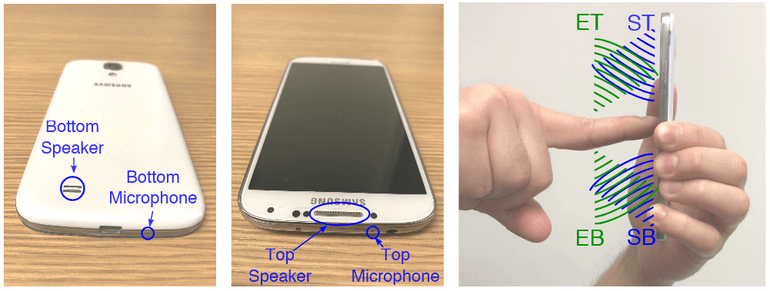

Todo comienza cuando el usuario instala una aplicación maliciosa en el dispositivo. Este programa hace que el teléfono comience a reproducir una señal sonora que no está en el rango auditivo de los seres humanos (20 Hz - 20 KHz), con lo cual es imperceptible. Esta señal acústica rebota en los objetos que rodean al teléfono creando un eco, el cual es registrado por el micrófono del dispositivo. "Calculando el tiempo que transcurre entre la emisión del sonido y el retorno de su eco o rebote a la fuente que lo emite es posible determinar la ubicación de un objeto en un espacio físico y también saber si existe movimiento; tal como funciona un sonar", explica el ejecutivo de ESET.

Con esta información los investigadores fueron capaces de hacer un registro del movimiento del dedo de un individuo al momento de ingresar su patrón de desbloqueo, ya que con el micrófono del teléfono se grababan diferentes ecos que daban información sobre la posición del dedo. "Es importante mencionar que esto fue posible solo si el teléfono estaba estático y lo único que se movía era el dedo", detalla Gutiérrez Amaya.

Además, Corrons señala que si un malware es instalado en nuestro equipo no es necesario que el teléfono esté desbloqueado para poder robar información. "Por eso este tipo de ataques puede resultar interesante para aquellos que vayan a tener acceso físico al teléfono", dice.

Bestuzhev coincide con su colega. "El desbloqueo es válido para un ladrón convencional que roba el teléfono y se da a la fuga. Los criminales cibernéticos buscan robar información a través de malware. El malware no exige el desbloqueo ya que corre a nivel del sistema operativo y no depende de si el usuario tiene su pantalla desbloqueada o no", agrega.

Fuente: La Nación

Ahora una investigación realizada por la Universidad de Lancaster y la Universidad de Linköping revela que mediante el ataque del canal lateral acústico es posible identificar el patrón de desbloqueo de un teléfono. Esta nueva amenaza, bautizada SonarSnoop es un side-channel attack que reduce en un 70% el número de intentos para encontrar la secuencia.

Pero esta no es la única forma que tienen los delincuentes para acceder a la información contenida en los móviles. A principios de 2017 investigadores de la Universidad de Lancaster y la Universidad de Bath en Reino Unido, en colaboración con la Universidad de Noroeste de China demostraron que el patrón de desbloqueo de algunas versiones del sistema operativo Android se podría saltar en pocos intentos; incluso en 2013 ya se había demostrado que para algunos modelos específicos de Samsung también existía una vulnerabilidad para saltar esta protección.

Pero ¿cómo empezaría este potencial ataque?

Ante todo, este es un estudio realizado por dos universidades, no se trata de un ataque que se esté dando en el mundo real. Estos investigadores querían comprobar hasta qué punto es viable poder averiguar el patrón de desbloqueo del móvil utilizando los micrófonos y los altavoces integrados en el teléfonoTodo comienza cuando el usuario instala una aplicación maliciosa en el dispositivo. Este programa hace que el teléfono comience a reproducir una señal sonora que no está en el rango auditivo de los seres humanos (20 Hz - 20 KHz), con lo cual es imperceptible. Esta señal acústica rebota en los objetos que rodean al teléfono creando un eco, el cual es registrado por el micrófono del dispositivo. "Calculando el tiempo que transcurre entre la emisión del sonido y el retorno de su eco o rebote a la fuente que lo emite es posible determinar la ubicación de un objeto en un espacio físico y también saber si existe movimiento; tal como funciona un sonar", explica el ejecutivo de ESET.

Con esta información los investigadores fueron capaces de hacer un registro del movimiento del dedo de un individuo al momento de ingresar su patrón de desbloqueo, ya que con el micrófono del teléfono se grababan diferentes ecos que daban información sobre la posición del dedo. "Es importante mencionar que esto fue posible solo si el teléfono estaba estático y lo único que se movía era el dedo", detalla Gutiérrez Amaya.

Otras formas, un mismo objetivo

Pero Dmitry Bestuzhev, director del Equipo de Investigación y Análisis para Kaspersky Lab en América Latina, reconocer que en realidad para robar un desbloqueo no hace falta ningún ataque acústico y menciona otras dos formas de hacerlo. "Se puede realizar una captura visual, es decir que alguien observe o grabe un video a través de una cámara de vigilancia o reloj inteligente. Otro método muy simple es que las personas que no suelen limpiar el frente de su celular el código de desbloqueo marcado por sus huellas en la pantalla", detalla.Además, Corrons señala que si un malware es instalado en nuestro equipo no es necesario que el teléfono esté desbloqueado para poder robar información. "Por eso este tipo de ataques puede resultar interesante para aquellos que vayan a tener acceso físico al teléfono", dice.

Bestuzhev coincide con su colega. "El desbloqueo es válido para un ladrón convencional que roba el teléfono y se da a la fuga. Los criminales cibernéticos buscan robar información a través de malware. El malware no exige el desbloqueo ya que corre a nivel del sistema operativo y no depende de si el usuario tiene su pantalla desbloqueada o no", agrega.

Fuente: La Nación

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!