Trailblazer: revisar roles en AWS (publicada por Netflix)

La herramienta, apodada Trailblazer, fue presentada durante una sesión en Black Hat USA 2018 el miércoles por William Bengtson, ingeniero de seguridad senior en Netflix, con sede en Los Gatos, California. Durante su sesión, Bengtson discutió cómo su equipo de seguridad tomó un enfoque diferente para revisar los datos de AWS y encontrar signos de credenciales potencialmente comprometidas.

Bengtson dijo que la metodología de Netflix para monitorear las credenciales de AWS era bastante simple y dependía en gran medida de la herramienta de monitoreo de registros CloudTrail de AWS. Sin embargo, Netflix no podía confiar únicamente en CloudTrail para monitorear efectivamente la actividad de credenciales. Se requería un enfoque diferente debido al gran tamaño del entorno de la nube de Netflix, que es 100% AWS.

"En Netflix, tenemos cientos de miles de servidores. Cambian constantemente, y hay más o menos 4.000 despliegues diarios", dijo Bengtson a la audiencia. "Realmente quería saber cuándo se usaba una credencial fuera de Netflix, no solo de AWS".

Eso fue crucial, explicó Bengtson, porque un usuario no autorizado podría configurar la infraestructura dentro de AWS, obtener las credenciales de AWS de un usuario e iniciar sesión usando esas credenciales para "pasar desapercibido".

Sin embargo, monitorear las credenciales para el uso fuera de un entorno corporativo específico es difícil, explicó, debido al gran volumen de datos con respecto a las llamadas API. Una organización con un entorno de nube del tamaño de Netflix podría enfrentar desafíos con la paginación de los datos, así como la limitación de la velocidad de las llamadas API, que AWS ha implementado para evitar ataques de denegación de servicio. "Puede tomar hasta una hora describir un entorno de producción debido a nuestro tamaño", dijo.

Para sortear esos obstáculos, Bengtson y su equipo diseñaron una nueva metodología que no requería aprendizaje automático ni ninguna tecnología compleja, sino más bien una "suposición fuerte pero razonable" sobre una pieza crucial de datos.

"La primera llamada gana", explicó, refiriéndose a cuando una credencial temporal de AWS realiza una llamada API y toma la primera dirección IP que se utiliza. "Cuando veamos el primer uso de esa credencial temporal [sesión], vamos a tomar esa dirección IP y registrarla".

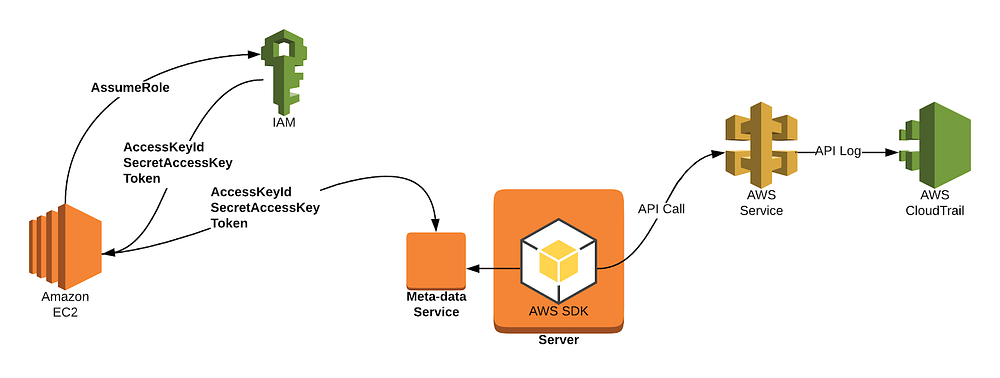

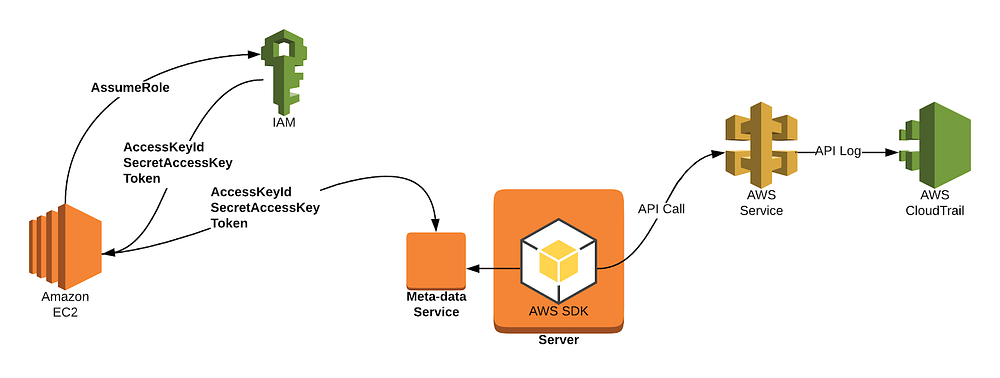

La metodología, que está integrada en la herramienta Trailblazer, recopila la primera dirección IP de la llamada API y otros datos relacionados de AWS, como la ID de la instancia y los registros de roles asumidos. La herramienta, que no requiere conocimiento previo de la asignación de IP de una organización en AWS, puede determinar rápidamente si las llamadas para esas credenciales de AWS provienen del entorno de la organización.

"[Trailblazer] enumerará todas sus llamadas API en su entorno y asociará ese registro con lo que realmente está conectado en CloudTrail", dijo Bengtson. "No solo estás viendo que está conectado, sino que ves lo que está conectado".

"[Trailblazer] enumerará todas sus llamadas API en su entorno y asociará ese registro con lo que realmente está conectado en CloudTrail", dijo Bengtson. "No solo estás viendo que está conectado, sino que ves lo que está conectado".

Bengtson dijo que el único requisito para usar Trailblazer es un alto nivel de familiaridad con AWS, específicamente cómo se registran las llamadas de AssumeRole.

La herramienta Trailblazer-AWS está actualmente disponible en GitHub.

Fuente: TechTarget

Bengtson dijo que la metodología de Netflix para monitorear las credenciales de AWS era bastante simple y dependía en gran medida de la herramienta de monitoreo de registros CloudTrail de AWS. Sin embargo, Netflix no podía confiar únicamente en CloudTrail para monitorear efectivamente la actividad de credenciales. Se requería un enfoque diferente debido al gran tamaño del entorno de la nube de Netflix, que es 100% AWS.

"En Netflix, tenemos cientos de miles de servidores. Cambian constantemente, y hay más o menos 4.000 despliegues diarios", dijo Bengtson a la audiencia. "Realmente quería saber cuándo se usaba una credencial fuera de Netflix, no solo de AWS".

Eso fue crucial, explicó Bengtson, porque un usuario no autorizado podría configurar la infraestructura dentro de AWS, obtener las credenciales de AWS de un usuario e iniciar sesión usando esas credenciales para "pasar desapercibido".

Sin embargo, monitorear las credenciales para el uso fuera de un entorno corporativo específico es difícil, explicó, debido al gran volumen de datos con respecto a las llamadas API. Una organización con un entorno de nube del tamaño de Netflix podría enfrentar desafíos con la paginación de los datos, así como la limitación de la velocidad de las llamadas API, que AWS ha implementado para evitar ataques de denegación de servicio. "Puede tomar hasta una hora describir un entorno de producción debido a nuestro tamaño", dijo.

Para sortear esos obstáculos, Bengtson y su equipo diseñaron una nueva metodología que no requería aprendizaje automático ni ninguna tecnología compleja, sino más bien una "suposición fuerte pero razonable" sobre una pieza crucial de datos.

"La primera llamada gana", explicó, refiriéndose a cuando una credencial temporal de AWS realiza una llamada API y toma la primera dirección IP que se utiliza. "Cuando veamos el primer uso de esa credencial temporal [sesión], vamos a tomar esa dirección IP y registrarla".

La metodología, que está integrada en la herramienta Trailblazer, recopila la primera dirección IP de la llamada API y otros datos relacionados de AWS, como la ID de la instancia y los registros de roles asumidos. La herramienta, que no requiere conocimiento previo de la asignación de IP de una organización en AWS, puede determinar rápidamente si las llamadas para esas credenciales de AWS provienen del entorno de la organización.

Bengtson dijo que el único requisito para usar Trailblazer es un alto nivel de familiaridad con AWS, específicamente cómo se registran las llamadas de AssumeRole.

La herramienta Trailblazer-AWS está actualmente disponible en GitHub.

Fuente: TechTarget

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!