Equipos de comunicaciones a la venta y con la configuración sin eliminar

Normalmente las empresas tienen procedimientos y diversos controles para evitar la fuga de su valiosa informacion, se incluyen tanto softwares de Prevencion de Perdida de Datos (DLP por sus siglas en inglés) como también procedimientos que deben ejecutar antes de donar o vender equipamiento que pueda contener informacion de la empresa.

Casi siempre todos estos procedimientos los tienen enfocados a los equipos de los usuarios ya sea notebooks o equipos de escritorio como también a los servidores que alojan aplicaciones de negocio, bases de datos y documentos. Pero, muchas veces se olvidan de la información y las contraseñas alojados en los archivos de configuración de los dispositivos de comunicaciones.

Sí, esos mismos equipos de comunicaciones que permiten el acceso a toda la red. Si bien la mayoría de empresas, cuando compran un switch simplemente lo sacan de la caja, lo amuran al rack y lo energizan; hay otras empresas que le dedican un gran esfuerzo a la configuración de los mismos e incluso implementan VLANs, seguridad de puertos, y otras medidas de seguridad para la red.

Hace unos días, ante mi necesidad de conseguir algunos switches económicos para armar un laboratorio decidí comprar algunos usados mediante una popular platarforma online, como soy docente del CCNA desde hace varios años me incline por unos CISCO que estaban a buen precio.

Siendo que el vendedor estaba a 800 kilometros de mi casa me los despachó por correo y a los pocos dias tuve los equipos en mi poder, todos bien embalados y ¡con proteccion de burbujas! Mi primer sorpresa fue que aún conservaban la etiqueta con el código de inventario del dueño original, pero pense que probablemente lo dejaron para cumplir con el procedimiento de retirar los equipos para darlos de baja correctamente.

Hasta ahi todo normal. Conecto el primer equipo a mi cable de consola y veo que el acceso esta protegido por usuario y contraseña... Es decir que olvidaron borrar la configuracion del equipo, por lo que realizo el procedimiento de recuperación para tomar control. El segundo equipo estaba limpio, sin configuración...Pense que fue un error que solo cometieron con el primer equipo pero no, los restantes 8 equipos aún conservaban su configuración, usuarios y passwords!

Hasta ahi todo normal. Conecto el primer equipo a mi cable de consola y veo que el acceso esta protegido por usuario y contraseña... Es decir que olvidaron borrar la configuracion del equipo, por lo que realizo el procedimiento de recuperación para tomar control. El segundo equipo estaba limpio, sin configuración...Pense que fue un error que solo cometieron con el primer equipo pero no, los restantes 8 equipos aún conservaban su configuración, usuarios y passwords!

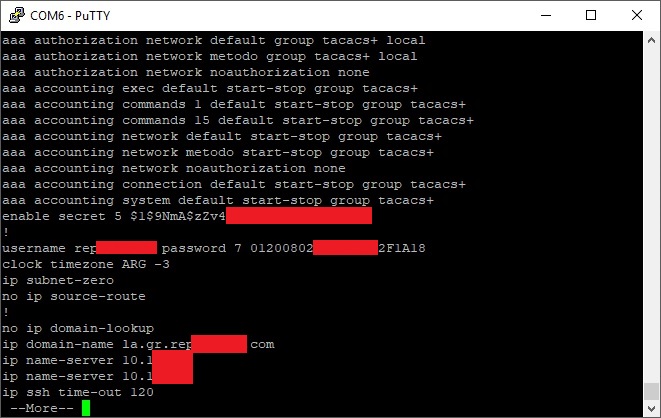

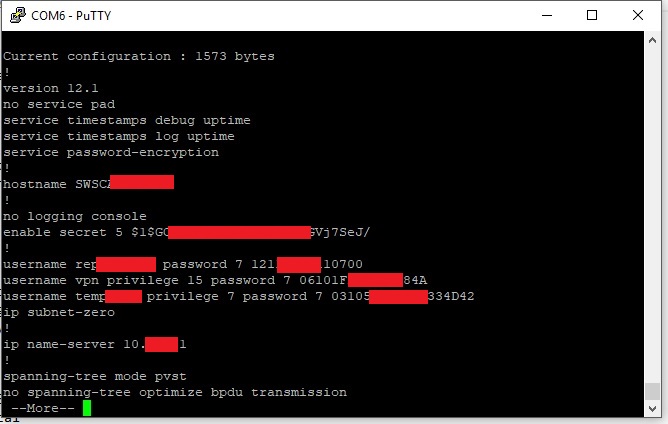

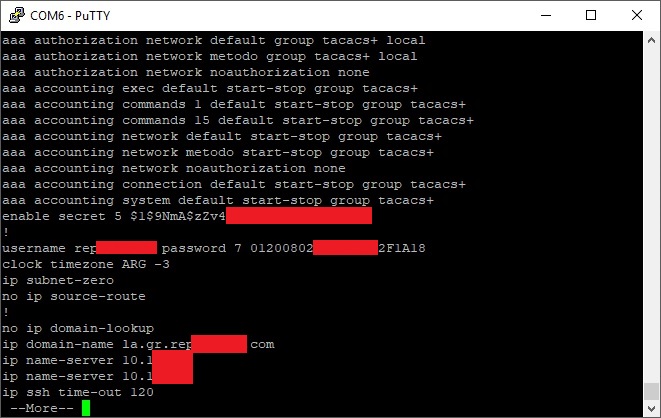

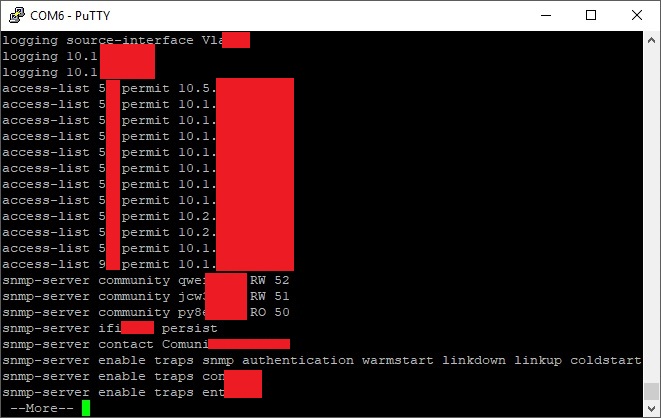

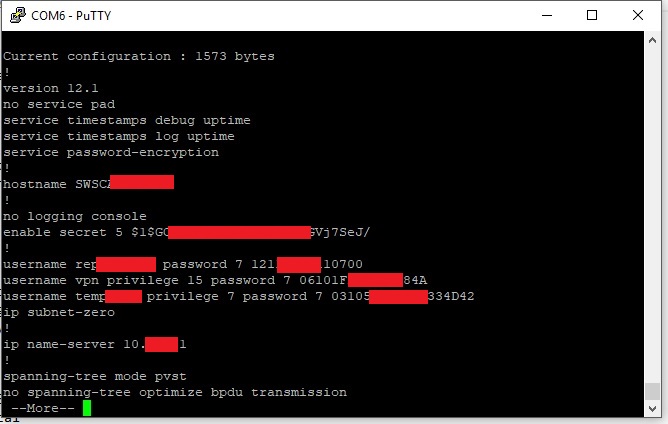

Al acceder a la vieja configuracion de los equipos veo que protegieron el acceso al modo privilegiado de forma correcta y cifraron el password mediante el comando "enable secret" y que también intentaron proteger los passwords de los usuarios habilitados en los equipos pero de forma incorrecta... o al menos vulnerable ya que el metodo de encripcion que utilizaron para los passwords tanto del acceso mediante SSH como del usuario local lo hicieron mediante el metodo de Cisco "Level 7" que posee un algoritmo propietario de Cisco, que es muy débil y que a diferencia de un hash, es reversible facilmente, incluso online sin tener que instalar ninguna herramienta.

Al acceder a la vieja configuracion de los equipos veo que protegieron el acceso al modo privilegiado de forma correcta y cifraron el password mediante el comando "enable secret" y que también intentaron proteger los passwords de los usuarios habilitados en los equipos pero de forma incorrecta... o al menos vulnerable ya que el metodo de encripcion que utilizaron para los passwords tanto del acceso mediante SSH como del usuario local lo hicieron mediante el metodo de Cisco "Level 7" que posee un algoritmo propietario de Cisco, que es muy débil y que a diferencia de un hash, es reversible facilmente, incluso online sin tener que instalar ninguna herramienta.

La debilidad del algoritmo se conoce desde el año 2000 y eh visto varias configuraciones que aun lo utilizan. Mi recomendacion, dentro de las posibilidades que nos da el sistema, es utilizar "Level 5" que realiza un hash MD5 y si bien para passwords débiles podremos encontrar el hash asociado, el proceso del hash no es reversible y si utilizamos passwords fuertes tendrán mucha mas seguridad que utilizando Level 7.

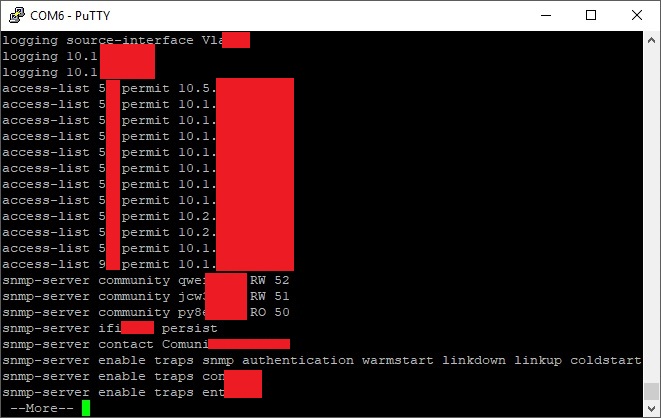

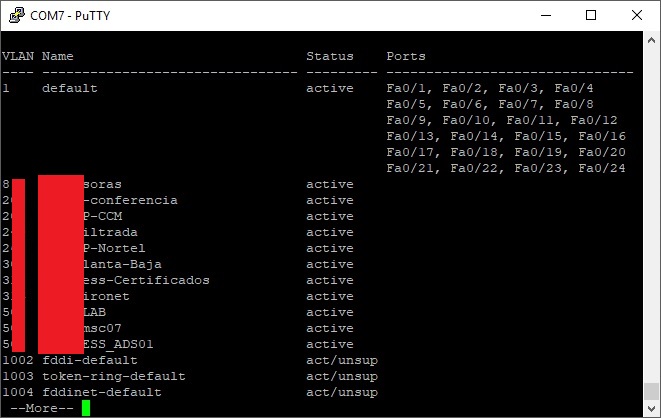

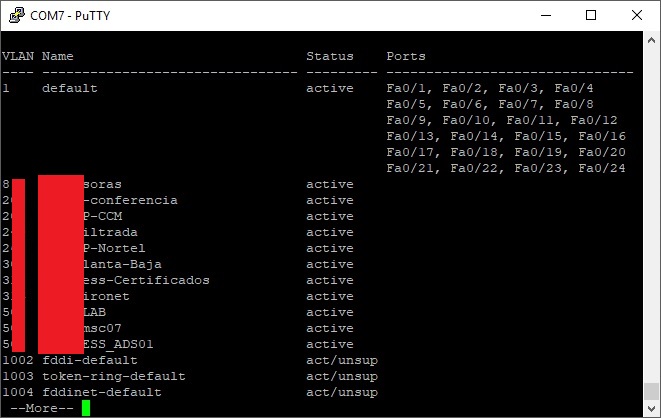

Otra cosas que quedaron al descubierto en la configuraciones que no fueron eliminadas son las configuraciones de las VLANs, las MAC autorizadas en cada puerto, las IPs autorizadas en las Listas de Control de Acceso (ACLs) las comunidades SNMP y mucha informacion valiosa de la empresa.

Respecto a los passwords utilizados, la más segura tenía apenas 10 caracteres y el más débil sólo 6.

Recomiendo con mucho enfasis tener en cuenta que es necesario eliminar la configuración de los equipos antes de donarlos, venderlos o enviarlos a reparar e incluir estos pasos dentro del proceso correspondiente.

Adolfo Fioranelli para Segu.Info

Consultor de Seguridad Independiente

Casi siempre todos estos procedimientos los tienen enfocados a los equipos de los usuarios ya sea notebooks o equipos de escritorio como también a los servidores que alojan aplicaciones de negocio, bases de datos y documentos. Pero, muchas veces se olvidan de la información y las contraseñas alojados en los archivos de configuración de los dispositivos de comunicaciones.

Sí, esos mismos equipos de comunicaciones que permiten el acceso a toda la red. Si bien la mayoría de empresas, cuando compran un switch simplemente lo sacan de la caja, lo amuran al rack y lo energizan; hay otras empresas que le dedican un gran esfuerzo a la configuración de los mismos e incluso implementan VLANs, seguridad de puertos, y otras medidas de seguridad para la red.

Hace unos días, ante mi necesidad de conseguir algunos switches económicos para armar un laboratorio decidí comprar algunos usados mediante una popular platarforma online, como soy docente del CCNA desde hace varios años me incline por unos CISCO que estaban a buen precio.

Siendo que el vendedor estaba a 800 kilometros de mi casa me los despachó por correo y a los pocos dias tuve los equipos en mi poder, todos bien embalados y ¡con proteccion de burbujas! Mi primer sorpresa fue que aún conservaban la etiqueta con el código de inventario del dueño original, pero pense que probablemente lo dejaron para cumplir con el procedimiento de retirar los equipos para darlos de baja correctamente.

La debilidad del algoritmo se conoce desde el año 2000 y eh visto varias configuraciones que aun lo utilizan. Mi recomendacion, dentro de las posibilidades que nos da el sistema, es utilizar "Level 5" que realiza un hash MD5 y si bien para passwords débiles podremos encontrar el hash asociado, el proceso del hash no es reversible y si utilizamos passwords fuertes tendrán mucha mas seguridad que utilizando Level 7.

Otra cosas que quedaron al descubierto en la configuraciones que no fueron eliminadas son las configuraciones de las VLANs, las MAC autorizadas en cada puerto, las IPs autorizadas en las Listas de Control de Acceso (ACLs) las comunidades SNMP y mucha informacion valiosa de la empresa.

Respecto a los passwords utilizados, la más segura tenía apenas 10 caracteres y el más débil sólo 6.

Recomiendo con mucho enfasis tener en cuenta que es necesario eliminar la configuración de los equipos antes de donarlos, venderlos o enviarlos a reparar e incluir estos pasos dentro del proceso correspondiente.

Adolfo Fioranelli para Segu.Info

Consultor de Seguridad Independiente

Muy buen caso de la vida real para demostrar la necesidad de tener procesos de seguridad hasta el decomiso de equipamiento. Muy bueno Adolfo!

ResponderBorrarMuchas gracias Raul! Exactamente, suelen tener procedimientos para servidores y laptops pero no para los equipos de comunicaciones. Saludos

Borrar