Dos vulnerabilidades críticas en vBulletin (sin parche por ahora)

Investigadores de seguridad han descubierto y divulgado públicamente el detalles de dos vulnerabilidades críticas y sin parche en el popular software de foros, vBulletin, uno de los cuales podría permitir a un atacante remoto ejecutar código malicioso en la última versión del servidor de aplicaciones vBulletin v5.x.

Las vulnerabilidades fueron descubiertas por un investigador de la empresa de seguridad con sede en Italia TRUEL IT y un desconocido investigador de seguridad independiente, que divulgaron los detalles de las vulnerabilidades a través del programa SecuriTeam Secure Disclosure de Beyond Security.

Las vulnerabilidades afectan a la versión 5.x de vBulletin y actualmente no están corregidas. Al pareceer, Beyond Security intentó ponerse en contacto con vBulletin desde el 21 de noviembre de 2017, pero no recibieron respuesta de la compañía.

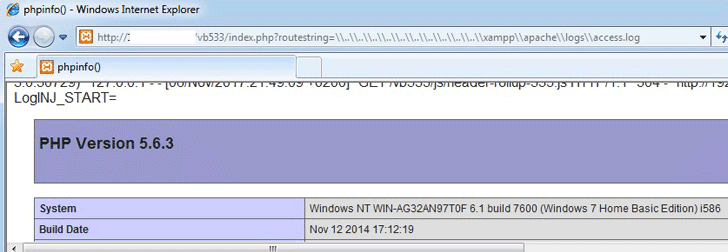

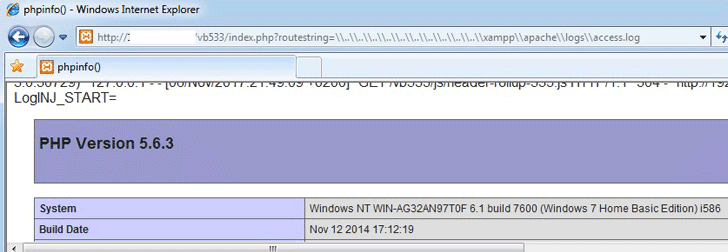

Además, un atacante no autenticado puede desencadenar la vulnerabilidad de inclusión de archivos enviando una solicitud GET a index.php y con el parámetro **routestring=** en la solicitud, lo que permite al atacante "crear una solicitud al servidor Vbulletin instalada en el sistema operativo Windows e incluir cualquier archivo en el servidor web".

El investigador también ha proporcionado la PoC para mostrar la explotación de la vulnerabilidad pero aún no tiene CVE asignado.

El investigador también ha proporcionado la PoC para mostrar la explotación de la vulnerabilidad pero aún no tiene CVE asignado.

Una API expuesta públicamente, llamada función vB_Library_Template cacheTemplates(), permite recuperar información en un conjunto de plantillas de la base de datos para almacenarlas dentro de una variable de caché.

Además de los detalles técnicos, el aviso también incluye el código de la PoC para explicar la gravedad de esta vulnerabilidad.

Esperamos que el proveedor publique el parche para ambos fallos de seguridad antes de que los atacante comiencen a explotarlos para apuntar a las instalaciones de vBulletin.

Fuente: Vulners

Las vulnerabilidades fueron descubiertas por un investigador de la empresa de seguridad con sede en Italia TRUEL IT y un desconocido investigador de seguridad independiente, que divulgaron los detalles de las vulnerabilidades a través del programa SecuriTeam Secure Disclosure de Beyond Security.

Las vulnerabilidades afectan a la versión 5.x de vBulletin y actualmente no están corregidas. Al pareceer, Beyond Security intentó ponerse en contacto con vBulletin desde el 21 de noviembre de 2017, pero no recibieron respuesta de la compañía.

Vulnerabilidad de Ejecución Remota de Código (RCE)

La primera vulnerabilidad descubierta en vBulletin es un problema de inclusión de archivos que conduce a la ejecución remota de código, lo que permite a un atacante remoto incluir cualquier archivo en el servidor vBulletin y ejecutar código PHP arbitrario.Además, un atacante no autenticado puede desencadenar la vulnerabilidad de inclusión de archivos enviando una solicitud GET a index.php y con el parámetro **routestring=** en la solicitud, lo que permite al atacante "crear una solicitud al servidor Vbulletin instalada en el sistema operativo Windows e incluir cualquier archivo en el servidor web".

Vulnerabilidad de eliminación remota de archivos arbitrarios

A la segunda vulnerabilidad se le ha asignado CVE-2017-17672 y se describe como un problema de deserialización. La vulnerabilidad se debe al uso inseguro de unserialize() de PHP en la entrada proporcionada por el usuario, que permite a un atacante no autenticado pueda eliminar archivos arbitrarios y "posiblemente ejecutar código arbitrario" en una instalación de vBulletin.Una API expuesta públicamente, llamada función vB_Library_Template cacheTemplates(), permite recuperar información en un conjunto de plantillas de la base de datos para almacenarlas dentro de una variable de caché.

Además de los detalles técnicos, el aviso también incluye el código de la PoC para explicar la gravedad de esta vulnerabilidad.

Esperamos que el proveedor publique el parche para ambos fallos de seguridad antes de que los atacante comiencen a explotarlos para apuntar a las instalaciones de vBulletin.

Fuente: Vulners

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!