Independientemente de la autoría de los exploits, quién los libero y porqué, efectivamente fueron publicados dos archivos TAR (disponibles en Torrent y Mega). Uno de los archivos se puede descomprimir con la contraseña "theequationgroup" y el otro está a la venta por el ridículo precio de un millón de Bitcoin.

Algunos de los exploits están dirigidos a firewalls, particularmente Cisco PIX/ASA, Juniper Netscreen, Fortigate y algunos otros.

- EGBL = EGREGIOUS BLUNDER (Fortigate Firewall + HTTPD exploit). Un investigador menciona CVE-2006-6493, una vulnerabilidad relacionada a OpenLDAP.

- ELBA = ELIGIBLE BACHELOR

- ELBO = ELIGIBLE BOMBSHELL (Chinese TOPSEC firewall versions 3.3.005.057.1 to 3.3.010.024.1)

- ELCA = ELIGIBLE CANDIDATE

- ELCO = ELIGIBLE CONTESTANT

- EPBA = EPIC BANAN. Es una implementación del modulo pexpect.py escrito por Noah Spurrier. Los dispositivos ASA son 711, 712, 721, 722, 723, 724, 80432, 804, 805, 822, 823, 824, 825, 831, y 832. Los dispositivos PIX son 711, 712, 721, 722, 723, 724, y 804.

- ESPL = ESCALATE PLOWMAN

- EXBA = EXTRABACON (Cisco Adaptive Security Appliance v8.0 to v8.4). Este es un exploit contra el SNMP de Cisco ASA desde la versión 8.0(2) a 8.4(4).

- BANANAGLEE = Juniper Netscreen Devices

- BARGLEE

- BLATSTING

- BUZZDIRECTION

- SP = ScreamPlow 2.3 (BG3001 BG3000 BG3100)

- BD = BannanaDaiquiri 3.0.5.1 (BG3001 BG3000 BG3100)

Si el ataque tiene éxito, el atacante tendrá acceso a SSH o Telnet sin necesidad de ingresar las credenciales de acceso. El comando a ejecutar para desactivar la solicitudad de contrasña es el siguiente:

python extrabacon_1.1.0.1.py exec -t _IP_ -c _COMUNIDAD_ --mode pass-disable

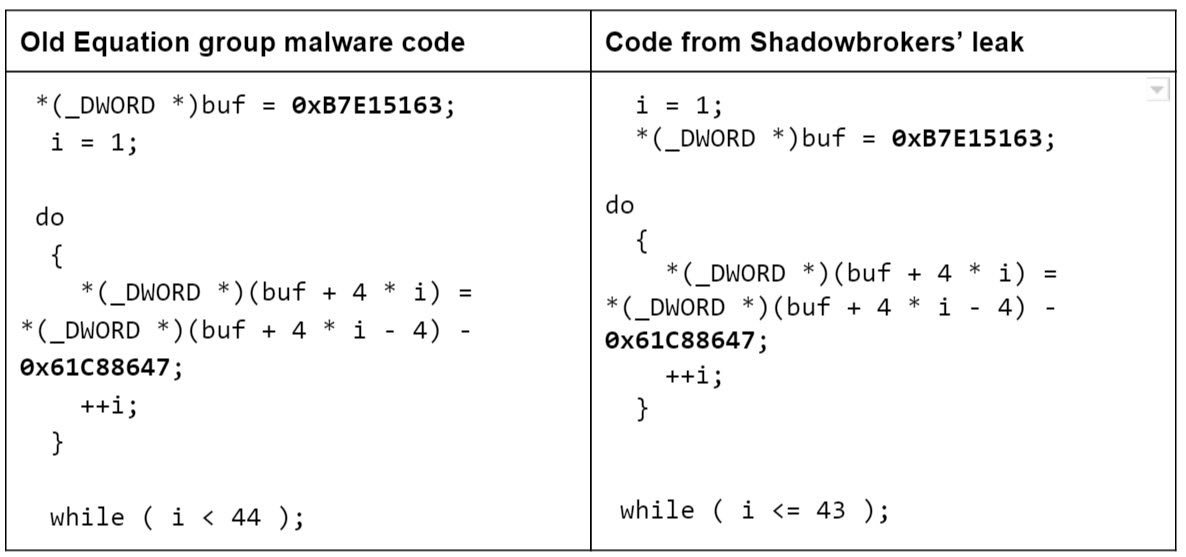

Es interesante analizar cada payload en particular ya que se encuentran direcciones IP interesantes y mientras tanto sigue el análisis de algunos otros exploits, métodos de cifrado y porciones de códigos que demuestran que efectivamente los archivos filtrados son de EquationGroup. Algunos de los archivos liberados incluyen implementaciones RC5/RC6 con las constantes "0x61C88647" y "0xB7E15163" utilizados hace tiempo en distintos de malware EquationGroup.

Actualización 18/08/2016: Cisco confirma 0-Day en sus productos y lanza actualización.

Actualización 24/08/2016: hay una nueva versión del exploit que funciona en Cisco ASA 9.2 (4) y la descripción para crear uno propio. Se recomienda revisar la interface SNMP y que no permanezca configurada para ser vista desde el exterior.

Fuente: XORCAT | Risk Based Security

No hay comentarios.:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!