Fotos familiares de navidad, engaño por correo descarga malware

Nos reportan sobre correos falsos que están llegando desde hace pocas horas con supuestas fotos familiares de Navidad.

El correo dice:

Dentro de FAMILIA.zip hay un programa y dos imágenes JPG. El primero es malware, las fotos solo para dar credibilidad o curiosidad a la potencial víctima:

Este FAMILIA.zip es detectado solo por 3 de 45 AV según VirusTotal:

Y el ejecutable dentro del ZIP, FelizNavidad_Pack de fotos_Flash Player.exe, solo es detectado por 1 de 35 en VirusTotal:

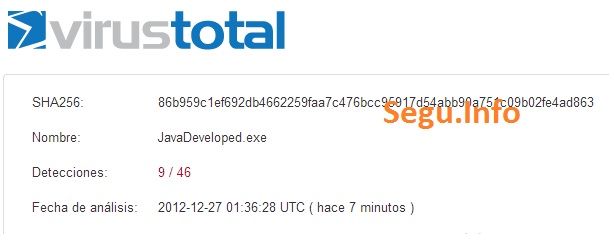

El análisis automatizado del malware anterior (del tipo downloader) informa que este a su vez descarga otro programa, el archivo JavaDeveloped.exe que solo es detectado por 9 de 46 antivirus según informa VirusTotal:

Este último es un malware tipo banker, es el que roba los datos bancarios del usuario si ingresa en esa PC infectada a los bancos argentinos:

Formularios superpuestos

Los siguientes son los formularios e imagenes que el malware bancario superpone en el navegador de la víctima infectada, para robar los datos de la tarjeta de coordenadas. Recordamos que JAMÁS un banco solicita todos los números de dicha tarjeta, por lo general solo solicita 2 para operaciones que afectan a los fondos. Aquí el malware engaña al usuario simulando que el banco solicita los 81 números!

Conclusiones

Aunque los archivos de malware mencionados presentan una tasa MUY baja de detección en estas primeras horas en el análisis de VT, productos antivirus como ESET, Kaspersky y algunos otros, bloquearon en una PC de laboratorio las descargas, pues en este caso los sitios que alojan estos archivos de malware tienen mala reputación por sus fallas de seguridad y abusos reiterados. De todos modos esto no siempre es así. Cuando los delincuentes utilizan sitios vulnerables que no fueron abusados anteriormente, la reputación tampoco sirve para que los antivirus bloqueen y protejan al usuario.

Como protegerse

Como siempre, ante correos sospechosos la protección es sencilla, nunca abrir enlaces ni adjuntos no solicitados.

Actualización 27/12 12hs: Se agregó más información sobre otros bancos afectados por el malware e imágenes de las plantillas para robo de datos de tarjeta de coordenadas. Gracias Ernesto por el excelente análisis y aportes!

Raúl de la Redacción de Segu-Info

El correo dice:

Asunto: Te mando las fotos del martes a la nocheLos dos enlaces de las supuestas fotos descargan un archivo malicioso FAMILIA.zip. Los enlaces son similares en cuanto a que ambos abusan de sitios web con vulnerabilidad de redirección abierta y de sitios web con fallas de seguridad para alojar el archivo mencionado:

Feliz navidad para vos y toda tu familia.Te llamo por la tarde, de paso te dejo las fotos que sacamos con la familia. Fotos_hermanos.jpg familia2012navidad.jpg

Saludos

- http://auto[ELIMINADO]rive.com/redirect.php?url=http://herregodt.dk/[ELIMINADO]/log/FAMILIA.zip

- http://wk[ELIMINADO]deals.com/redirect.php?url=http://pulikiado.hu/[ELIMINADO]/a3a/FAMILIA.zip

Dentro de FAMILIA.zip hay un programa y dos imágenes JPG. El primero es malware, las fotos solo para dar credibilidad o curiosidad a la potencial víctima:

Las fotos no tienen nada particular,

según la FOCA Online no tienen metadatos

Este FAMILIA.zip es detectado solo por 3 de 45 AV según VirusTotal:

Y el ejecutable dentro del ZIP, FelizNavidad_Pack de fotos_Flash Player.exe, solo es detectado por 1 de 35 en VirusTotal:

El análisis automatizado del malware anterior (del tipo downloader) informa que este a su vez descarga otro programa, el archivo JavaDeveloped.exe que solo es detectado por 9 de 46 antivirus según informa VirusTotal:

Este último es un malware tipo banker, es el que roba los datos bancarios del usuario si ingresa en esa PC infectada a los bancos argentinos:

- Standard Bank

- Banco Macro

- BBVA Frances

- Credicoop

- Superville

- Galicia

Formularios superpuestos

Los siguientes son los formularios e imagenes que el malware bancario superpone en el navegador de la víctima infectada, para robar los datos de la tarjeta de coordenadas. Recordamos que JAMÁS un banco solicita todos los números de dicha tarjeta, por lo general solo solicita 2 para operaciones que afectan a los fondos. Aquí el malware engaña al usuario simulando que el banco solicita los 81 números!

Conclusiones

Aunque los archivos de malware mencionados presentan una tasa MUY baja de detección en estas primeras horas en el análisis de VT, productos antivirus como ESET, Kaspersky y algunos otros, bloquearon en una PC de laboratorio las descargas, pues en este caso los sitios que alojan estos archivos de malware tienen mala reputación por sus fallas de seguridad y abusos reiterados. De todos modos esto no siempre es así. Cuando los delincuentes utilizan sitios vulnerables que no fueron abusados anteriormente, la reputación tampoco sirve para que los antivirus bloqueen y protejan al usuario.

Como protegerse

Como siempre, ante correos sospechosos la protección es sencilla, nunca abrir enlaces ni adjuntos no solicitados.

Actualización 27/12 12hs: Se agregó más información sobre otros bancos afectados por el malware e imágenes de las plantillas para robo de datos de tarjeta de coordenadas. Gracias Ernesto por el excelente análisis y aportes!

Raúl de la Redacción de Segu-Info

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!