#Flame busca colisiones en MD5 y debe haber sido creado por expertos

Según varios expertos, el malware Flame que atacó computadoras en Irán, tiene avances matemáticos que sólo podrían haber sido realizados por criptógrafos de clase mundial.

Según varios expertos, el malware Flame que atacó computadoras en Irán, tiene avances matemáticos que sólo podrían haber sido realizados por criptógrafos de clase mundial.Según publicaron Marc Stevens y B.M.M. de Weger en una lista de criptografía, "Hemos confirmado que Flame utiliza un método todavía desconocido de ataques de colisiones MD5 chosen-prefix".

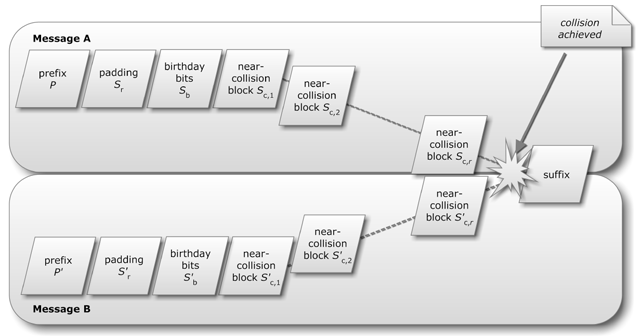

Los ataques de "colisiones", en los que dos diferentes fuentes de texto generan hashes criptográficos idénticos, han sido ampliamente teorizados, pero no fue hasta finales de 2008 que un equipo de investigadores lo llevó a la práctica mediante el uso de 200 consolas PlayStation 3 para encontrar colisiones en el algoritmo MD5, y la explotación de debilidades en la manera en que se emiten los de certificados SSL, lo cual les permitió crear una entidad de certificación falsa.

Stevens, de Centrum Wiskunde & Informatica in Amsterdam, y de Wegwer, Technische Universiteit Eindhoven fueron dos de los impulsores de la investigación que ha hecho posible conocer que Flame es el primer ejemplo conocido de un ataque de colisión MD5 es utilizado maliciosamente en un entorno real.

Ya se había probado el uso de ataques evilgrade para implementar servidores falsos de actualizaciones en las redes y el uso de los certificados para firmar algunos módulos de de Flame.

Este nuevo análisis refuerza las teorías que los investigadores de Kaspersky Lab, Laboratorio de CrySyS, y Symantec publicado hace casi dos semanas: Flame sólo podría haber sido desarrollado con el apoyo de un estado.

Cristian de la Redacción de Segu-Info

Muy bueno el articulo, buena data ,!

ResponderBorrar