Utilizan el exploit de WannaCry, EternalBlue, para minar Bitcoin

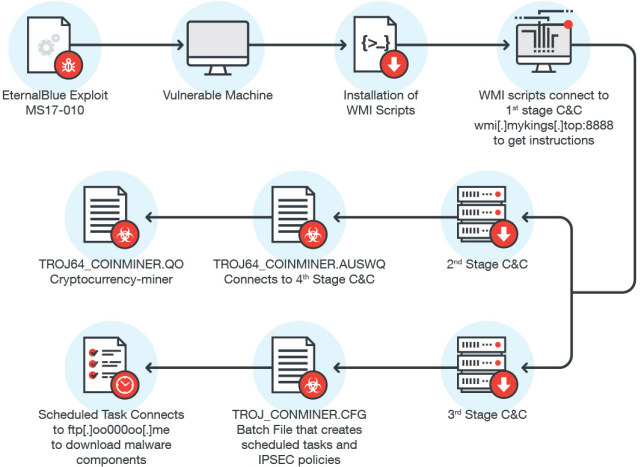

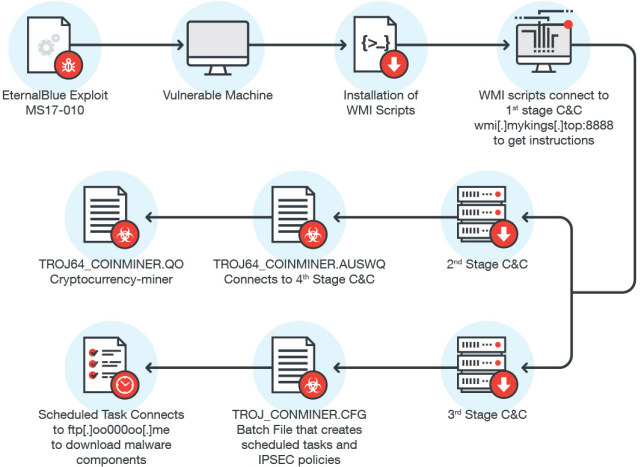

Tal como nos cuentan los expertos de seguridad de Bleeping Computer, en las últimas horas se ha detectado un nuevo malware, del tipo CoinMiner, utilizado para aprovecharse de los recursos de los ordenadores que infecta con el fin de generar Bitcoin u otras criptomonedas.

Este nuevo malware vuelve a utilizar el mismo exploit de la NSA, EternalBlue, utilizado por WannaCry y otras amenazas informáticas, para distribuirse y llegar al máximo número de usuarios posible. Además, este malware se aprovecha de la característica WMI (Windows Management Instrumentation) de Windows para poder ejecutar comandos en los sistemas infectados.

Este nuevo malware vuelve a utilizar el mismo exploit de la NSA, EternalBlue, utilizado por WannaCry y otras amenazas informáticas, para distribuirse y llegar al máximo número de usuarios posible. Además, este malware se aprovecha de la característica WMI (Windows Management Instrumentation) de Windows para poder ejecutar comandos en los sistemas infectados.

Esta nueva amenaza se ejecuta directamente en la memoria del ordenador (no guarda archivos en el disco duro, solo un proceso) y cuenta con un gran número de servidores distribuidos utilizados tanto para centralizar los recursos minados como para ejecutar determinados script para infectar nuevos sistemas o para ejecutarse de forma más indetectable.

Si tenemos nuestro sistema actualizado no somos vulnerables a EternalBlue, por lo que difícilmente nos veremos infectados por este malware. De todas formas, si queremos una protección superior, los compañeros de SoftZone nos enseñan cómo desactivar el protocolo de red SMB en Windows en el anterior artículo.

Como hemos dicho, este malware también utiliza WMI para distribuirse e infectar sistemas, por lo que, si no utilizamos esta característica, también podemos desactivarla fácilmente tal como nos explican en la siguiente guía (aunque todo se resume en ejecutar "net stop winmgmt" en CMD).

Fuente: RedesZone

Esta nueva amenaza se ejecuta directamente en la memoria del ordenador (no guarda archivos en el disco duro, solo un proceso) y cuenta con un gran número de servidores distribuidos utilizados tanto para centralizar los recursos minados como para ejecutar determinados script para infectar nuevos sistemas o para ejecutarse de forma más indetectable.

Como ya dijimos en su día, la vulnerabilidad del protocolo SMBv1 lleva solucionada por Microsoft desde el pasado mes de marzo, por lo que, si tenemos un sistema operativo, incluso uno sin soporte como Windows XP, podemos protegernos de ella instalando los últimos parches de seguridad.

Si tenemos nuestro sistema actualizado no somos vulnerables a EternalBlue, por lo que difícilmente nos veremos infectados por este malware. De todas formas, si queremos una protección superior, los compañeros de SoftZone nos enseñan cómo desactivar el protocolo de red SMB en Windows en el anterior artículo.

Como hemos dicho, este malware también utiliza WMI para distribuirse e infectar sistemas, por lo que, si no utilizamos esta característica, también podemos desactivarla fácilmente tal como nos explican en la siguiente guía (aunque todo se resume en ejecutar "net stop winmgmt" en CMD).

Fuente: RedesZone

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!