Verifica la seguridad del servidor SSH con Mozilla Observatory

Mozilla ha lanzado recientemente una nueva herramienta que nos va a permitir verificar la seguridad de tu servidor SSH. Mozilla SSH Observatory no solo nos proporcionará información sobre la seguridad de su configuración, sino también qué cambios deberíamos hacer para asegurar aún más las comunicaciones a través de este protocolo.

Este herramienta se suma a TLS Observatory y HTTP Observatory.

Para poder realizar un test a nuestro servidor SSH, debemos tenerlo configurado en el puerto por defecto 22, de lo contrario este test no funcionará (de momento, al estar en fase beta no permite incorporar un puerto diferente al de por defecto).

Para poder hacer un test deberemos entrar en la siguiente URL cambiando la parte final "host=ssh.mozilla.com" por el dominio de tu servidor SSH:

https://observatory.mozilla.org/analyze.html?host=ssh.mozilla.com#ssh

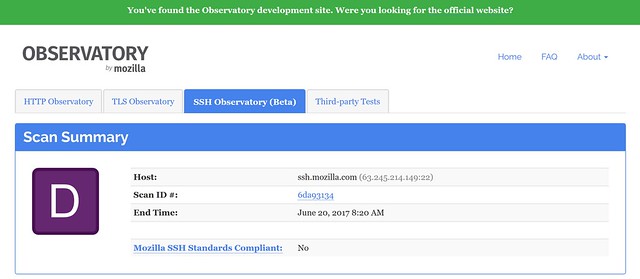

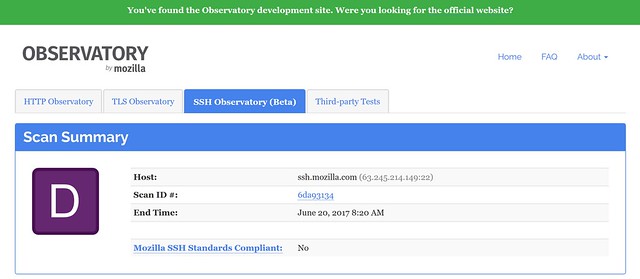

Una vez que pasen unos segundos, nos mostrará el test tal y como podéis ver a continuación:

En este resumen nos aparecerá una valoración, pero también justo debajo nos aparecerán las recomendaciones que Mozilla nos hace para asegurar aún más el servidor SSH. Si por ejemplo usamos un conjunto de algoritmos de intercambio de claves inseguros, nos va a recomendar eliminarlos, lo mismo ocurre con los algoritmos MAC así como el cifrado simétrico:

En la Wiki de Mozilla tenemos disponible la configuración de seguridad de OpenSSH para sistemas Unix y Linux. Por ejemplo, si tenemos un servidor OpenSSH moderno así como clientes, nos va a recomendar configurar los siguientes algoritmos de intercambio de claves:

Por último, la propia herramienta va a identificar qué servidor estamos utilizando.

Fuente: Redes Zone

Este herramienta se suma a TLS Observatory y HTTP Observatory.

Para poder realizar un test a nuestro servidor SSH, debemos tenerlo configurado en el puerto por defecto 22, de lo contrario este test no funcionará (de momento, al estar en fase beta no permite incorporar un puerto diferente al de por defecto).

Para poder hacer un test deberemos entrar en la siguiente URL cambiando la parte final "host=ssh.mozilla.com" por el dominio de tu servidor SSH:

https://observatory.mozilla.org/analyze.html?host=ssh.mozilla.com#ssh

Una vez que pasen unos segundos, nos mostrará el test tal y como podéis ver a continuación:

En la Wiki de Mozilla tenemos disponible la configuración de seguridad de OpenSSH para sistemas Unix y Linux. Por ejemplo, si tenemos un servidor OpenSSH moderno así como clientes, nos va a recomendar configurar los siguientes algoritmos de intercambio de claves:

KexAlgorithms [email protected],ecdh-sha2-nistp521,ecdh-sha2-nistp384,ecdh-sha2-nistp256,diffie-hellman-group-exchange-sha256Respecto a los cifrados simétricos, también nos va a recomendar utilizar los más seguros como AES en sus versiones seguras, e incluso chacha20 si nuestro cliente es compatible:

Ciphers [email protected],[email protected],[email protected],aes256-ctr,aes192-ctr,aes128-ctrMACs [email protected],[email protected],[email protected],hmac-sha2-512,hmac-sha2-256,[email protected]Por último, la propia herramienta va a identificar qué servidor estamos utilizando.

Fuente: Redes Zone

Observatory by Mozilla

ResponderBorrarError: Site down