Wikileaks publica información de dos malware de la CIA #Vault7

WikiLeaks publicó un nuevo lote de información de la CIA, detallando dos aparentes frameworks de malware desarrollados por la "Compañia"y para la plataforma Microsoft Windows. Este lote es el octavo lanzamiento de la serie Vault 7.

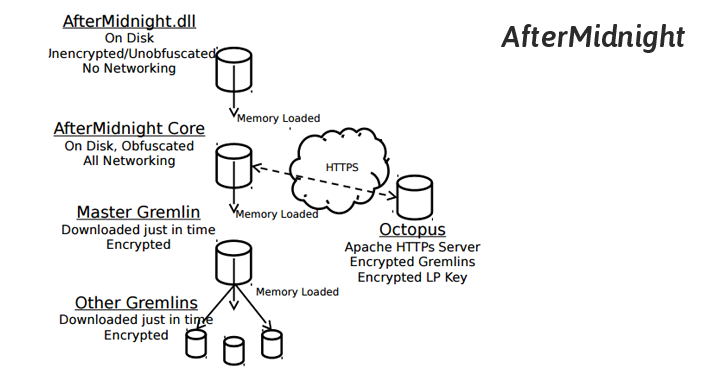

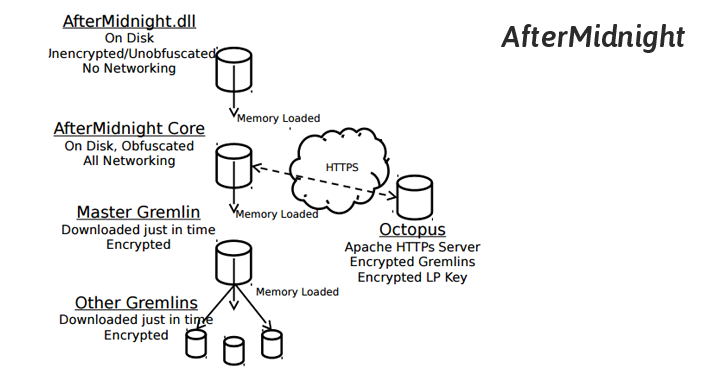

Según WikiLeaks, AfterMidnight permite a sus operadores ejecutar malware en un sistema remoto. El controlador principal se disfrazada como un archivo dinámico de Windows (DLL) y ejecuta "Gremlins", que son pequeños payload que permanecen ocultos y prestan diversos "servicios" a otros Gremlins.

Una vez instalado en una máquina, AfterMidnight utiliza un sistema llamado "Octupus" HTTPS-based Listening Post (LP) para comprobar si hay eventos programados. Si se encuentra uno, el malware descarga y almacena todos los componentes necesarios y los nuevos Gremlins en memoria.

De acuerdo con la guía de usuario, el almacenamiento local relacionado con AfterMidnight se cifra con una clave que no se almacena en la máquina destino. Un payload especial, llamado "AlphaGremlin", contiene un lenguaje de script personalizado que permite a los operadores programar tareas personalizadas para ejecutar en el sistema infectado.

Una vez instalado, esta herramienta ejecuta un implante dentro de un proceso de servicio de Windows, permitiendo a los operadores realizar tareas maliciosas en la máquina infectada.

Assassin consta de cuatro subsistemas: Builder, Implant, Command & Control, y ListeningPost (LP).

El "Implante" proporciona la lógica y la funcionalidad básicas de esta herramienta en una máquina Windows víctima, incluidas las comunicaciones y la ejecución de tareas. Se configura mediante el Builder y se despliega en un equipo de destino a través de algún vector no definido.

El "Builder" permite configurar el Implante antes de la implementación y proporciona una interfaz de línea de comandos personalizada para establecer su configuración.

El subsistema "Comando & Control" actúa como una interfaz entre el operador y el Listening Post (LP), mientras que este LP permite al Implante comunicarse con el subsistema de comando y control a través de un servidor web.

AfterMidnight

Apodado "AfterMidnight" y "Assassin", ambos programas de malware están diseñados para supervisar y reportar acciones en un equipo remoto infectado y ejecutar acciones malintencionadas especificadas por la CIA.

Una vez instalado en una máquina, AfterMidnight utiliza un sistema llamado "Octupus" HTTPS-based Listening Post (LP) para comprobar si hay eventos programados. Si se encuentra uno, el malware descarga y almacena todos los componentes necesarios y los nuevos Gremlins en memoria.

De acuerdo con la guía de usuario, el almacenamiento local relacionado con AfterMidnight se cifra con una clave que no se almacena en la máquina destino. Un payload especial, llamado "AlphaGremlin", contiene un lenguaje de script personalizado que permite a los operadores programar tareas personalizadas para ejecutar en el sistema infectado.

Assassin

Assassin es similar a AfterMidnight y se describe como "un implante automatizado que proporciona una plataforma de recolección de información en equipos remotos que se ejecuta el sistema operativo Microsoft Windows".Una vez instalado, esta herramienta ejecuta un implante dentro de un proceso de servicio de Windows, permitiendo a los operadores realizar tareas maliciosas en la máquina infectada.

Assassin consta de cuatro subsistemas: Builder, Implant, Command & Control, y ListeningPost (LP).

El "Implante" proporciona la lógica y la funcionalidad básicas de esta herramienta en una máquina Windows víctima, incluidas las comunicaciones y la ejecución de tareas. Se configura mediante el Builder y se despliega en un equipo de destino a través de algún vector no definido.

El "Builder" permite configurar el Implante antes de la implementación y proporciona una interfaz de línea de comandos personalizada para establecer su configuración.

El subsistema "Comando & Control" actúa como una interfaz entre el operador y el Listening Post (LP), mientras que este LP permite al Implante comunicarse con el subsistema de comando y control a través de un servidor web.

Otros lote de Vault 7

- Year Zero – dumped CIA hacking exploits for popular hardware and software.

- Weeping Angel – spying tool used by the agency to infiltrate smart TV's, transforming them into covert microphones.

- Dark Matter – focused on hacking exploits the agency designed to target iPhones and Macs.

- Marble – revealed the source code of a secret anti-forensic framework, basically an obfuscator or a packer used by the CIA to hide the actual source of its malware.

- Grasshopper – reveal a framework which allowed the agency to easily create custom malware for breaking into Microsoft's Windows and bypassing antivirus protection.

- Scribbles – a piece of software allegedly designed to embed 'web beacons' into confidential documents, allowing the spying agency to track insiders and whistleblowers.

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!