Zero-Day en Word permite infección sin ejecutar macros (Actualizado)

La explotación de un nuevo Zero-Day en todas las versiones de Microsoft Office está instalando malware en sistemas actualizados. La vulnerabilidad ha sido catalogada como CVE-2017-0199.

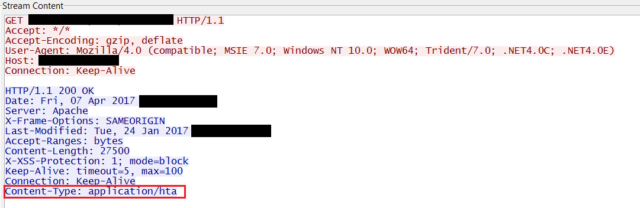

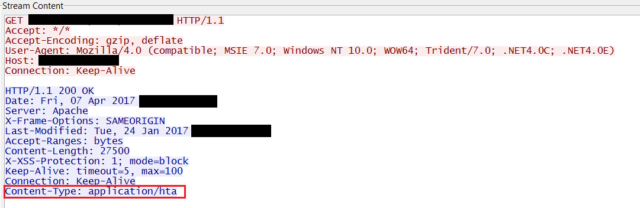

Según FireEye, el ataque comienza con un correo electrónico con un documento malicioso de Word adjunto. Una vez abierto, el código de explotación escondido dentro del documento se conecta a un servidor controlado por el atacante y se descarga un archivo HTML (HTA) malicioso que se hace pasar por un documento de texto enriquecido. Este archivo .hta descarga otros tipos de malware de diferentes familias.

El ataque es notable por varias razones. En primer lugar, elimina la mayoría de las mitigaciones de exploits y esto le permite funcionar en Windows 10. En segundo lugar, a diferencia de la gran mayoría de los exploits de Word, este nuevo ataque no requiere que se habiliten las macros. Por último, el exploit abre un documento señuelo de Word, en un intento de ocultar cualquier signo del ataque.

Estos ataques fueron reportados por primera vez por investigadores de McAfee. El exploit se conecta a un servidor remoto controlado por el atacante, descarga un archivo .hta y lo ejecuta. Debido a que este tipo de archivos son ejecutables, el atacante obtiene la ejecución completa del código en la máquina de la víctima.

La causa raíz de la vulnerabilidad está relacionada con la vinculación y incrustación de objetos de Windows (OLE), una característica importante de Office.

La causa raíz de la vulnerabilidad está relacionada con la vinculación y incrustación de objetos de Windows (OLE), una característica importante de Office.

Los investigadores de FireEye dijeron que se han estado comunicando con Microsoft sobre la vulnerabilidad durante varias semanas y que habían acordado no divulgarla públicamente hasta que se publicara un parche. FireEye más tarde decidió publicarlo después de que McAfee revelara los detalles de la vulnerabilidad.

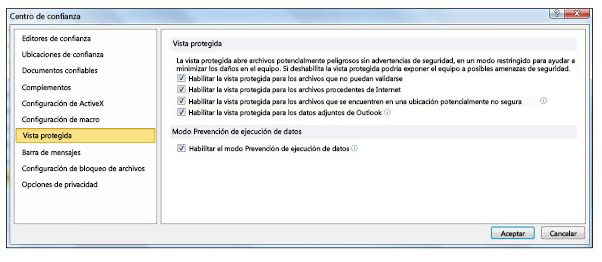

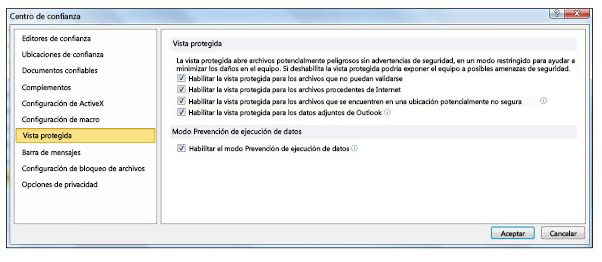

Microsoft solucionará la vulnerabilidad mañana martes. Los usuarios pueden bloquear el ataque habilitando la Vista Protegida de Office:

Mientras tranto:

Mientras tranto:

Según FireEye, el ataque comienza con un correo electrónico con un documento malicioso de Word adjunto. Una vez abierto, el código de explotación escondido dentro del documento se conecta a un servidor controlado por el atacante y se descarga un archivo HTML (HTA) malicioso que se hace pasar por un documento de texto enriquecido. Este archivo .hta descarga otros tipos de malware de diferentes familias.

El ataque es notable por varias razones. En primer lugar, elimina la mayoría de las mitigaciones de exploits y esto le permite funcionar en Windows 10. En segundo lugar, a diferencia de la gran mayoría de los exploits de Word, este nuevo ataque no requiere que se habiliten las macros. Por último, el exploit abre un documento señuelo de Word, en un intento de ocultar cualquier signo del ataque.

Estos ataques fueron reportados por primera vez por investigadores de McAfee. El exploit se conecta a un servidor remoto controlado por el atacante, descarga un archivo .hta y lo ejecuta. Debido a que este tipo de archivos son ejecutables, el atacante obtiene la ejecución completa del código en la máquina de la víctima.

Los investigadores de FireEye dijeron que se han estado comunicando con Microsoft sobre la vulnerabilidad durante varias semanas y que habían acordado no divulgarla públicamente hasta que se publicara un parche. FireEye más tarde decidió publicarlo después de que McAfee revelara los detalles de la vulnerabilidad.

Microsoft solucionará la vulnerabilidad mañana martes. Los usuarios pueden bloquear el ataque habilitando la Vista Protegida de Office:

- No abra ningún archivo de Office obtenido de ubicaciones no confiables.

- Active la Vista protegida de Office, como se ve en la imagen.

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!