Ransomware para SCADA (PoC)

Los ciberdelincuentes recurren cada vez más al ransomware para sacar provecho al tomar archivos personales y empresariales de "rehenes". Los expertos ya han comenzado a emitir advertencias sobre la posibilidad de ataques de ransomware dirigidos a los sistemas industriales.

La empresa de seguridad CRITIFENCE y los investigadores del Instituto de Tecnología de Georgia describieron recientemente un ransomware de Prueba de Concepto (PoC) diseñado para dirigirse a sistemas de control industriales (ICS).

Estos ataques se centraron en los Controladores Lógicos Programables (PLC), que son a menudo críticos para las operaciones y pueden representar un blanco tentador y fácil para los delincuentes. Alexandru Ariciu, Consultor de seguridad de ICS en Applied Risk, reveló otro objetivo potencial el jueves en la ICS Cyber Security Conference Singapur 2017.

Ariciu mostró un ransomware, al que ha apodado "Scythe", dirigido a dispositivos SCADA que no han sido mencionados pero ejecutan un servidor web. Miles de estos sistemas son fácilmente accesibles desde Internet, permitiendo a los atacantes secuestrarlos reemplazando su firmware por una versión maliciosa.

El escenario de ataque desarrollado y demostrado por Applied Risk comienza con el atacante que escanea la Web en busca de posibles blancos. Según Ariciu, muchos dispositivos pueden ser identificados usando el motor de búsqueda Shodan, pero aún más objetivos pueden ser encontrados a través de una simple búsqueda en Google.

El escenario de ataque desarrollado y demostrado por Applied Risk comienza con el atacante que escanea la Web en busca de posibles blancos. Según Ariciu, muchos dispositivos pueden ser identificados usando el motor de búsqueda Shodan, pero aún más objetivos pueden ser encontrados a través de una simple búsqueda en Google.

Ariciu ha probado cuatro dispositivos de diferentes proveedores y descubrió cerca de 10.000 sistemas accesibles directamente desde Internet. El investigador dijo que la mayoría de estos sistemas carecen de cualquier mecanismo de autenticación, lo que permite un fácil acceso.

El experto cree que un atacante podría identificar dispositivos ampliamente utilizados y concentrarse en apuntarlos. Una vez que el objetivo ha sido identificado, el atacante primero necesita adquirir el dispositivo y llevar a cabo la depuración de hardware para determinar cómo funciona. El proceso de ataque general es el mismo para todos los dispositivos, pero el exploit debe personalizarse para cada producto específico.

En este caso se invirtieron tres meses de análisis de puertos, utilizando varias técnicas de hacking de hardware, el dumping de firmware y la ingeniería inversa para determinar cómo funciona cada dispositivo y cómo se puede atacar.

Ariciu señaló que el análisis práctico es necesario para crear cada exploit, pero una vez que se ha desarrollado, el ataque se puede iniciar de forma remota contra dispositivos accesibles desde Internet.

El ataque se basa en una vulnerabilidad en la validación del firmware, que puede explotarse para reemplazar el firmware legítimo por uno malicioso. En el escenario de ransomware descrito por Applied Risk, el atacante se conecta a la interfaz del dispositivo, crea una copia de seguridad de la configuración del dispositivo e instala firmware que interrumpe los procesos regulares.

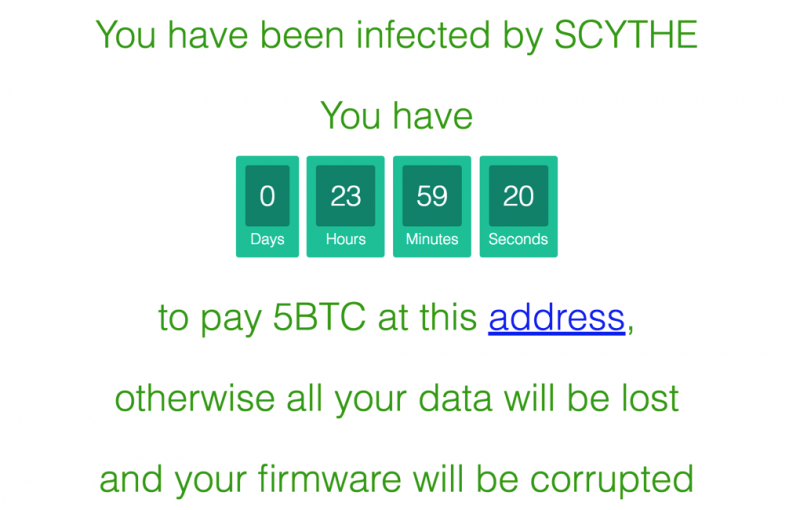

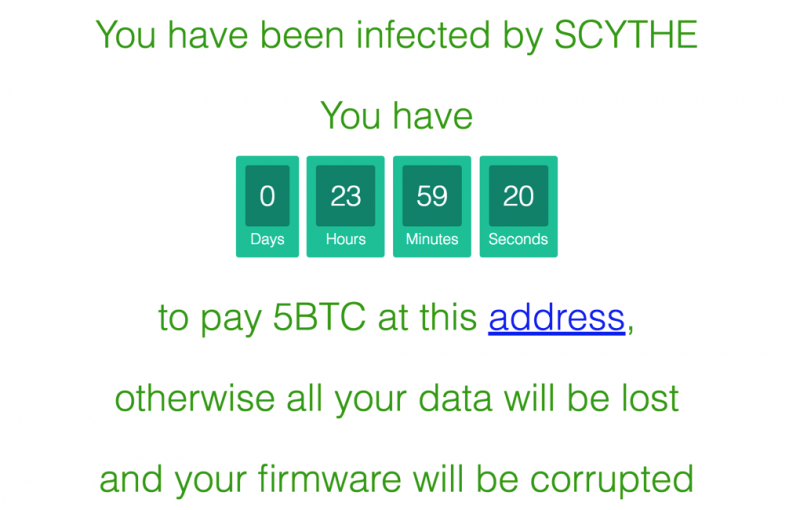

La víctima ve que el dispositivo comprometido ha sido desconectado y cuando lo acceden para su análisis, son recibidos con un mensaje de ransomware.

Para evitar que la víctima restablezca el firmware, el atacante puede "deshabilitar" la funcionalidad de actualización y configuración. La función "Restaurar configuración de fábrica" no mitiga el ataque en la mayoría de los casos, ya que el proceso no restaura el firmware original y además, esta característica también puede ser deshabilitada.

Mientras que el ataque descrito por Ariciu evita que la víctima restablezca el firmware, el atacante sigue siendo capaz de restaurar el dispositivo y su configuración, si la víctima paga el rescate. Esto se debe a que la funcionalidad de actualización del firmware no está realmente deshabilitada. El usuario debe conocer el nombre del archivo de firmware para iniciar una actualización. Si el atacante asigna un nombre de archivo aleatorio de 32 caracteres o más, será imposible que la víctima lo determine y lleve a cabo la actualización del firmware.

Las cuatro empresas cuyos productos son afectados han sido notificadas. Los aparatos están disponibles a precios que oscilan entre los 300 € y los 1.000 €.

Fuente: SecurityWeek

La empresa de seguridad CRITIFENCE y los investigadores del Instituto de Tecnología de Georgia describieron recientemente un ransomware de Prueba de Concepto (PoC) diseñado para dirigirse a sistemas de control industriales (ICS).

Estos ataques se centraron en los Controladores Lógicos Programables (PLC), que son a menudo críticos para las operaciones y pueden representar un blanco tentador y fácil para los delincuentes. Alexandru Ariciu, Consultor de seguridad de ICS en Applied Risk, reveló otro objetivo potencial el jueves en la ICS Cyber Security Conference Singapur 2017.

Ariciu mostró un ransomware, al que ha apodado "Scythe", dirigido a dispositivos SCADA que no han sido mencionados pero ejecutan un servidor web. Miles de estos sistemas son fácilmente accesibles desde Internet, permitiendo a los atacantes secuestrarlos reemplazando su firmware por una versión maliciosa.

Ariciu ha probado cuatro dispositivos de diferentes proveedores y descubrió cerca de 10.000 sistemas accesibles directamente desde Internet. El investigador dijo que la mayoría de estos sistemas carecen de cualquier mecanismo de autenticación, lo que permite un fácil acceso.

El experto cree que un atacante podría identificar dispositivos ampliamente utilizados y concentrarse en apuntarlos. Una vez que el objetivo ha sido identificado, el atacante primero necesita adquirir el dispositivo y llevar a cabo la depuración de hardware para determinar cómo funciona. El proceso de ataque general es el mismo para todos los dispositivos, pero el exploit debe personalizarse para cada producto específico.

En este caso se invirtieron tres meses de análisis de puertos, utilizando varias técnicas de hacking de hardware, el dumping de firmware y la ingeniería inversa para determinar cómo funciona cada dispositivo y cómo se puede atacar.

Ariciu señaló que el análisis práctico es necesario para crear cada exploit, pero una vez que se ha desarrollado, el ataque se puede iniciar de forma remota contra dispositivos accesibles desde Internet.

El ataque se basa en una vulnerabilidad en la validación del firmware, que puede explotarse para reemplazar el firmware legítimo por uno malicioso. En el escenario de ransomware descrito por Applied Risk, el atacante se conecta a la interfaz del dispositivo, crea una copia de seguridad de la configuración del dispositivo e instala firmware que interrumpe los procesos regulares.

La víctima ve que el dispositivo comprometido ha sido desconectado y cuando lo acceden para su análisis, son recibidos con un mensaje de ransomware.

Para evitar que la víctima restablezca el firmware, el atacante puede "deshabilitar" la funcionalidad de actualización y configuración. La función "Restaurar configuración de fábrica" no mitiga el ataque en la mayoría de los casos, ya que el proceso no restaura el firmware original y además, esta característica también puede ser deshabilitada.

Mientras que el ataque descrito por Ariciu evita que la víctima restablezca el firmware, el atacante sigue siendo capaz de restaurar el dispositivo y su configuración, si la víctima paga el rescate. Esto se debe a que la funcionalidad de actualización del firmware no está realmente deshabilitada. El usuario debe conocer el nombre del archivo de firmware para iniciar una actualización. Si el atacante asigna un nombre de archivo aleatorio de 32 caracteres o más, será imposible que la víctima lo determine y lleve a cabo la actualización del firmware.

Las cuatro empresas cuyos productos son afectados han sido notificadas. Los aparatos están disponibles a precios que oscilan entre los 300 € y los 1.000 €.

Fuente: SecurityWeek

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!