Nuevos exploits para todas las versiones de Windows publicados por #ShadowBrokers (Actualiza!)

El último paquete de herramientas de hacking que perteneció a la NSA podría ser muy perjudicial para los usuarios aunque el equipo de seguridad de Microsoft dice que la mayoría de las vulnerabilidades explotadas por estas herramientas de hacking, incluyendo EternalBlue, EternalChampion, EternalSynergy, EternalRomance y otras, ya han sido parcheadas en las última actualizaciones.

Ayer viernes, el grupo ShadowBrokers lanzó un nuevo conjunto de herramientas de hacking para Windows que presuntamente fueron robadas a la NSA y funcionan contra casi todas las versiones de Windows, desde Windows 2000 y XP hasta Windows 7 y 8, y sus variantes para servidor Windows Server 2000, 2003, 2008, 2008 R2 y 2012 (excepto Windows 10 y Windows Server 2016).

Ayer viernes, el grupo ShadowBrokers lanzó un nuevo conjunto de herramientas de hacking para Windows que presuntamente fueron robadas a la NSA y funcionan contra casi todas las versiones de Windows, desde Windows 2000 y XP hasta Windows 7 y 8, y sus variantes para servidor Windows Server 2000, 2003, 2008, 2008 R2 y 2012 (excepto Windows 10 y Windows Server 2016).

Estos exploits podrían dar a casi cualquier persona con conocimientos técnicos la capacidad de ingresar a millones servidores Windows. "De las tres explotaciones restantes: EnglishmanDentist, EsteemAudit y ExplodingCan, ninguna se reproduce en las plataformas soportadas, lo que significa que los clientes que ejecutan Windows 7 y versiones más recientes de Windows o Exchange 2010 y versiones más recientes de Exchange no están en riesgo" dijo Microsoft.

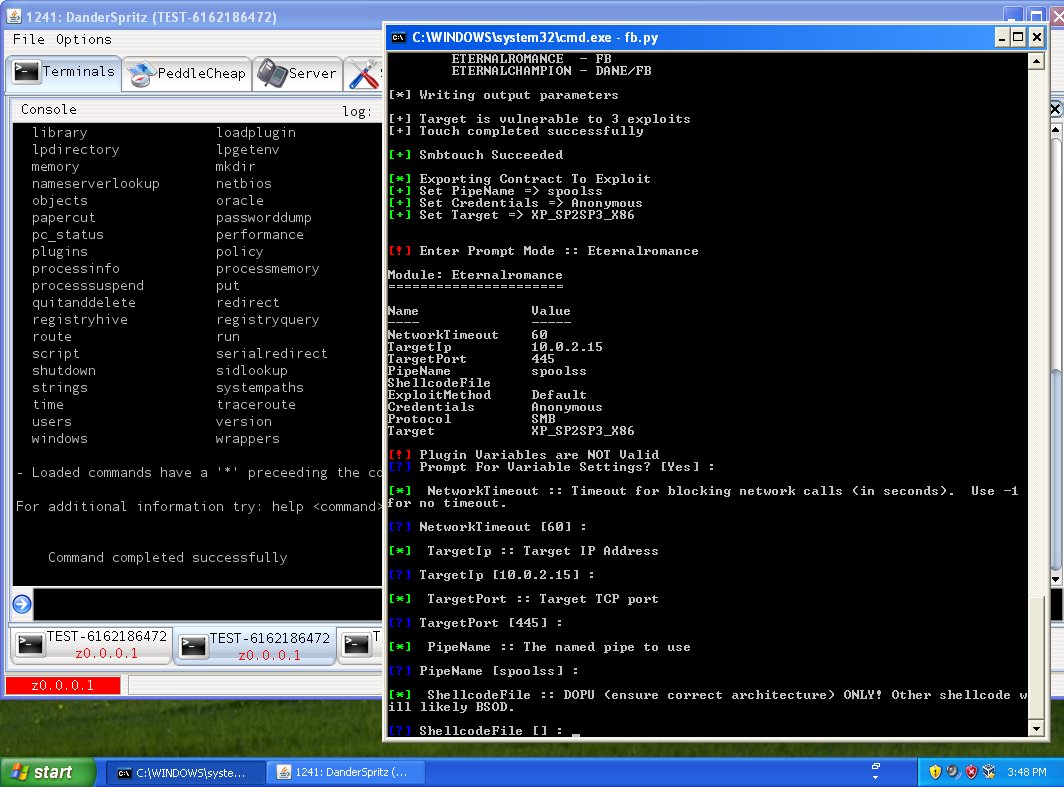

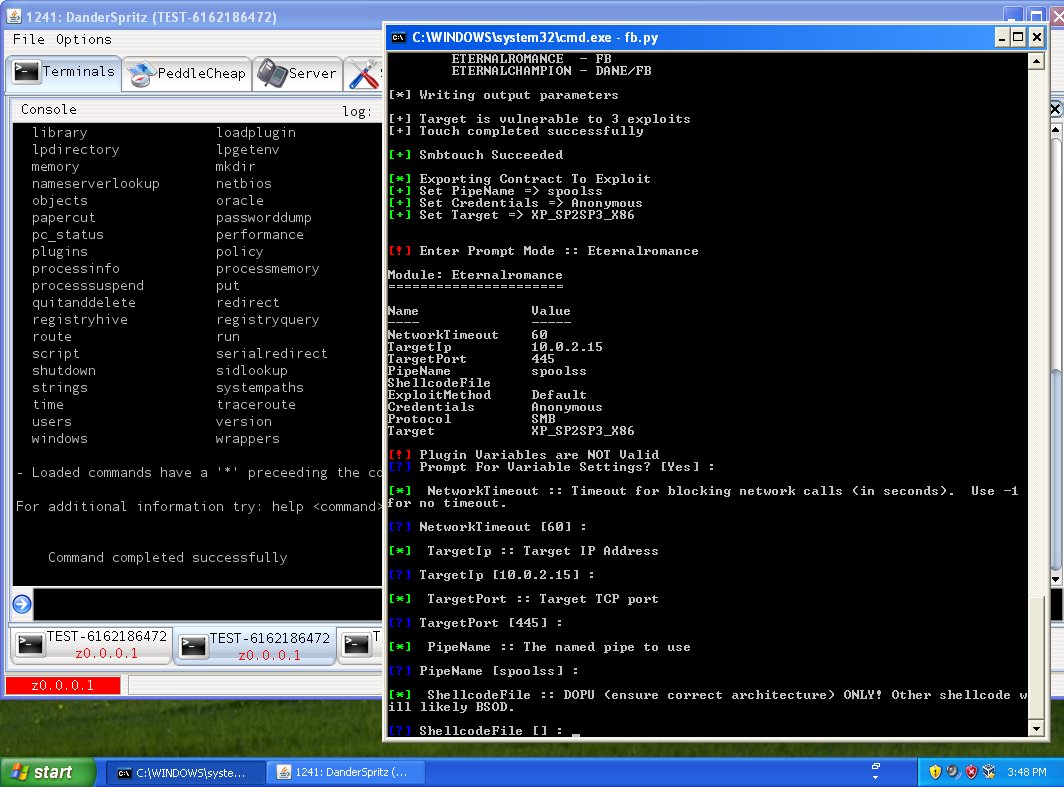

El volcado de datos también incluye algunas presentaciones de alto secreto y hojas de Excel, lo que indica que los exploits filtrados pueden haber sido utilizados para hackear el sistema bancario SWIFT de varios bancos en todo el mundo. La herramienta de hacking, llamada Eternalromance, contiene una interfaz fácil de usar y explota los sistemas Windows a través de los puertos TCP 445 y 139.

Matthew Hickey, experto en seguridad y cofundador de Hacker House, publicó una demostración en video, utilizando el exploit identificado como "FUZZBUNCH" y similar a Metasploit contra un Windows Server 2008 R2 SP1. De todos modos parece que el investigador no había actualizado completamente su sistema y por eso el exploit funciona.

Matthew Hickey, experto en seguridad y cofundador de Hacker House, publicó una demostración en video, utilizando el exploit identificado como "FUZZBUNCH" y similar a Metasploit contra un Windows Server 2008 R2 SP1. De todos modos parece que el investigador no había actualizado completamente su sistema y por eso el exploit funciona.

Recomendación: actualizar de inmediato.

Actualización: ya se pueden ver pantallas de estos exploits en sistemas operativos en español y Sheila Berta ha desarrollado un paso a paso de cómo instalar EternalBlue & DoublePulsar para obtener shell Empire/Meterpreter.

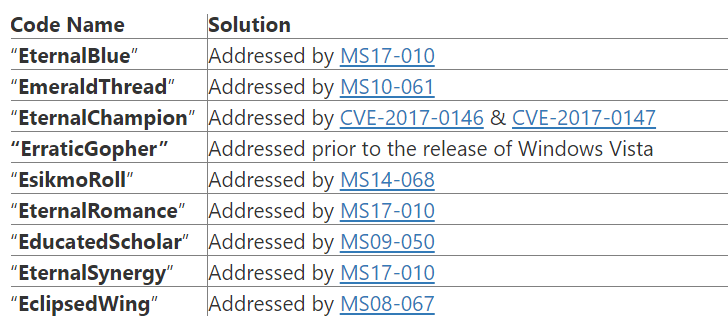

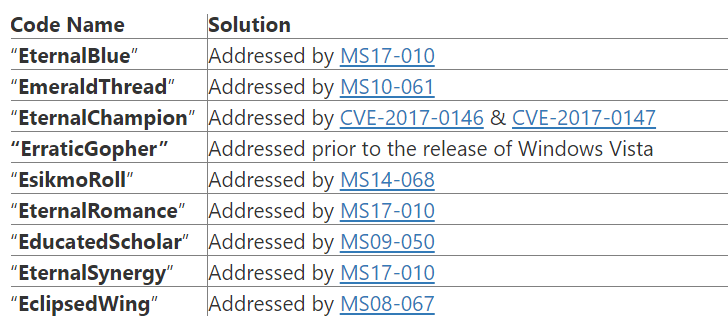

Actualización 17/04: Microsoft recomienda aplicar las siguientes actualizaciones.

Actualización 18/04: se ha publicado una tabla con las versiones en las cuales funciona cada aplicación. Esta tabla está en constante actualización y no necesariamente es correcta.

Actualización 19/04: se ha publicado un nuevo módulo de Metasploit para analizar la red en busca de la vulnerabilidad de Samba MS17-010.

Actualización: @unapibageek ha publicado una guía en español e ingles de cómo explotar ETERNALBLUE y DOUBLEPULSAR: https://www.exploit-db.com/papers/

Fuente: Hacker News

Estos exploits podrían dar a casi cualquier persona con conocimientos técnicos la capacidad de ingresar a millones servidores Windows. "De las tres explotaciones restantes: EnglishmanDentist, EsteemAudit y ExplodingCan, ninguna se reproduce en las plataformas soportadas, lo que significa que los clientes que ejecutan Windows 7 y versiones más recientes de Windows o Exchange 2010 y versiones más recientes de Exchange no están en riesgo" dijo Microsoft.

El volcado de datos también incluye algunas presentaciones de alto secreto y hojas de Excel, lo que indica que los exploits filtrados pueden haber sido utilizados para hackear el sistema bancario SWIFT de varios bancos en todo el mundo. La herramienta de hacking, llamada Eternalromance, contiene una interfaz fácil de usar y explota los sistemas Windows a través de los puertos TCP 445 y 139.

Recomendación: actualizar de inmediato.

Actualización: ya se pueden ver pantallas de estos exploits en sistemas operativos en español y Sheila Berta ha desarrollado un paso a paso de cómo instalar EternalBlue & DoublePulsar para obtener shell Empire/Meterpreter.

Actualización 17/04: Microsoft recomienda aplicar las siguientes actualizaciones.

| Code Name | Solución |

|---|---|

| EternalBlue | MS17-010 |

| EmeraldThread | MS10-061 |

| EternalChampion | CVE-2017-0146 & CVE-2017-0147 |

| ErraticGopher | Previo a Windows Vista |

| EsikmoRoll | MS14-068 |

| EternalRomance | MS17-010 |

| EducatedScholar | MS09-050 |

| EternalSynergy | MS17-010 |

| EclipsedWing | MS08-067 |

Actualización 18/04: se ha publicado una tabla con las versiones en las cuales funciona cada aplicación. Esta tabla está en constante actualización y no necesariamente es correcta.

Actualización 19/04: se ha publicado un nuevo módulo de Metasploit para analizar la red en busca de la vulnerabilidad de Samba MS17-010.

Actualización: @unapibageek ha publicado una guía en español e ingles de cómo explotar ETERNALBLUE y DOUBLEPULSAR: https://www.exploit-db.com/papers/

Fuente: Hacker News

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!