Dark Matter: programa de la CIA para infectar Mac a nivel de firmware [Vault 7 - Wikileaks]

Wikileaks acaba de revelar nueva documentación sobre infección de malware en dispositivos Apple a nivel de firmware con lo que se consigue persistencia incluso al reinstalar sistemas operativos.

En su última publicación del programa Vault 7, destinado a revelar documentos clasificados que demuestran el supuesto proyecto de espionaje de la CIA, WikiLeaks ha dado a conocer varias técnicas de ataque a los productos de la compañía estadounidense Apple y que han recibido el nombre de Dark Matter.

Según la publicación, el software del proyecto Dark Matter está diseñado para infectar los equipos aún después de desinstalar el sistema operativo del dispositivo. La publicación se da pocos momentos antes de la rueda de prensa programada por WikiLeaks para este jueves.

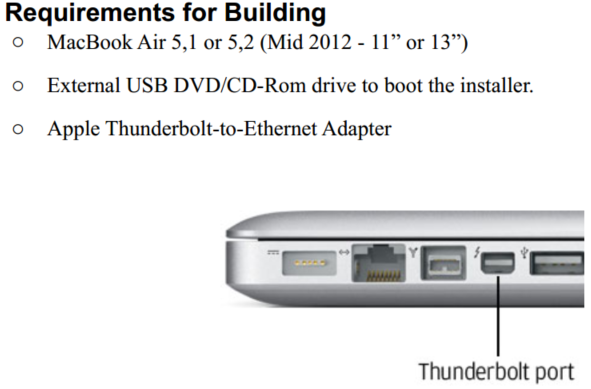

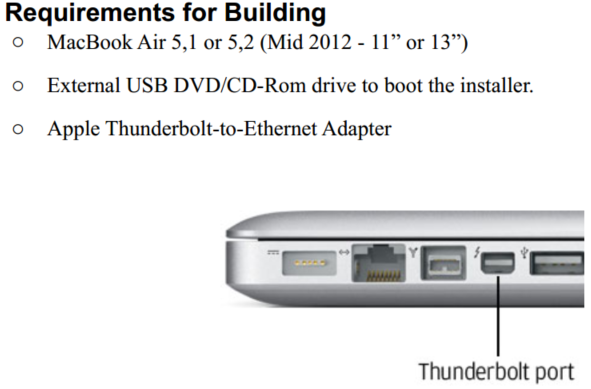

Este proyecto incluiría varios programas específicos como el 'Sonic Screwdriver' [PDF], descrito como un "mecanismo para ejecutar códigos en equipos periféricos [como los dispositivos USB] de las computadoras portátiles o Mac de escritorio".

Target Computer:

Target Computer:

WikiLeaks aclara que este programa permite acceder a la información de las computadoras a través de un equipo externo conectado al puerto USB, incluso cuando este dispositivo está conectado en modo de 'solo lectura'.

WikiLeaks aclara que este programa permite acceder a la información de las computadoras a través de un equipo externo conectado al puerto USB, incluso cuando este dispositivo está conectado en modo de 'solo lectura'.

Asimismo, la organización señala que los programas a los que hacen referencia los manuales técnicos del proyecto 'Dark Matter' fueron diseñados en 2013, pero que la CIA continuaba desarrollando versiones más actualizadas en 2016.

Otro documento consiste en un manual para el "NightSkies 1.2" de la CIA, que se describe como un "beacon/loader/ implant tool" para el iPhone de Apple. Lo que es digno de mención es que esta herramienta de hacking ha sido diseñada expresamente para infectar iPhones "desde fábrica". De acuerdo con WikiLeaks, se indica que la CIA ha estado infectando la cadena de suministro de iPhone de sus objetivos desde al menos 2008.

Otra herramienta, llamada DarkSeaSkies, "es un implante que persiste en el firmware EFI de una computadora Apple MacBook Air, instala un implante Mac OSX 10.5 y ejecuta un implante de espacio de usuario"

La colocación de código malicioso en EFI / UEFI (Unified Extensible Firmware Interface asegura a un atacante la posibilidad de ejecutar ese código malicioso en cada arranque, incluso si los usuarios vuelven a instalar su sistema operativo.

Además, DarkSeaSkies incluye componentes más pequeños:

Un documento de julio de 2008, un año después del lanzamiento del iPhone, detalla cómo NightSkies podría proporcionar "carga, descarga y capacidad de ejecución" en los dispositivos Apple iPhone 3G v2.1.

El documento dice que los operadores de la CIA necesitaban acceso físico para instalar el implante NightSkies, pero una vez instalado, NightSkies sólo funcionaría cuando detectara la actividad del usuario en el dispositivo, ocultando el tráfico entre las acciones del usuario. Esto proporciona un atacante patrocinado por el estado como la CIA con la ventaja que todos los APT desean más, que es el sigilo.

Aunque los documentos filtrados no mencionan este detalle, WikiLeaks afirma que NightSkies "está expresamente diseñado para ser instalado físicamente en iPhones frescos de fábrica", y que "la CIA ha estado infectando la cadena de suministro de iPhone de sus objetivos desde al menos 2008".

Las otras dos herramientas, Triton y DerStarke, están relacionadas. Triton es un implante automatizado para Mac OS X, mientras que DerStarke es una versión sin disco, EFI-persistente de Triton.

Fuente: RT

En su última publicación del programa Vault 7, destinado a revelar documentos clasificados que demuestran el supuesto proyecto de espionaje de la CIA, WikiLeaks ha dado a conocer varias técnicas de ataque a los productos de la compañía estadounidense Apple y que han recibido el nombre de Dark Matter.

Según la publicación, el software del proyecto Dark Matter está diseñado para infectar los equipos aún después de desinstalar el sistema operativo del dispositivo. La publicación se da pocos momentos antes de la rueda de prensa programada por WikiLeaks para este jueves.

Este proyecto incluiría varios programas específicos como el 'Sonic Screwdriver' [PDF], descrito como un "mecanismo para ejecutar códigos en equipos periféricos [como los dispositivos USB] de las computadoras portátiles o Mac de escritorio".

- MBA5,1 (Mid 2012 - 11”)

- MBA5,2 (Mid 2012 - 13”)

- MBA4,1 (Mid 2011 - 11”)

- MBA4,2 (Mid 2011 - 13”)

- MBP10,1 (Mid 2012 - 15” Retina)

- MBP10,2 (Late 2012 - 13” Retina)

- MBP9,1 (Mid 2012 - 15”)

- MBP9,2 (Mid 2012 - 13”)

- MBP8,1 (Late 2011 - 13”)

- MBP8,2 (Late 2011 - 15”)

Asimismo, la organización señala que los programas a los que hacen referencia los manuales técnicos del proyecto 'Dark Matter' fueron diseñados en 2013, pero que la CIA continuaba desarrollando versiones más actualizadas en 2016.

Otro documento consiste en un manual para el "NightSkies 1.2" de la CIA, que se describe como un "beacon/loader/ implant tool" para el iPhone de Apple. Lo que es digno de mención es que esta herramienta de hacking ha sido diseñada expresamente para infectar iPhones "desde fábrica". De acuerdo con WikiLeaks, se indica que la CIA ha estado infectando la cadena de suministro de iPhone de sus objetivos desde al menos 2008.

Otra herramienta, llamada DarkSeaSkies, "es un implante que persiste en el firmware EFI de una computadora Apple MacBook Air, instala un implante Mac OSX 10.5 y ejecuta un implante de espacio de usuario"

La colocación de código malicioso en EFI / UEFI (Unified Extensible Firmware Interface asegura a un atacante la posibilidad de ejecutar ese código malicioso en cada arranque, incluso si los usuarios vuelven a instalar su sistema operativo.

Además, DarkSeaSkies incluye componentes más pequeños:

- DarkMatter: Un controlador EFI que persiste en el firmware e instala las otras dos herramientas.

- SeaPea: Un implante Mac OSX para el espacio del kernel que ejecuta, y provee sigilo y privilegio a los implantes del espacio del usuario.

- NightSkies: Un implante Mac OSX para el espacio del usuario que se dirige a un puesto de escucha y proporciona control y comando.

Un documento de julio de 2008, un año después del lanzamiento del iPhone, detalla cómo NightSkies podría proporcionar "carga, descarga y capacidad de ejecución" en los dispositivos Apple iPhone 3G v2.1.

El documento dice que los operadores de la CIA necesitaban acceso físico para instalar el implante NightSkies, pero una vez instalado, NightSkies sólo funcionaría cuando detectara la actividad del usuario en el dispositivo, ocultando el tráfico entre las acciones del usuario. Esto proporciona un atacante patrocinado por el estado como la CIA con la ventaja que todos los APT desean más, que es el sigilo.

Aunque los documentos filtrados no mencionan este detalle, WikiLeaks afirma que NightSkies "está expresamente diseñado para ser instalado físicamente en iPhones frescos de fábrica", y que "la CIA ha estado infectando la cadena de suministro de iPhone de sus objetivos desde al menos 2008".

Las otras dos herramientas, Triton y DerStarke, están relacionadas. Triton es un implante automatizado para Mac OS X, mientras que DerStarke es una versión sin disco, EFI-persistente de Triton.

Fuente: RT

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!