Tráfico 24 horas de un nodo de salida de Tor

La red Tor es una de las redes que proporcionan anonimato más utilizada del mundo, de hecho, la NSA ha llegado a asegurar que quienes usan esta red anónima y Linux en sus equipos son unos extremistas. Nada más lejos de la realidad, en el blog Follow The White Rabbit han realizado una profunda investigación de 24 horas en un nodo de salida de Tor que ellos mismos han creado.

Si queréis saber más sobre Tor, os recomendamos ver el siguiente vídeo de Francisco Rodríguez de INCIBE y de Manu Guerra de la Policía Nacional.

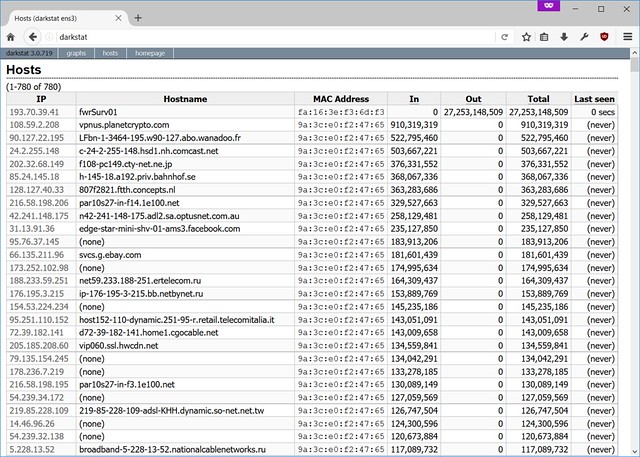

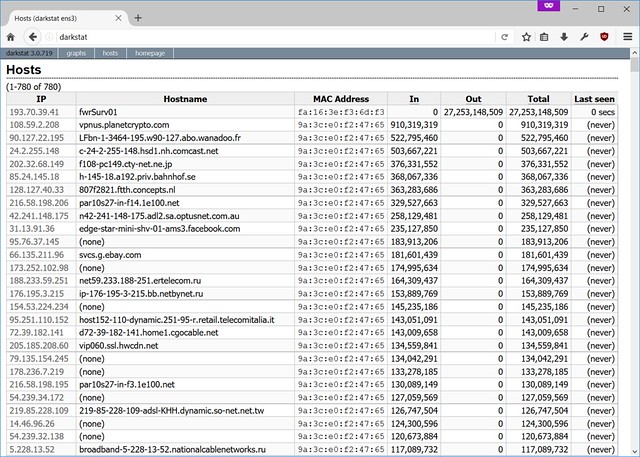

Tras 24 horas capturando únicamente cabeceras de los paquetes para saber qué visitaban los usuarios, vieron que el tamaño de estos logs eran de casi 30GB, se conectaron a Internet a través de su nodo más de 776.000 direcciones IP únicas de 221 países distintos.

Los usuarios que pasaron a través de su nodo de salida visitaron algunas páginas con dominio .es, por ejemplo visitaron Qtravel, Amazon, el traductor de Google e incluso Trivago.

Según esta investigación, los países que más han usado sus nodos de salida han sido Estados Unidos, Rusia, Francia, Holanda y Japón, el protocolo más utilizado en un 99,6% ha sido TCP, de los cuales un 66,4% han sido visitas a webs bajo HTTP (puerto 80), y un 32,3% visitas a webs bajo HTTPS (puerto 443).

Os recomendamos visitar el artículo 24 horas en la vida de un nodo de salida de Tor donde encontraréis todos los detalles técnicos de cómo han montado este nodo de salida, y más datos estadísticos sobre el tráfico que ha pasado por su nodo.

Os recomendamos visitar el artículo 24 horas en la vida de un nodo de salida de Tor donde encontraréis todos los detalles técnicos de cómo han montado este nodo de salida, y más datos estadísticos sobre el tráfico que ha pasado por su nodo.

Fuente: RedesZone | Follow The White Rabbit

¿Cómo es la arquitectura de la red Tor?

Cuando un usuario se conecta a la red Tor a través de los nodos de entrada, todo el tráfico va cifrado. El tráfico que va de nodo a nodo dentro de la red Tor, también va cifrado, estos nodos son los llamados Relay Node. Sin embargo, donde la red Tor es vulnerable es en los nodos de salida, y es que todo el tráfico que viaja desde el nodo de salida a Internet va sin cifrar, por lo que se podría realizar un Man In The Middle para capturar toda la información.Si queréis saber más sobre Tor, os recomendamos ver el siguiente vídeo de Francisco Rodríguez de INCIBE y de Manu Guerra de la Policía Nacional.

La investigación: 24 horas monitorizando un nodo de salida de Tor

Dos miembros del equipo del blog Follow The White Rabbit han montado un nodo de salida de Tor, este servidor lo han montado en un VPS del proveedor OVH, en concreto, han escogido el más barato que tan solo vale 3 euros. Después de configurar todo el software básico de la máquina, y el propio Tor, se convirtieron en nodos Relay de Tor hasta que "ascendieron" a ser un nodo de salida, donde sí podrían empezar con la investigación.Tras 24 horas capturando únicamente cabeceras de los paquetes para saber qué visitaban los usuarios, vieron que el tamaño de estos logs eran de casi 30GB, se conectaron a Internet a través de su nodo más de 776.000 direcciones IP únicas de 221 países distintos.

Los usuarios que pasaron a través de su nodo de salida visitaron algunas páginas con dominio .es, por ejemplo visitaron Qtravel, Amazon, el traductor de Google e incluso Trivago.

Según esta investigación, los países que más han usado sus nodos de salida han sido Estados Unidos, Rusia, Francia, Holanda y Japón, el protocolo más utilizado en un 99,6% ha sido TCP, de los cuales un 66,4% han sido visitas a webs bajo HTTP (puerto 80), y un 32,3% visitas a webs bajo HTTPS (puerto 443).

Fuente: RedesZone | Follow The White Rabbit

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!