BackdoorMan: encontrar scripts PHP y shells maliciosos

BackdoorMan es un toolkit de código abierto escrito en Python por Yassine Addi y destinado a ayudar a los sysadmins a encontrar scripts PHP y shells maliciosos, ocultos y sospechosos en un servidor, automatizando todo el proceso de detección.

Recordar que es bastante común que cuando se logra comprometer un sitio se ubique un backdoor pues puede dar acceso continuo al sitio (persistencia) incluso si los propietarios del sitio cambian las contraseñas.

Los scripts de un backdoor varían de 100 líneas de código hasta incluso 1 ó 2 líneas y se pueden fusionar en cientos de archivos lo que hace muy difícil descubrirlos, especialmente si el backdoor está inactivo. Hay maneras y herramientas comunes que se pueden utilizar, como grep, pero BackdoorMan automatiza todo y hace más fácil la identificación de código malicioso.

Características

Recordar que es bastante común que cuando se logra comprometer un sitio se ubique un backdoor pues puede dar acceso continuo al sitio (persistencia) incluso si los propietarios del sitio cambian las contraseñas.

Los scripts de un backdoor varían de 100 líneas de código hasta incluso 1 ó 2 líneas y se pueden fusionar en cientos de archivos lo que hace muy difícil descubrirlos, especialmente si el backdoor está inactivo. Hay maneras y herramientas comunes que se pueden utilizar, como grep, pero BackdoorMan automatiza todo y hace más fácil la identificación de código malicioso.

Características

- Detección de shells mediante una base de datos de firmas

- Reconocimiento de backdoors web

- Detección del uso de funciones y actividades sospechosas de PHP

- Uso de servicios externos junto a sus funcionalidades

- Uso de nimbusec shellray API (detección de webshells online y gratuita para archivos PHP https://shellray.com)

- Rendimiento alto de reconocimiento de webshells

- Comprobación de los archivos PHP sospechosos en línea

- Fácil, rápido y confiable

- Clasificación de webshells por comportamiento

- Servicio gratuito de nimbusec

- Uso de VirusTotal Public API (servicio gratuito en línea que analiza archivos y facilita la detección rápida de virus, gusanos, troyanos y todo tipo de malware)

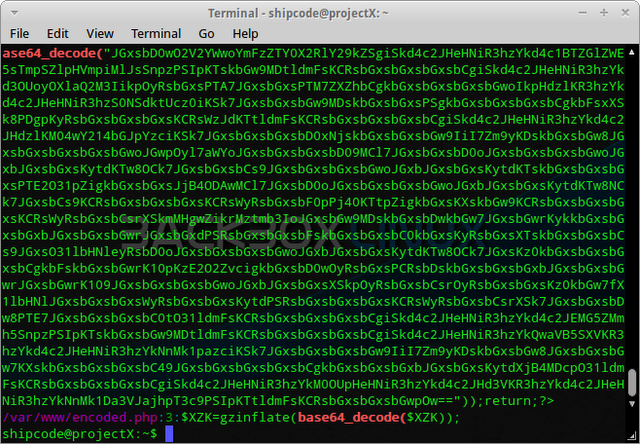

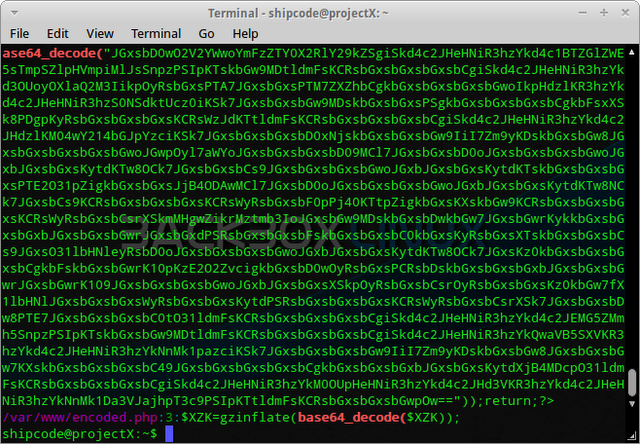

- Uso de UnPHP (el decodificador en línea de PHP: UnPHP es un servicio gratuito para analizar código PHP ofuscado y malicioso - http://www.unphp.net)

- Eval + gzinflate + Base64

- Desofuscador recursivo

- Función personalizada y soporte de Regex

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!