4 familias de ransomware con errores de cifrado

Anteriormente analizamos por qué el ransomware criptográfico usa cifrado para perjudicar a sus víctimas impidiendo el acceso a sus archivos, pero este objetivo no siempre se cumple de la forma en que los cibercriminales lo esperan. Hoy veremos los errores cometidos al aplicar cifrado en el ransomware, que en algunos casos permitieron la creación de herramientas de descifrado para recuperar los archivos.

En particular, explicaremos cómo cuatro familias de ransomware criptográfico utilizaron el cifrado en diferentes etapas de su evolución: hablamos de CryptoDefense (2014), TorrentLocker (2014), TeslaCrypt (2015), que tuvo un éxito abrumador, y Petya (2016).

Ransomware criptográfico

Ransomware criptográfico

En particular, explicaremos cómo cuatro familias de ransomware criptográfico utilizaron el cifrado en diferentes etapas de su evolución: hablamos de CryptoDefense (2014), TorrentLocker (2014), TeslaCrypt (2015), que tuvo un éxito abrumador, y Petya (2016).

- CryptoDefense: Cuando apareció CryptoDefense, era sorprendentemente similar a CryptoLocker (una de las primeras familias de ransomware criptográfico en tener gran repercusión). Tenía grandes defectos de implementación en la comunicación con su servidor de C&C, así como en el proceso de cifrado de archivos.

- TorrentLocker: Las versiones iniciales y defectuosas de TorrentLocker escogieron un algoritmo muy seguro para cifrar los archivos de la víctima: AES en modo CTR. Sin embargo, la manera en que se utilizó el algoritmo dio lugar a una debilidad notable en el esquema general.

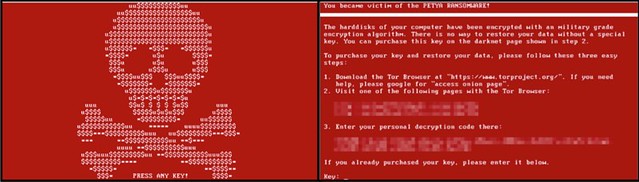

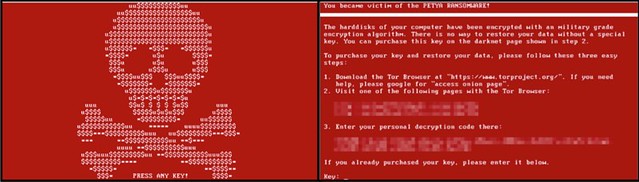

- Petya: Petya tomó un enfoque diferente al de los demás tipos de ransomware criptográfico: en lugar de cifrar archivos individualmente, se enfocaba en el sistema de archivos. Su objetivo es la partición Master Boot Record (MBR) de la víctima, responsable de cargar el sistema operativo inmediatamente tras el arranque del sistema.

- TeslaCrypt: No es casualidad que TeslaCrypt haya sido una de las familias más exitosas de ransomware criptográfico hasta el momento. La implementación cuidadosa del cifrado y la elección de los algoritmos indica que los desarrolladores de TeslaCrypt son expertos en cifrado.

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!