QRLJacking: secuestro de código QR

SQRL (Secure Quick Response Login) es un un sistema de autenticación basado en código QR que permite a los usuarios "certificar" rápidamente la autenticidad en un sitio web sin tener que memorizar o escribir nombre de usuarios o contraseñas. Los códigos QR son códigos bidimensionales que contienen una cantidad significativa de información, como una llave precompartida o una cookie de sesión.

Un sitio web que implementa el sistema de autenticación SQRL muestra un código QR en la pantalla de la computadora y cualquier persona que quiera iniciar sesión sólo escanee ese código con una aplicación de teléfono móvil. Una vez escaneado, el sitio inicia la sesión de usuario sin necesidad de escribir ningún dato adicional. Este código se renueva cada 20 segundos. Por ejemplo, en WhatsApp web, se presenta la siguiente pantalla:

Como las contraseñas pueden ser robadas con un keylogger, con un ataque Man in the Middle (MitM) o por fuerza bruta aún, los códigos QR son considerado seguros ya que se genera al azar un código secreto, que nunca es revelado a nadie.

Como las contraseñas pueden ser robadas con un keylogger, con un ataque Man in the Middle (MitM) o por fuerza bruta aún, los códigos QR son considerado seguros ya que se genera al azar un código secreto, que nunca es revelado a nadie.

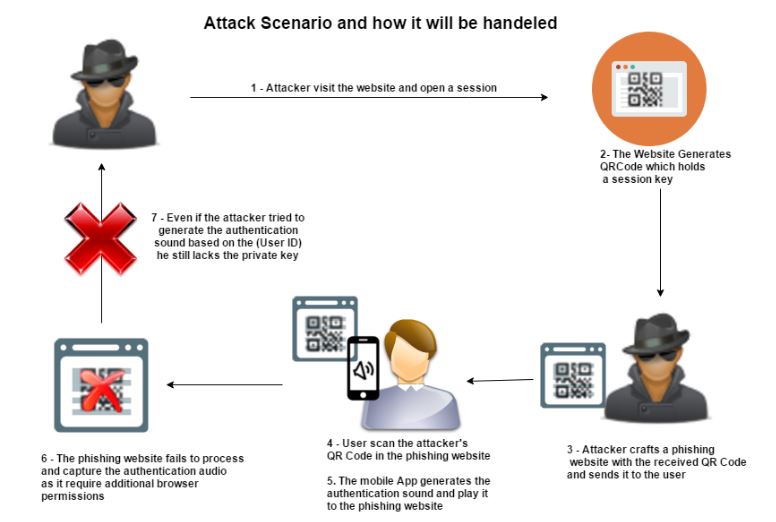

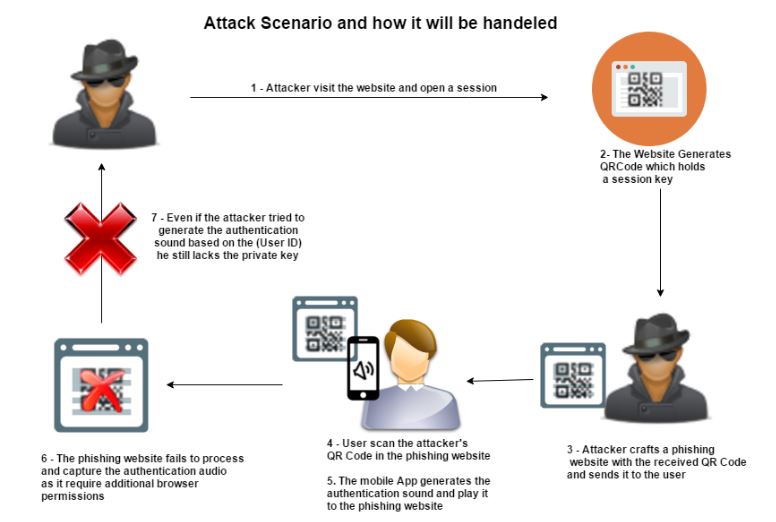

Básicamente se basa en un phishing, donde el atacante tiene que convencer a la víctima de escanear el código QR brindado por el atacante:

Para más detalles se puede ingresa a la página del ataque QRLjacking en OWASP o Github o se puede ver el video.

Para más detalles se puede ingresa a la página del ataque QRLjacking en OWASP o Github o se puede ver el video.

Fuente: The Hacker News

Un sitio web que implementa el sistema de autenticación SQRL muestra un código QR en la pantalla de la computadora y cualquier persona que quiera iniciar sesión sólo escanee ese código con una aplicación de teléfono móvil. Una vez escaneado, el sitio inicia la sesión de usuario sin necesidad de escribir ningún dato adicional. Este código se renueva cada 20 segundos. Por ejemplo, en WhatsApp web, se presenta la siguiente pantalla:

QRLJacking: Secuestro de código QR

El investigador de seguridad egipcio Mohamed Abdelbasset Elnouby (@SymbianSyMoh) ha creado una prueba de concepto que demuestra una técnica que se puede utilizarse para hackear cuentas de servicios que usan la característica "Inicio de sesión con código QR". Denominado QRLJacking, la técnica es un "vector de ataque simple-pero-desagradable" que afecta a todas las aplicaciones que basan su inicio de sesión con códigos QR.Básicamente se basa en un phishing, donde el atacante tiene que convencer a la víctima de escanear el código QR brindado por el atacante:

- El atacante ingresa al sitio que utiliza el código QR (por ejemplo WhatsApp web). El sitio muestra el código generado.

- El atacante clona/copia del código QR de inicio de sesión en una página de phishing creada por él.

- El atacante envía la página de phishing a la víctima.

- Si es convencido, la víctima escanea el código QR con la aplicación móvil objetivo.

- La aplicación móvil envía el token secreto al servicio web para completar el proceso de autenticación.

- Como resultado, el atacante inicia la sesión cliente y gana el control sobre la cuenta de la víctima.

- Para llevar a cabo un exitoso, un atacante debe refrescar continuamente (cada N segundos) el código generado en la página falsa.

Fuente: The Hacker News

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!