Spam con adjunto ZIP y WSF propaga ransomware

Las sucesivas campañas de ransomware siguen propagándose semana tras semana intentando infectar al mayor número posible de usuarios. Sin embargo, ya no basta con que el fichero malicioso venga adjunto en un archivo ejecutable, no tan siquiera como un fichero JavaScript. Parece que las campañas de prevención están empezando a surtir efecto y los delincuentes se ven obligados a innovar, aunque sea un poco, para conseguir infectar a un número lo suficientemente interesante de usuarios con nuevas variantes de ransomware.

Durante las siguientes semanas hemos ido observando cómo se han usado también archivos de Office con macros maliciosas para propagar variantes de Locky y alguno de los ransomware derivados de esta familia, principalmente. Este uso de extensiones no habituales a la hora de propagar malware ha pillado desprevenidos a suficientes usuarios para que sigamos viendo cómo, semana tras semana, las nuevas oleadas de spam que adjuntan malware de este tipo las repitan constantemente.

Durante los últimos días venimos observando que una nueva campaña de propagación de ransomware ha dado una ligera vuelta de tuerca a la nomenclatura de los archivos maliciosos: ha usado dos puntos en lugar de uno para separar el nombre del archivo de la extensión. Un cambio sutil pero que puede dar lugar a la confusión y hacer que más usuarios de lo habitual muerdan el anzuelo.

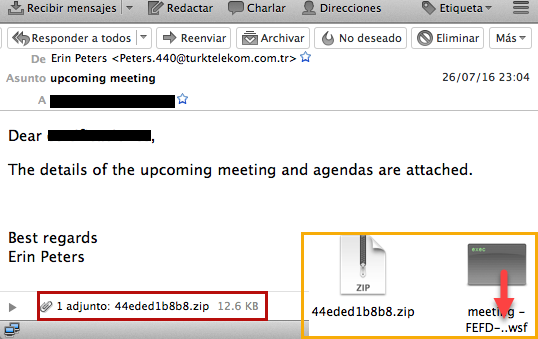

Tal y como podemos observar en la imagen, estos dos puntos unidos a una extensión que resultará poco habitual a la mayoría de usuarios puede hacerles creer que el nombre del fichero ha sido acortado debido a su longitud. Sin embargo, la realidad es que se trata de un fichero Windows Script File, capaz de ejecutar código en entornos Windows y que, en estos casos, suele contener algún tipo de TrojanDownloader encargado de descargar el ransomware que hayan elegido para la ocasión.

Para quienes no estén familiarizados con el formato WSF, les indicamos que se trata de un documento de texto que contienen código XML. Además, incorpora varias características que ofrecen al usuario flexibilidad y que pueden contener código JavaScript o VBScript, ya que el formato WSF actúa como un contenedor de otros formatos.

Lo que se puede observar al analizar este fichero es el código del TrojanDowloader Nemucod, utilizado en varias campañas para propagar malware como Locky o su más reciente variante Zepto.

Fuente: Protegerse

Archivos WSF (Windows Script File) usados de forma maliciosa

A mediados del mes pasado hablábamos de cómo se estaban empezando a ver ficheros maliciosos en formato WSF, tras unas semanas en las que los delincuentes estaban usando principalmente .EXE y .JS como formatos en los que alojar sus códigos maliciosos. Sin embargo, el vector de ataque seguía siendo el mismo: correos electrónicos con un asunto llamativo en entornos corporativos y adjuntos comprimidos en ficheros ZIP.Durante los últimos días venimos observando que una nueva campaña de propagación de ransomware ha dado una ligera vuelta de tuerca a la nomenclatura de los archivos maliciosos: ha usado dos puntos en lugar de uno para separar el nombre del archivo de la extensión. Un cambio sutil pero que puede dar lugar a la confusión y hacer que más usuarios de lo habitual muerdan el anzuelo.

Tal y como podemos observar en la imagen, estos dos puntos unidos a una extensión que resultará poco habitual a la mayoría de usuarios puede hacerles creer que el nombre del fichero ha sido acortado debido a su longitud. Sin embargo, la realidad es que se trata de un fichero Windows Script File, capaz de ejecutar código en entornos Windows y que, en estos casos, suele contener algún tipo de TrojanDownloader encargado de descargar el ransomware que hayan elegido para la ocasión.

Para quienes no estén familiarizados con el formato WSF, les indicamos que se trata de un documento de texto que contienen código XML. Además, incorpora varias características que ofrecen al usuario flexibilidad y que pueden contener código JavaScript o VBScript, ya que el formato WSF actúa como un contenedor de otros formatos.

Lo que se puede observar al analizar este fichero es el código del TrojanDowloader Nemucod, utilizado en varias campañas para propagar malware como Locky o su más reciente variante Zepto.

Fuente: Protegerse

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!