Fallas en productos AV exponen a elevación de privilegios

Los investigadores de ciberseguridad CyberArk revelaron detalles de vulnerabilidades de seguridad encontradas en varias soluciones antivirus populares

que podrían permitir a los atacantes elevar sus privilegios, ayudando así al

malware a mantener su punto de apoyo en los sistemas comprometidos.

Según

un informe, los

privilegios altos asociados a menudo con los productos antimalware los hacen más

vulnerables a la explotación a través de ataques de manipulación de archivos, lo

que da como resultado un escenario en el que el malware obtiene permisos

elevados en el sistema.

Los errores impactan en una amplia gama de

soluciones antivirus, incluidas las de Kaspersky, McAfee, Symantec, Fortinet,

Check Point, Trend Micro, Avira y Microsoft Defender, cada una de las cuales ha

sido corregida por el proveedor respectivo.

| Antivirus | Vulnerability |

| Kaspersky Security Center | CVE-2020-25043, CVE-2020-25044, CVE-2020-25045 |

| McAfee Endpoint Security and McAfee Total Protection | CVE-2020-7250, CVE-2020-7310 |

| Symantec Norton Power Eraser | CVE-2019-1954 |

| Fortinet FortiClient | CVE-2020-9290 |

| Check Point ZoneAlarm and Check Point Endpoint Security | CVE-2019-8452 |

| Trend Micro HouseCall for Home Networks | CVE-2019-19688, CVE-2019-19689, and three more unassigned flaws |

| Avira | CVE-2020-13903 |

| Microsoft Defender | CVE-2019-1161 |

La principal de las

fallas es la capacidad de eliminar archivos de ubicaciones arbitrarias, lo que

permite al atacante eliminar cualquier archivo en el sistema, así como una

vulnerabilidad de corrupción de archivos que permite a un actor dañino eliminar el

contenido de cualquier archivo en el sistema.

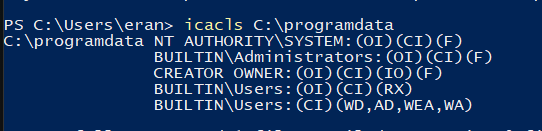

Según CyberArk, los

errores son el resultado de las DACL predeterminadas (abreviatura de Listas de

control de acceso discrecional) para la carpeta "C:\ProgramData" de Windows,

que son las aplicaciones para almacenar datos para usuarios estándar sin

necesidad de permisos adicionales.

Dado que cada usuario tiene

permiso de escritura y eliminación en el nivel base del directorio, aumenta la

probabilidad de una escalada de privilegios cuando un proceso sin privilegios

crea una nueva carpeta en "ProgramData" a la que más tarde podría acceder un

proceso con privilegios.

En un caso, se observó que dos procesos diferentes, uno con privilegios y el otro que se ejecuta como un usuario local autenticado, compartían el mismo archivo de registro, lo que podría permitir a un atacante explotar el proceso con privilegios para eliminar el archivo y crear un enlace simbólico que apunte a cualquier archivo arbitrario deseado con contenido malicioso.

Posteriormente, los investigadores de CyberArk también exploraron la posibilidad de crear una nueva carpeta en "C:\ProgramData" antes de que se ejecute un proceso privilegiado.

Al hacerlo, descubrieron que cuando se ejecuta el instalador antivirus de McAfee después de crear la carpeta "McAfee", el usuario estándar tiene control total sobre el directorio, lo que permite al usuario local obtener permisos elevados mediante la realización de un ataque de enlace simbólico.

Para colmo, un atacante podría haber aprovechado una falla de DLL Hijacking en Trend Micro, Fortinet y otras soluciones antivirus para colocar un archivo DLL malicioso en el directorio de la aplicación y elevar los privilegios.

Al instar que las listas de control de acceso deben ser restrictivas para evitar vulnerabilidades de eliminación arbitrarias, CyberArk enfatizó la necesidad de actualizar los marcos de instalación para mitigar los ataques de secuestro de DLL.

Si bien es posible que se hayan abordado estos problemas, el informe sirve como recordatorio de que las debilidades en el software, incluidas las que tienen como objetivo ofrecer protección antivirus, pueden ser un conducto para el malware.

Fuente: THN

ESET también presenta una vulnerabilidad de este tipo: si no se habilita 2FA para manejar su consola de administración ESMC y un atacante se hace con las credenciales de admin de la misma, puede hacer prácticamente lo que quiera en los equipos que ejecutan el agente. Saludos !

ResponderBorrarEntiendo lo que decis pero no está relacionado con lo descripto en el articulo.

BorrarCierto. No es una vulnerabilidad del producto en si. Saludos !

Borrar