Utilizan plantillas y archivos RTF para phishing y malware

Tres grupos de APTs de India, Rusia y China están utilizando una nueva técnica de inyección de plantillas RTF (formato de texto enriquecido) en sus recientes campañas de phishing. Esta técnica es un método simple pero efectivo para recuperar contenido malicioso de una URL remota, y los analistas de amenazas esperan que llegue pronto a una audiencia más amplia de actores de amenazas.

Los investigadores de Proofpoint detectaron los primeros casos de inyección de plantillas RTF armadas en marzo de 2021 y, desde entonces, los actores han estado optimizando constantemente la técnica.

Un método simple para recuperar payloads

Los archivos con formato de texto enriquecido (RTF) son documentos creado por Microsoft que se puede abrir con Microsoft Word, WordPad y otras aplicaciones que se encuentran en casi todos los sistemas operativos.

Aunque ya se conocían métodos para descargar archivos través de las plantillas de Office alojadas de forma remota, ahora los ciertos atacantes están usando plantillas en archivos RTF abiertos con Word. Al crear archivos RTF, puede incluir una plantilla RTF que especifique cómo se debe formatear el texto del documento. Estas plantillas son archivos locales importados a un visor RTF antes de mostrar el contenido del archivo para formatearlo correctamente.

Si bien las plantillas RTF están destinadas a ser alojadas localmente, los actores de amenazas ahora están abusando de esta funcionalidad legítima para recuperar un recurso de URL en lugar de un recurso de archivo local.

Esta sustitución permite a los actores de amenazas agregar cargas útiles maliciosas en una aplicación como Microsoft Word o realizar la autenticación NTLM contra una URL remota para robar las credenciales de Windows. Además, como estos archivos se transfieren como plantillas RTF, es más probable que eviten los señuelos de detección de phishing, ya que inicialmente no están presentes en los archivos RTF.

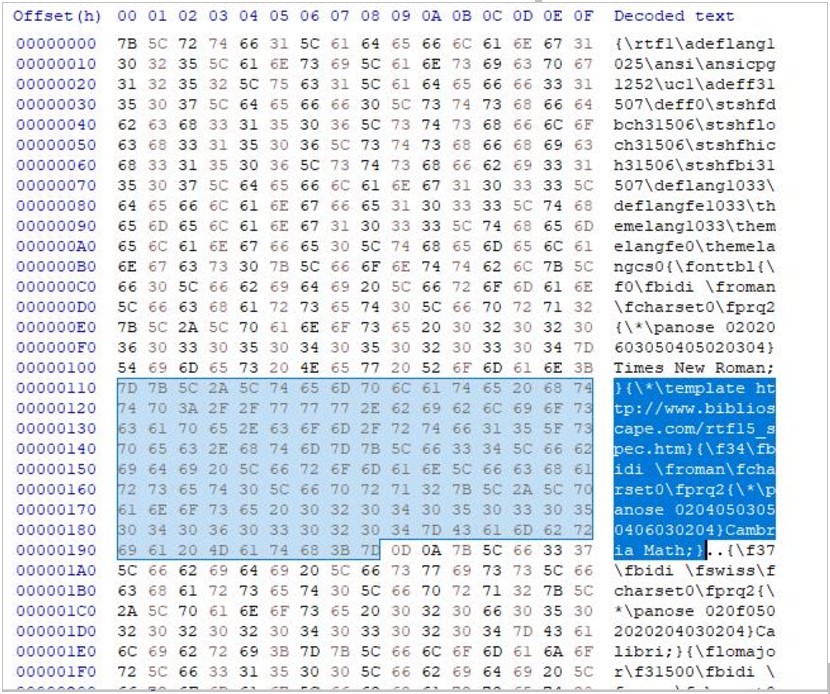

Crear plantillas RTF remotas es muy simple, ya que todo lo que tiene que hacer

un actor de amenazas es agregar el comando {\*\template URL} en

un archivo RTF usando un editor hexadecimal, como se muestra a continuación.

El método también es viable en archivos doc.rtf abiertos en Microsoft Word, lo que obliga a la aplicación a recuperar el recurso de la URL especificada antes de entregar el contenido a la víctima, como se muestra a continuación.

Casos de abuso en la naturaleza

Proofpoint ha observado este método de recuperación de carga útil en campañas de phishing del grupo de hacking pro-indio DoNot Team, el grupo Gamaredon vinculado a Rusia y los actores de amenazas TA423.

A continuación se muestra una cronología de las actividades observadas.

.jpg)

Los archivos RTF pueden analizar caracteres Unicode de 16 bits, por lo que los actores de amenazas han estado usando Unicode en lugar de cadenas de texto sin formato para el recurso de URL inyectado para evadir la detección. El analista de seguridad Rafa Pedrero ha publicado una descripción detallada de cómo decodificar este formato de URL dentro de los archivos de DoNot Team tras la aparición de una muestra.

Sin embargo, en algunas muestras recuperadas por las campañas de DoNot Team, Proofpoint notó una falla al pasar las verificaciones de Microsoft Word, lo que resultó en un mensaje de error sobre la fuente remota no válida. Dado que estos errores se generan antes de que el contenido del señuelo se entregue al objetivo, las posibilidades de éxito de los intentos de phishing de DoNot disminuyen significativamente.

TA423, por otro lado, no ocultó las URL inyectadas, intercambiando un mayor riesgo de detección y análisis por una carga sin errores en Microsoft Word.

Finalmente, en el caso de Gamaredon, los investigadores tomaron muestras de documentos RTF que se hicieron pasar por organizaciones gubernamentales ucranianas para entregar un archivo MP3 como recurso remoto.

Dado que las inyecciones de plantillas RTF se logran fácilmente con una herramienta de edición hexadecimal y los escáneres antivirus no las detectan con tanta frecuencia, los agentes de amenazas las utilizarán más ampliamente.

"La viabilidad de los documentos de plantilla remotos basados en XML Office ha demostrado que este tipo de mecanismo de entrega es un método duradero y eficaz cuando se combina con el phishing como vector de entrega inicial", explicó Proofpoint en su informe. "Si bien este método es utilizado actualmente por un número limitado de actores de APT con una gama de sofisticación, es probable que la eficacia de la técnica combinada con su facilidad de uso impulse su adopción en todo el panorama de amenazas".

Además, como el contenido malicioso se recupera de una URL remota, permite a los actores de amenazas modificar dinámicamente sus campañas en tiempo real para usar nuevas cargas útiles o diferentes comportamientos maliciosos.

Para defenderse de esta amenaza, debe evitar descargar y abrir archivos RTF que lleguen a través de correos electrónicos no solicitados, escanearlos con un escáner AV y mantener actualizado Microsoft Office aplicando las últimas actualizaciones de seguridad disponibles.

Proofpoint también compartió firmas YARA que los administradores pueden usar para detectar archivos RTF modificados para incluir Plantillas RTF remotas. Se recomienda bloquear los archivos RTF desde una GPO de dominio.

Fuente: BC

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!