Operación global desmantela Botnet Gamarue/Wauchos

Investigadores de seguridad de ESET, compañía líder en detección proactiva de amenazas, en colaboración con Microsoft y agencias de seguridad, el FBI (Buró Federal de Investigaciones), Interpol, Europol y otras partes interesadas en ciberseguridad, desmantelaron hoy una importante operación de botnet conocida como Gamarue/Wauchos, que ha estado infectando a millones de víctimas desde 2011.

El 29 de noviembre de 2017 comenzó un coordinado trabajo de desmontaje que posibilitó que agencias policiales de todo el mundo pudieran detener e interrumpir la actividad de esta familia de malware responsable de infectar a más de 1,1 millones de sistemas por mes; en el caso de Latinoamérica Perú y México se encuentran dentro del Top 5 de los países con mayor cantidad de detecciones de esta familia de códigos maliciosos.

Los investigadores de ESET y Microsoft compartieron análisis técnicos, información estadística y dominios de servidores de Comando y Control (C&C) para ayudar a interrumpir la actividad maliciosa del grupo. ESET también compartió su conocimiento histórico de Gamarue, obtenido del monitoreo continuo del malware y su impacto en los usuarios en los últimos años.

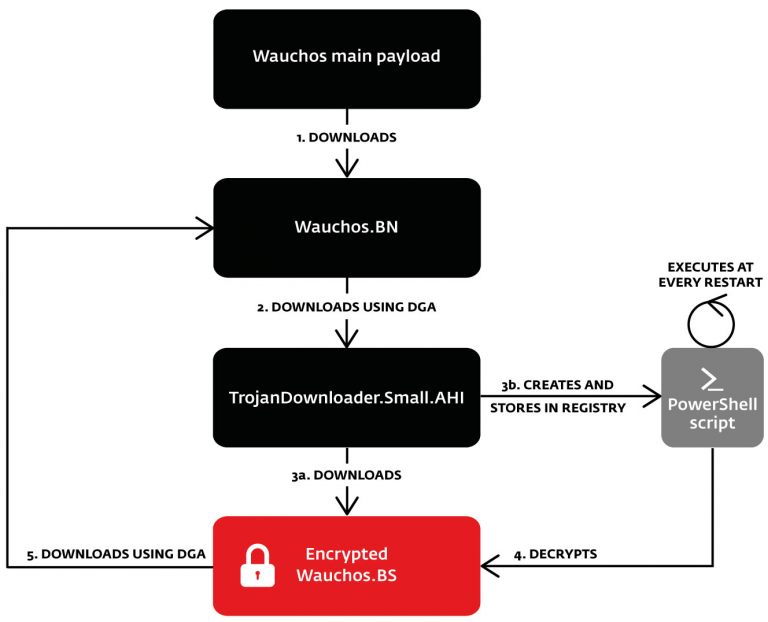

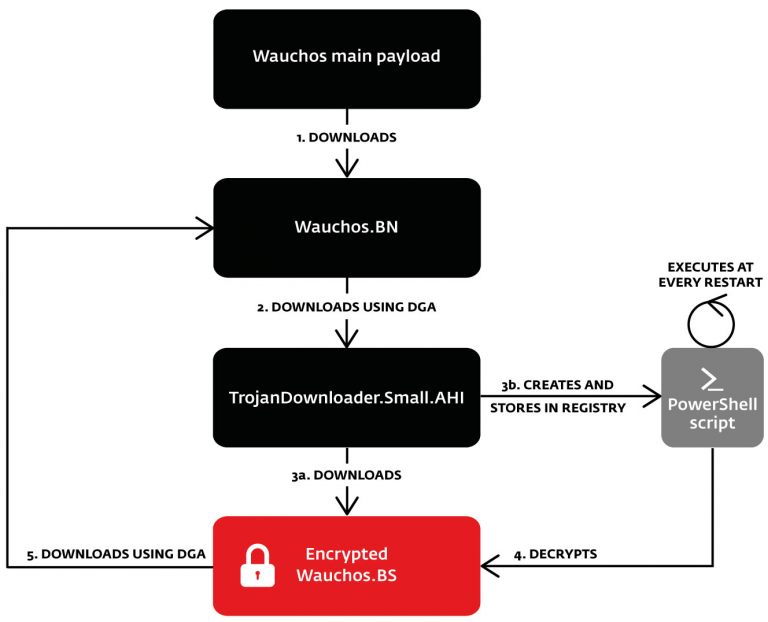

Gamarue fue creado por delincuentes cibernéticos en septiembre de 2011 y vendido en foros clandestinos de la Dark Web como un kit de delincuencia. El objetivo de la familia Gamarue era robar credenciales y descargar e instalar malware adicional en los sistemas de los usuarios. En general, el malware seucundario que compromete la máquina de la víctima luego de pasar a formar parte de la botnet es Kasidet (también conocido como Neutrino bot), que suele ser utilizado para realizar ataques de denegación de servicio. Además también suelen instalarse Kelihos y Lethic, que generalmente están involucrados en envíos masivos de correos electrónicos basura.

De acuerdo a Microsoft, la infección fue detectada o bloqueada en un promedio de casi 1.1 millón de máquinas por mes en el último semestre. A lo largo del monitoreo de la amenaza, ESET encontró docenas de servidores C&C cada mes. El grueso de la investigación de ESET fue realizado a fines del año pasado, momento en el cual la actividad de Wauchos alcanzó su pico.

Su popularidad ha dado lugar a una serie de botnets Gamarue independientes. De hecho, ESET descubrió que sus muestras se distribuyeron en todo el mundo a través de redes sociales, mensajería instantánea, dispositivos USB, spam y exploitkits.

Los investigadores de ESET y Microsoft recolectaron información utilizando el servicio ESET Threat Intelligence. Desde ESET se desarrolló un programa que se comporta como un bot y de esta manera poder comunicarse con el servidor de comando y control (C&C) de la amenaza, a partir de estas conexiones se pudieron seguir de cerca los comportamientos de las botnets de Gamarue durante el último año y medio. A partir de la información recolectada durante ese tiempo se pudieron identificar los servidores comando y control (C&C) para luego desmontarlos, además de monitorear la forma en que operaba y de esta manera localizar otros dominios utilizados por los ciberdelincuentes como C&C.

"En el pasado, Wauchos ha sido la familia de malware más detectada entre los usuarios de ESET, así que cuando se nos acercó Microsoft para que juntos generemos su interrupción y así proteger mejor a nuestros usuarios y al público en general, enseguida estuvimos de acuerdo", dijo Jean-Ian Boutin, Senior Malware Research en ESET. "Esta amenaza en particular ha existido por varios años y se reinventa constantemente, lo que puede dificultar su monitoreo. Pero al usar ESET Threat Intelligence y al trabajar en colaboración con los investigadores de Microsoft, hemos sido capaces de realizar un seguimiento de los cambios en el comportamiento del malware y, en consecuencia, proporcionar datos procesables que han resultado invaluables en estos esfuerzos de eliminación".

"En el pasado, Wauchos ha sido la familia de malware más detectada entre los usuarios de ESET, así que cuando se nos acercó Microsoft para que juntos generemos su interrupción y así proteger mejor a nuestros usuarios y al público en general, enseguida estuvimos de acuerdo", dijo Jean-Ian Boutin, Senior Malware Research en ESET. "Esta amenaza en particular ha existido por varios años y se reinventa constantemente, lo que puede dificultar su monitoreo. Pero al usar ESET Threat Intelligence y al trabajar en colaboración con los investigadores de Microsoft, hemos sido capaces de realizar un seguimiento de los cambios en el comportamiento del malware y, en consecuencia, proporcionar datos procesables que han resultado invaluables en estos esfuerzos de eliminación".

Los ciberdelincuentes han utilizado tradicionalmente Gamarue para apuntar a usuarios hogareños para robar credenciales de los sitios web a través de su complemento de captura de formularios. Sin embargo, los investigadores de ESET han visto recientemente que el malware se usa para instalar varios bots de spam en máquinas comprometidas en el llamado esquema de pago por instalación.

Fuente: ESET

El 29 de noviembre de 2017 comenzó un coordinado trabajo de desmontaje que posibilitó que agencias policiales de todo el mundo pudieran detener e interrumpir la actividad de esta familia de malware responsable de infectar a más de 1,1 millones de sistemas por mes; en el caso de Latinoamérica Perú y México se encuentran dentro del Top 5 de los países con mayor cantidad de detecciones de esta familia de códigos maliciosos.

Los investigadores de ESET y Microsoft compartieron análisis técnicos, información estadística y dominios de servidores de Comando y Control (C&C) para ayudar a interrumpir la actividad maliciosa del grupo. ESET también compartió su conocimiento histórico de Gamarue, obtenido del monitoreo continuo del malware y su impacto en los usuarios en los últimos años.

Gamarue fue creado por delincuentes cibernéticos en septiembre de 2011 y vendido en foros clandestinos de la Dark Web como un kit de delincuencia. El objetivo de la familia Gamarue era robar credenciales y descargar e instalar malware adicional en los sistemas de los usuarios. En general, el malware seucundario que compromete la máquina de la víctima luego de pasar a formar parte de la botnet es Kasidet (también conocido como Neutrino bot), que suele ser utilizado para realizar ataques de denegación de servicio. Además también suelen instalarse Kelihos y Lethic, que generalmente están involucrados en envíos masivos de correos electrónicos basura.

De acuerdo a Microsoft, la infección fue detectada o bloqueada en un promedio de casi 1.1 millón de máquinas por mes en el último semestre. A lo largo del monitoreo de la amenaza, ESET encontró docenas de servidores C&C cada mes. El grueso de la investigación de ESET fue realizado a fines del año pasado, momento en el cual la actividad de Wauchos alcanzó su pico.

Su popularidad ha dado lugar a una serie de botnets Gamarue independientes. De hecho, ESET descubrió que sus muestras se distribuyeron en todo el mundo a través de redes sociales, mensajería instantánea, dispositivos USB, spam y exploitkits.

Los investigadores de ESET y Microsoft recolectaron información utilizando el servicio ESET Threat Intelligence. Desde ESET se desarrolló un programa que se comporta como un bot y de esta manera poder comunicarse con el servidor de comando y control (C&C) de la amenaza, a partir de estas conexiones se pudieron seguir de cerca los comportamientos de las botnets de Gamarue durante el último año y medio. A partir de la información recolectada durante ese tiempo se pudieron identificar los servidores comando y control (C&C) para luego desmontarlos, además de monitorear la forma en que operaba y de esta manera localizar otros dominios utilizados por los ciberdelincuentes como C&C.

Los ciberdelincuentes han utilizado tradicionalmente Gamarue para apuntar a usuarios hogareños para robar credenciales de los sitios web a través de su complemento de captura de formularios. Sin embargo, los investigadores de ESET han visto recientemente que el malware se usa para instalar varios bots de spam en máquinas comprometidas en el llamado esquema de pago por instalación.

Fuente: ESET

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!