El autor de #Petya publica la Master Decryption Key

El autor del ransomware Petya original (de 2016) que dice llamarse Janus Cybercrime Solutions ha publicado la clave maestra de descifrado de todas las versiones antiguas de Petya.

La mayoría de las campañas de Petya (originales) ocurrieron en 2016, y muy pocas campañas han estado activas este año. Los usuarios que tenían sus archivos bloqueados han borrado unidades o pagado el rescate muchos meses antes. La clave sólo ayudará a las víctimas que clonaron sus discos y guardaron una copia de los datos cifrados. La clave de descifrado es inútil para las víctimas de NotPetya.

Esta clave puede descifrar todas las familias de ransomware parte de la familia Petya excepto el nuevo NotPetya, que no es trabajo de Janus. Esta lista incluye:

Janus lanzó esta clave maestra ayer miércoles en un tweet que enlazó con un archivo cifrado y protegido con contraseña cargado en Mega.nz.

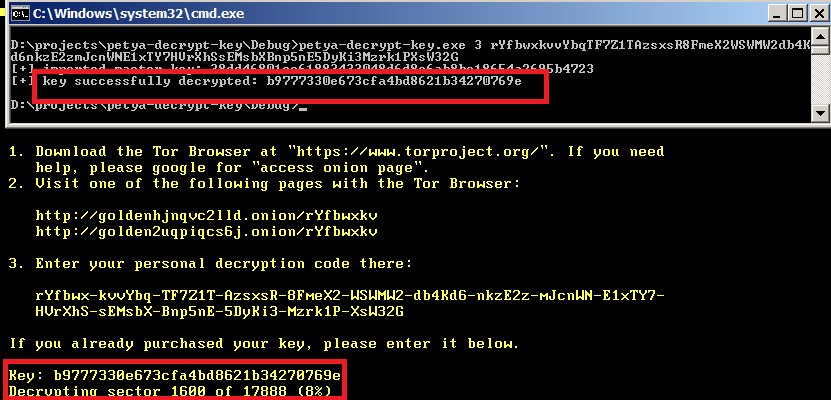

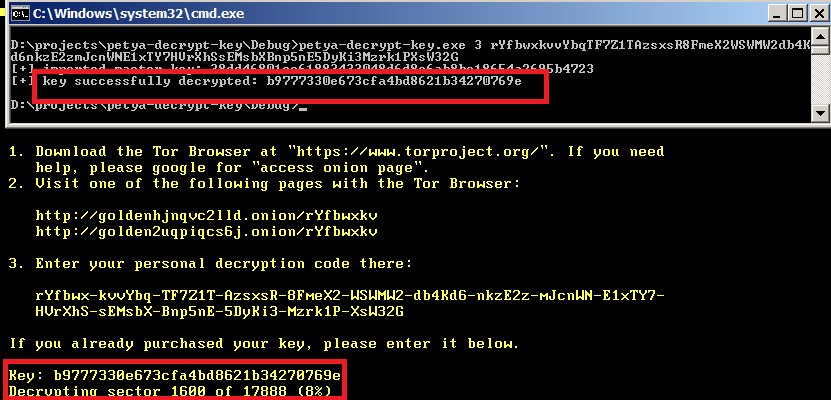

La master key es: 38dd46801ce61883433048d6d8c6ab8be18654a2695b4723

Anton Ivanov, investigador de seguridad de Kaspersky Lab, probó y confirmó la validez de la clave maestra.

Esta clave es la clave privada (del lado del servidor) utilizada durante el cifrado de versiones anteriores de Petya. Ahora se puede desarrollar un descifrador que incorporen esta clave. En el pasado, los investigadores de seguridad han roto el cifrado de Petya en al menos dos ocasiones, pero con la clave privada, el decrypter recuperará los archivos mucho más rápido que los métodos previamente conocidos.

Esta clave no ayudará a las víctimas de NotPetya porque este nuevo ransomware fue creado "pirateando" el ransomware original de Petya y modificando su comportamiento. NotPetya utiliza una rutina de cifrado diferente y se comprobó que no tenía conexión con el Petya original.

En 2016, Janus estuvo muy activo promocionando su Ransomware-as-a-Service (RaaS) y otros delincuentes podían alquilar el combo de ransomware Petya + Micha. Janus volvió ahora sólo para negar cualquier participación con el brote NotPetya.

Fuente: BleepingComputer

La mayoría de las campañas de Petya (originales) ocurrieron en 2016, y muy pocas campañas han estado activas este año. Los usuarios que tenían sus archivos bloqueados han borrado unidades o pagado el rescate muchos meses antes. La clave sólo ayudará a las víctimas que clonaron sus discos y guardaron una copia de los datos cifrados. La clave de descifrado es inútil para las víctimas de NotPetya.

Esta clave puede descifrar todas las familias de ransomware parte de la familia Petya excepto el nuevo NotPetya, que no es trabajo de Janus. Esta lista incluye:

- First Petya, cráneo blanco destellado en fondo rojo durante las pantallas de arranque

- Second Petya, que también incluye Mischa ransomware, cráneo verde sobre fondo negro durante las pantallas de arranque.

- Third Petya, también conocida como GoldenEye ransomware, cráneo amarillo sobre fondo negro durante las pantallas de arranque

Janus lanzó esta clave maestra ayer miércoles en un tweet que enlazó con un archivo cifrado y protegido con contraseña cargado en Mega.nz.

La master key es: 38dd46801ce61883433048d6d8c6ab8be18654a2695b4723

Anton Ivanov, investigador de seguridad de Kaspersky Lab, probó y confirmó la validez de la clave maestra.

Esta clave es la clave privada (del lado del servidor) utilizada durante el cifrado de versiones anteriores de Petya. Ahora se puede desarrollar un descifrador que incorporen esta clave. En el pasado, los investigadores de seguridad han roto el cifrado de Petya en al menos dos ocasiones, pero con la clave privada, el decrypter recuperará los archivos mucho más rápido que los métodos previamente conocidos.

Esta clave no ayudará a las víctimas de NotPetya porque este nuevo ransomware fue creado "pirateando" el ransomware original de Petya y modificando su comportamiento. NotPetya utiliza una rutina de cifrado diferente y se comprobó que no tenía conexión con el Petya original.

En 2016, Janus estuvo muy activo promocionando su Ransomware-as-a-Service (RaaS) y otros delincuentes podían alquilar el combo de ransomware Petya + Micha. Janus volvió ahora sólo para negar cualquier participación con el brote NotPetya.

Fuente: BleepingComputer

¿ Honestidad brutal?. ¿ Cargo de conciencia?. ¿ Diferenciarse del resto?. ¿ Búsqueda de trabajo?.

ResponderBorrar¿ Que hizo que tuviera esta actitud ahora?.

Saludos

Gustavo

Cuidan su negocio delictivo, simple.

Borrar