Cómo funciona "Referrer Policy"

Una de las mayores amenazas para nuestra privacidad cuando navegamos por Internet es el seguimiento que realizan las webs. Cuando pulsamos sobre un enlace, la web a la que llegamos sabe perfectamente desde dónde lo hemos hecho, algo muy útil para analítica pero una grave violación de nuestra privacidad. Por suerte, gracias a las Referrer Policy, poco a poco, los administradores web pueden tener un mayor control sobre el seguimiento que se realiza a sus visitantes y ayudarles a que su navegación sea lo más privada posible.

Las Referrer Policy con una serie de cabeceras web que llevan ya bastante tiempo disponibles, y muchos navegadores como Firefox y Mozilla ya contaban con su soporte desde hace tiempo, sin embargo, no ha sido hasta enero de este mismo año cuando la W3C ha empezado a recomendarlas en la programación de páginas web con el fin de que los usuarios puedan disfrutar de una navegación lo más privada posible, lejos del seguimiento que realizan las webs.

Google Chrome, Mozilla Firefox y Opera son compatibles con estas nuevas cabeceras y las reconocen sin problemas, igual que el navegador base de Android, Safari en iOS y Google Chrome para ambos sistemas móviles. Sin embargo, Internet Explorer y Opera Mini no son compatibles, a día de hoy, con ellas. Además, Microsoft Edge y Safari son compatibles con ellas parcialmente, por lo que solo pueden trabajar con algunas de ellas pero no con todas.

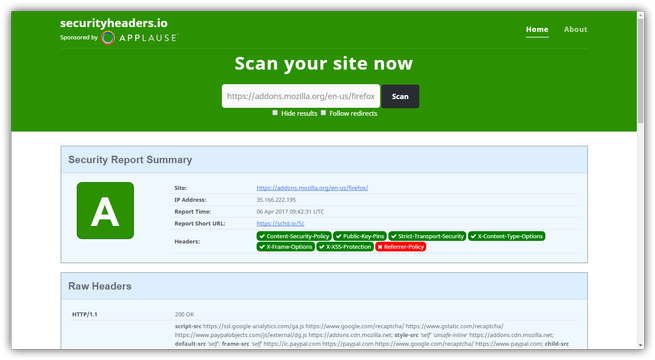

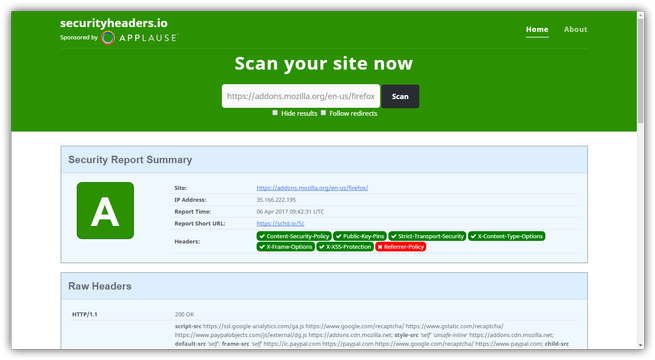

En esta página, introduciremos la dirección web que queremos analizar y pulsaremos sobre “Scan”. En unos segundos, esta web nos dirá cómo está configurada la página web en cuanto al bloqueo del seguimiento.

Como hemos dicho, estas cabeceras están recomendadas por la W3C desde el 26 de enero de 2017, por lo que el número de páginas web que ya cuentan con estas cabeceras es bastante pequeño, aunque se espera que, poco a poco, cada vez vaya siendo mayor.

Fuente: Redes Zone

Las Referrer Policy con una serie de cabeceras web que llevan ya bastante tiempo disponibles, y muchos navegadores como Firefox y Mozilla ya contaban con su soporte desde hace tiempo, sin embargo, no ha sido hasta enero de este mismo año cuando la W3C ha empezado a recomendarlas en la programación de páginas web con el fin de que los usuarios puedan disfrutar de una navegación lo más privada posible, lejos del seguimiento que realizan las webs.

Google Chrome, Mozilla Firefox y Opera son compatibles con estas nuevas cabeceras y las reconocen sin problemas, igual que el navegador base de Android, Safari en iOS y Google Chrome para ambos sistemas móviles. Sin embargo, Internet Explorer y Opera Mini no son compatibles, a día de hoy, con ellas. Además, Microsoft Edge y Safari son compatibles con ellas parcialmente, por lo que solo pueden trabajar con algunas de ellas pero no con todas.

Así es la cabecera "ReferrerPolicy"

A la hora de configurar esta cabecera podemos asignarla 9 parámetros diferentes, los cuales vamos a ver a continuación.- "": Este parámetro vacío indica que, aunque la cabecera esté declarada, no se quiere utilizar ninguna Referrer Policy, por lo que el rastreo y el seguimiento serán los de siempre.

- no-referrer: indica que nunca se envíe el origen del visitante al acceder a un link. De esta manera, todos los usuarios que llegan a una web desde otra configurada como no-referrer aparecerán con el origen NULL.

- no-referrer-when-downgrade: este parámetro hará que el navegador no envíe seguimiento cuando vayamos a visitar una web HTTP desde una HTTPS, aunque siempre se enviará cuando no sea así.

- same-origin: solo enviará el origen cuando el destino y el origen sean el mismo, por ejemplo, de una web HTTPS a una subweb de la misma también con HTTPS.

- origin: cuando accedamos a un enlace nos mostrará la URL principal de la página desde la que hemos accedido, pero no la URL completa a la subpágina que estábamos visitando.

- strict-origin: igual que la anterior, pero solo para conexiones HTTPS. Las conexiones HTTP devolverán un NULL.

- origin-when-cross-origin: se enviará la URL completa en las consultas internas, pero se enviará la URL general cuando sean consultas cruzadas (desde distintas webs o protocolos).

- strict-origin-when-cross-origin: similar a la anterior, pero cuando hay cambio de HTTPS a HTTP se devolverá un NULL.

- unsafe-url: siempre se enviará la URL completa.

Cómo comprobar las cabeceras Referrer Policy de cualquier página web

Si queremos saber cómo tiene una página web concreta configuradas sus cabeceras en cuanto a la privacidad, podemos hacerlo fácilmente realizando una simple consulta en la web SecurityHeaders.En esta página, introduciremos la dirección web que queremos analizar y pulsaremos sobre “Scan”. En unos segundos, esta web nos dirá cómo está configurada la página web en cuanto al bloqueo del seguimiento.

Fuente: Redes Zone

A todo esto, cuando blog.segu-info.com.ar implementará algún mecanismo de seguridad, como por ej. HTTPS sin errores, luego HSTS?

ResponderBorrarHola Anonimo,

BorrarCdo tenga sentido tener un blog público, que no maneja info sensible ni personal y Blogger lo soporte.

Tb puedes probar https://blog.segu-info.com.ar/ ;)

Cristian

Tenes varias fuentes en HTTP y por eso te muestra inseguro el HTTPS

Borrar