Zero-day para Ubuntu y Fedora permite ejecución de código

Según se recoge en BetaNews Ubuntu y Fedora son vulnerables a los exploits de día cero. A través de estas vulnerabilidades un atacante puede ejecutar cualquier tipo de código en un ordenador objetivo.

El investigador de seguridad Chris Evans ha publicado detalles de un exploit que puede comprometer sistemas Linux. Todo lo que hace falta es usar un archivo de audio malicioso, a través del cual se puede secuestrar un PC.

El investigador de seguridad Chris Evans ha publicado detalles de un exploit que puede comprometer sistemas Linux. Todo lo que hace falta es usar un archivo de audio malicioso, a través del cual se puede secuestrar un PC.

En la web de Chris Evans leemos lo siguiente:

La ejecución de código se haría a través de un archivo de audio especialmente diseñado, que bastaría con renombrar con extensión

Evans comenta que el problema radica en una falta de sandboxing, es decir, de tener preparado un entorno seguro en el que ejecutar los programas para que el resto del sistema no se vea comprometido. También dice que es probable que funcione en otras distribuciones.

Tres semanas atrás, Evans publicó otros zero-day con consecuencias similares. En este caso, Evans también publicó el código parcheado.

Fuente: Technow | BetaNews

En la web de Chris Evans leemos lo siguiente:

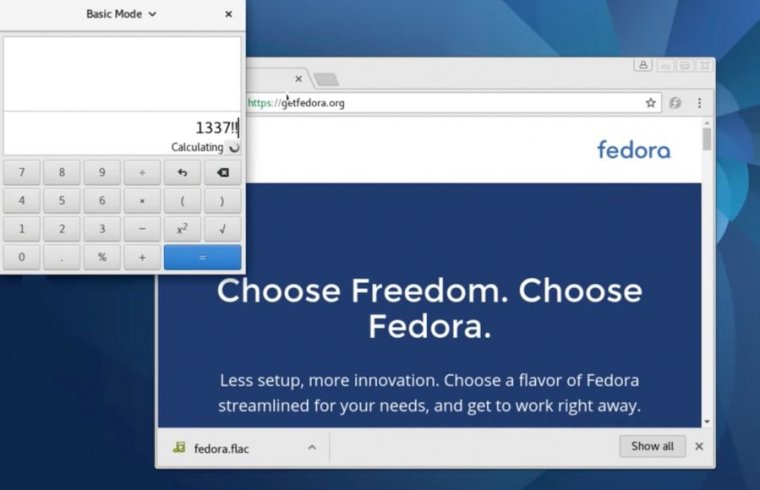

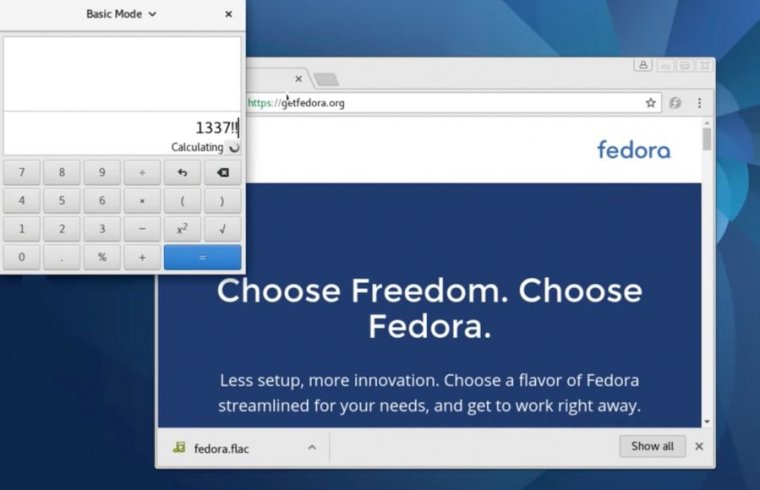

Presento aquí un exploit completo, que funciona y confiable para distribuciones Linux actuales (Ubuntu 16.04 LTS y Fedora 25). En el caso de Fedora funciona como una descarga maliciosa. Se aprovecha de efectos secundarios sutiles en cascada que e priori parecen difíciles de explotar pero que termina presentando bonitas posibiliades de explotación 100% fiables.El exploit se aprovecha de una vulnerabilidad en la librería Game Music Emu usada en emuladores de consolas antiguas, a través del cual se permite que un atacante pueda ejecutar cualquier tipo de código en el ordenador.

La ejecución de código se haría a través de un archivo de audio especialmente diseñado, que bastaría con renombrar con extensión

*.flac o *.mp3 para engañar al usuario. Evans ha publicado vídeos mostrando un ataque de ejemplo en Fedora 25 usando Google Chrome, que muestra cómo uno de estos archivos puede abrir y controlar la calculadora, por ejemplo: Tres semanas atrás, Evans publicó otros zero-day con consecuencias similares. En este caso, Evans también publicó el código parcheado.

Fuente: Technow | BetaNews

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!