FUNcard: fraudes con tarjeta de crédito con chip y PIN

El pasado de primero de octubre, fue el final de la fecha límite para que los ciudadanos estadounidenses puedan cambiar sus tarjetas de crédito tradicionales con banda magnética a tarjetas con Chip y PIN (EMV), las cuales son consideradas más seguras para realizar transacciones.

Sin embargo, en el 2011 y 2012, la policía detuvo a cinco ciudadanos franceses por robar unos 600.000 Euros como resultado de un esquema de fraude con tarjeta de crédito a pesar de que las mismas tenían chip y PIN. Ahora, un grupo de investigadores forenses franceses ha examinado este caso de fraude en el mundo real.

Los investigadores de la École Normale Supérieure University y Science and Technology Institute CEA hicieron un estudio [PDF] que da detalles de cómo se podría realizar este fraude de tarjeta de crédito única analizados por ellos.

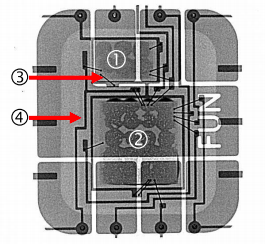

Ahora, los investigadores utilizaron análisis microscópico y rayos X para analizar donde habían sido adulteradas estas tarjetas.

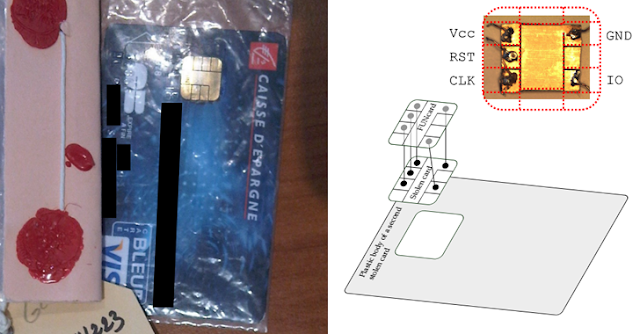

Realizar ataques Man in the MiddleLos estafadores aprovecharon una vulnerabilidad conocidas desde 2006 en los sistemas Chip-and-PIN [PDF] y que permite realizar un ataque "Man in the Middle" (MitM) y utilizar una tarjeta genuina para realizar pagos sin saber el PIN de la tarjeta. Esta falla aprovecha la forma en que las tarjetas y lectores se comunican entre ellos.

El el caso de insertar un segundo chip (conocido como FUNcard) sobre el chip original, la tarjeta termina aceptando la entrada de cualquier PIN. Los criminales han miniaturizado la configuración del chip en un dispositivo diminuto, barato y programable. El tamaño del chip no es más grande que el chip de seguridad regular utilizado en las tarjetas de crédito. Esto puede aumentar el espesor de 0,4 mm a 0,7 mm, pero perfectamente factible cuando se inserta en un sistema POS.

Básicamente, una transacción típica EMV consta de tres pasos:

"El atacante intercepta la consulta PIN y siempre responde que es correcto. Ese es el núcleo del ataque", dijo el investigador Rémi Géraud de ENS.

"El atacante intercepta la consulta PIN y siempre responde que es correcto. Ese es el núcleo del ataque", dijo el investigador Rémi Géraud de ENS.

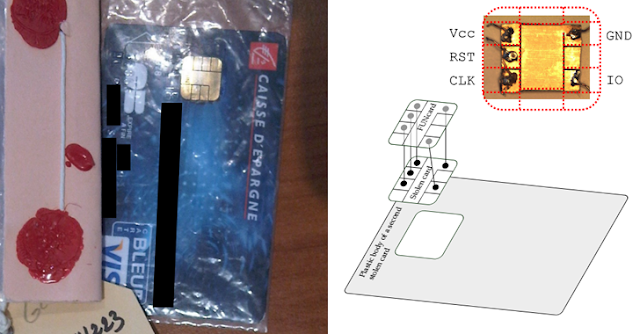

Los delincuentes ya condenados, robaron tarjetas de crédito, retiraron el chip, soldaron la nueva tarjeta FUN y fijaron los dos chips juntas en el cuerpo de plástico de otra tarjeta robada.

La parte buena es que estas vulnerabilidades usadas por los estafadores se han solucionado, al menos en Europa, pero los investigadores declinaron detallar plenamente las nuevas medidas de seguridad.

Fuente: The Hacker News

Sin embargo, en el 2011 y 2012, la policía detuvo a cinco ciudadanos franceses por robar unos 600.000 Euros como resultado de un esquema de fraude con tarjeta de crédito a pesar de que las mismas tenían chip y PIN. Ahora, un grupo de investigadores forenses franceses ha examinado este caso de fraude en el mundo real.

Los investigadores de la École Normale Supérieure University y Science and Technology Institute CEA hicieron un estudio [PDF] que da detalles de cómo se podría realizar este fraude de tarjeta de crédito única analizados por ellos.

¿Cómo funcionaba el esquema de fraude de tarjeta con chip y PIN?

Los investigadores descubrieron que los delincuentes declarados culpables modificaron tarjetas de crédito robadas para insertar un segundo chip dentro de ellos. Este segundo chip es capaz de falsificar la verificación de PIN enviado al terminal de punto de venta (PoS).Ahora, los investigadores utilizaron análisis microscópico y rayos X para analizar donde habían sido adulteradas estas tarjetas.

El el caso de insertar un segundo chip (conocido como FUNcard) sobre el chip original, la tarjeta termina aceptando la entrada de cualquier PIN. Los criminales han miniaturizado la configuración del chip en un dispositivo diminuto, barato y programable. El tamaño del chip no es más grande que el chip de seguridad regular utilizado en las tarjetas de crédito. Esto puede aumentar el espesor de 0,4 mm a 0,7 mm, pero perfectamente factible cuando se inserta en un sistema POS.

Básicamente, una transacción típica EMV consta de tres pasos:

- autenticación de la tarjeta

- verificación del titular de la tarjeta

- autorización de las transacciones

Los delincuentes ya condenados, robaron tarjetas de crédito, retiraron el chip, soldaron la nueva tarjeta FUN y fijaron los dos chips juntas en el cuerpo de plástico de otra tarjeta robada.

La parte buena es que estas vulnerabilidades usadas por los estafadores se han solucionado, al menos en Europa, pero los investigadores declinaron detallar plenamente las nuevas medidas de seguridad.

Fuente: The Hacker News

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!