Lenovo instala rootkit en sus equipos (otra vez)

Hace dos años el fabricante chino Lenovo suministraba equipos para redes de la inteligencia y defensa. A principios de este año, fue atrapada in-fraganti vendiendo laptops con el malware Superfish pre-instalado.

Ahora, ha sido descubierto nuevamente utilizando una característica de Windows oculta para preinstalar un rootkit/bootkiten algunos modelos de laptop. El servicio "Lenovo Service Engine" (LSE)" está presente en el firmware de la motherboard de los equipos. Si Windows está instalado, LSE automáticamente descarga e instala software de Lenovo durante el arranque, antes de que se inicie el sistema operativo, y sobrescribe algunos archivos de Windows.

La parte más preocupante es la característica que le permite inyectar software, actualizar drivers, firmwares y otras aplicaciones previamente instaladas en Windows, incluso cuando el usuario haya formateado su sistema. Así, incluso cuando se desinstale el software de Lenovo, LSE se actualizará automáticamente al reiniciar.

En equipos de escritorio, la descripción de Lenovo señala que "el software no envía ninguna información de identificación personal, pero envía cierta información básica, incluyendo el identificador de modelo, fecha y región a un servidor de Lenovo". Por otra parte, la empresa afirma que este proceso se realiza solamente una vez, enviando la información sólo cuando la máquina se conecta la primera vez a Internet.

En los equipos portátiles, el software hace algo más. LSE instala un programa llamado OneKey Optimizer (OKO) que, según la empresa "se utiliza para mejorar el rendimiento del equipo actualizando el firmware, controladores y aplicaciones preinstalados". OneKey Optimizer (OKO) viene a ser "crapware", programas preinstalados en los sistemas nuevos y sin función conocida por el usuario.

El investigador de seguridad Roel Schouwenberg informó algunos problemas de seguridad en estas aplicaciones, como desbordamientos de búfer y la realización de conexiones inseguras a Lenovo y Microsoft.

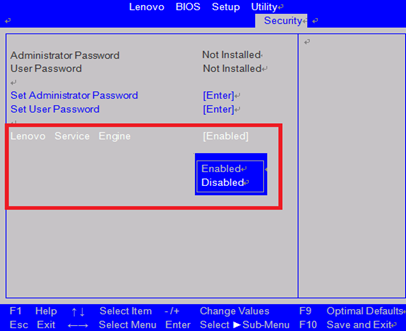

Esto obligó a Lenovo a que desde junio ya no incluya LSE en sus nuevos equipos y diera instrucciones para desactivar la opción en los equipos afectados para limpiar los archivos de LSE.

Ahora, ha sido descubierto nuevamente utilizando una característica de Windows oculta para preinstalar un rootkit/bootkiten algunos modelos de laptop. El servicio "Lenovo Service Engine" (LSE)" está presente en el firmware de la motherboard de los equipos. Si Windows está instalado, LSE automáticamente descarga e instala software de Lenovo durante el arranque, antes de que se inicie el sistema operativo, y sobrescribe algunos archivos de Windows.

La parte más preocupante es la característica que le permite inyectar software, actualizar drivers, firmwares y otras aplicaciones previamente instaladas en Windows, incluso cuando el usuario haya formateado su sistema. Así, incluso cuando se desinstale el software de Lenovo, LSE se actualizará automáticamente al reiniciar.

En equipos de escritorio, la descripción de Lenovo señala que "el software no envía ninguna información de identificación personal, pero envía cierta información básica, incluyendo el identificador de modelo, fecha y región a un servidor de Lenovo". Por otra parte, la empresa afirma que este proceso se realiza solamente una vez, enviando la información sólo cuando la máquina se conecta la primera vez a Internet.

En los equipos portátiles, el software hace algo más. LSE instala un programa llamado OneKey Optimizer (OKO) que, según la empresa "se utiliza para mejorar el rendimiento del equipo actualizando el firmware, controladores y aplicaciones preinstalados". OneKey Optimizer (OKO) viene a ser "crapware", programas preinstalados en los sistemas nuevos y sin función conocida por el usuario.

El investigador de seguridad Roel Schouwenberg informó algunos problemas de seguridad en estas aplicaciones, como desbordamientos de búfer y la realización de conexiones inseguras a Lenovo y Microsoft.

Esto obligó a Lenovo a que desde junio ya no incluya LSE en sus nuevos equipos y diera instrucciones para desactivar la opción en los equipos afectados para limpiar los archivos de LSE.

Cómo quitar el servicio LSE de Lenovo (Rootkit)

Para quitar LSE de las máquinas afectadas es necesario hacerlo manualmente:- Ingresar a Lenovo y seleccionar el vínculo apropiado según el modelo de equipo y versión de Windows (32 o 64 bits)

- Buscar "Lenovo LSE disabler tool" y descargarlo

- Ejecutar la aplicación para eliminar LSE

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!